Le TLS, abréviation de Transport Layer Security, est un protocole cryptographique conçu pour sécuriser les données lors de leur transfert entre systèmes informatiques. Chaque fois qu’un navigateur accède à un site HTTPS, qu’une application se connecte à une API, qu’un client de messagerie communique avec un serveur ou que des composants logiciels échangent des informations sensibles sur un réseau, le TLS est le mécanisme qui crée le canal de communication protégé. Son objectif n’est pas seulement de chiffrer le trafic, mais aussi de vérifier l’identité du endpoint distant et de détecter toute altération des données transmises pendant leur acheminement.

Dans les déploiements pratiques, le TLS s’intercale entre la couche applicative et la connexion de transport, ajoutant des contrôles de sécurité aux communications réseau classiques. C’est pourquoi il est étroitement associé à HTTPS, aux API sécurisées, au transport d’emails moderne, aux services VPN, aux interfaces d’administration à distance, aux plateformes de communications unifiées et à de nombreux autres systèmes connectés. Sans TLS, les données circulant sur un réseau public ou partagé sont exposées aux écoutes clandestines, à la falsification, au vol d’identifiants et au détournement de sessions.

Le TLS est la couche de sécurité qui transforme une communication réseau ordinaire en une communication authentifiée, chiffrée et protégée contre toute altération.

Pourquoi le TLS est essentiel dans les réseaux modernes

Protéger les données confidentielles en transit

La fonction la plus visible du TLS est d’assurer la confidentialité. Une fois une session sécurisée établie, les données échangées entre le client et le serveur sont chiffrées, empêchant les systèmes intermédiaires de lire leur contenu. C’est particulièrement crucial pour les identifiants de connexion, les dossiers clients, les informations de paiement, les commandes opérationnelles, la télémétrie des équipements et toute donnée d’entreprise circulant sur des infrastructures publiques, sans fil, opérateurs ou mutualisées.

Pour les organisations, cette protection ne se limite pas aux sites web accessibles depuis Internet. Les tableaux de bord internes, les charges de travail cloud, les plateformes de gestion, les microservices et les applications industrielles bénéficient également d’un chiffrement renforcé en transit. Même au sein d’environnements privés, le trafic peut passer par des commutateurs, des passerelles, des proxys, des liaisons sans fil ou des plateformes tierces qui rendent la communication en clair inutilement risquée.

Authentifier le endpoint distant

Le TLS aide également le client à vérifier qu’il communique bien avec le serveur cible. Ce processus s’effectue généralement via des certificats numériques et une chaîne de confiance de certificats. Par exemple, sur un site web, le navigateur vérifie le certificat serveur présenté pendant la négociation initiale, valide qu’il est signé par une autorité de certification reconnue, qu’il est toujours valide et que le nom d’hôte correspond au domaine demandé.

Cette étape d’authentification est indispensable car le chiffrement seul ne suffit pas : une connexion peut être chiffrée tout en étant dirigée vers un mauvais endpoint. Le TLS réduit ce risque en liant la session cryptographique à une identité que le client peut valider selon son magasin de confiance et ses règles de sécurité.

Le TLS établit une session protégée entre les systèmes communicants en combinant authentification par certificats et échange de données chiffrées.

Préserver l’intégrité de la session

Au-delà de la confidentialité et de l’authentification, le TLS est conçu pour préserver l’intégrité des messages. Autrement dit, il aide les parties à détecter si le trafic a été modifié pendant son transit. Cela importe car les attaques réseau ne visent pas toujours le vol de données : bien souvent, leur objectif réel est de modifier des commandes, d’injecter du contenu, de diminuer le niveau de sécurité ou de manipuler les réponses applicatives.

La protection de l’intégrité est particulièrement précieuse pour le trafic de contrôle applicatif, les sessions administratives, la signalisation vocal et vidéo, la synchronisation des configurations et les communications machine-to-machine. Lorsque des systèmes dépendent de signaux précis et de la livraison fiable des données, l’intégrité est aussi importante que la confidentialité.

Comment fonctionne le TLS

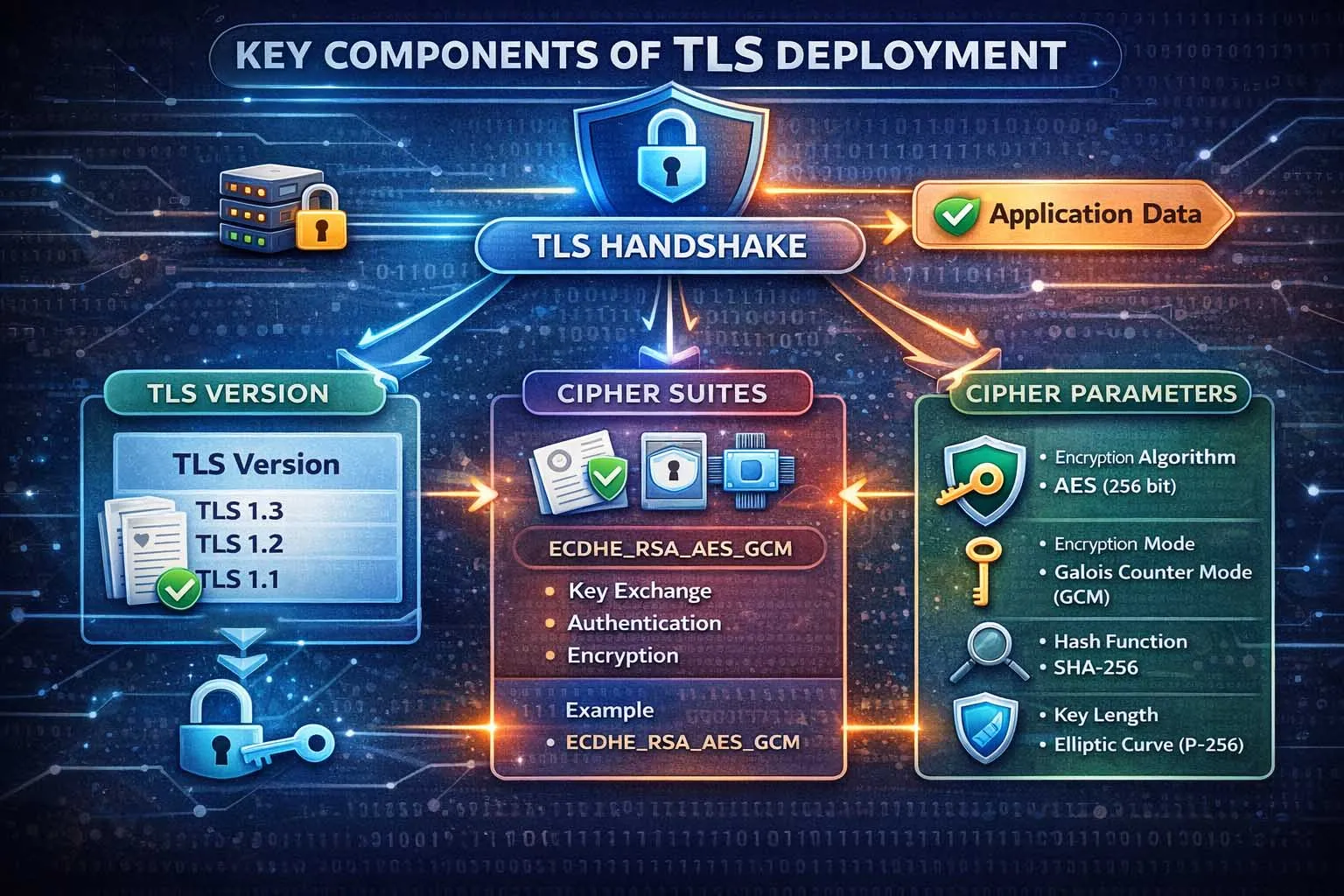

La phase de négociation (Handshake)

Le TLS démarre par un handshake, ou négociation initiale. Pendant cet échange, le client et le serveur définissent les paramètres de sécurité de la session : ils conviennent de la version de TLS compatible, sélectionnent les algorithmes cryptographiques, authentifient le serveur et génèrent les clés de session qui protégeront le flux de données ultérieur. Dans la plupart des cas, ce processus est si rapide que l’utilisateur ne le remarque que via le cadenas de sécurité ou l’indicateur HTTPS dans son navigateur.

Bien que les détails techniques varient selon les versions, la logique générale reste identique : le client propose ses options supportées, le serveur répond avec les paramètres choisis et ses justificatifs d’identité, le client valide ces informations et les deux parties génèrent des clés partagées. À partir de ce moment, les données applicatives circulent dans la session TLS chiffrée, au lieu de transiter sous forme de trafic réseau lisible.

Certificats et validation de la confiance

Les certificats sont au cœur de la gestion des identités dans le TLS. Un certificat contient des informations d’identification et une clé publique, signées numériquement par une autorité de certification ou un émetteur reconnu dans la chaîne. Lorsque le certificat est présenté, le client vérifie que la chaîne remonte à une racine de confiance et que le certificat respecte les conditions de politique définies.

Dans les environnements d’entreprise et industriels, la stratégie de certificats est souvent un sujet opérationnel majeur. Les organisations ont besoin de processus pour l’émission, le renouvellement, la révocation, la protection des clés privées, la gestion des noms d’hôte, l’infrastructure à clé publique interne et l’inventaire des services. Une conception TLS techniquement solide peut échouer en pratique si les certificats sont mal gérés, expirés, mal émis ou déployés sans contrôle de cycle de vie adapté.

Clés de session et chiffrement continu

Une fois le handshake terminé, le TLS utilise des clés de session pour protéger les données applicatives transitant par la connexion. Ce mécanisme est efficace car le chiffrement symétrique est bien plus rapide que les opérations asymétriques sur toute la durée de la session. Les mécanismes à clé publique servent à authentifier et établir la confiance, tandis que les clés de session assurent la protection continue du trafic.

Les déploiements modernes de TLS mettent également l’accent sur la confidentialité persistante : même si une clé privée à long terme est compromise ultérieurement, les sessions précédemment capturées restent difficiles à déchiffrer. En effet, la protection de la session dépend de matériel d’échange de clés éphémère, et non seulement de la clé statique du serveur. Cette propriété explique pourquoi les configurations TLS actuelles sont bien plus sécurisées que les déploiements hérités.

Une session TLS n’est pas simplement du trafic chiffré : c’est une relation de confiance négociée, intégrant vérifications d’identité, accord de clés et protection de l’intégrité dans tout le cycle de vie de la connexion.

Composants clés d’un déploiement TLS

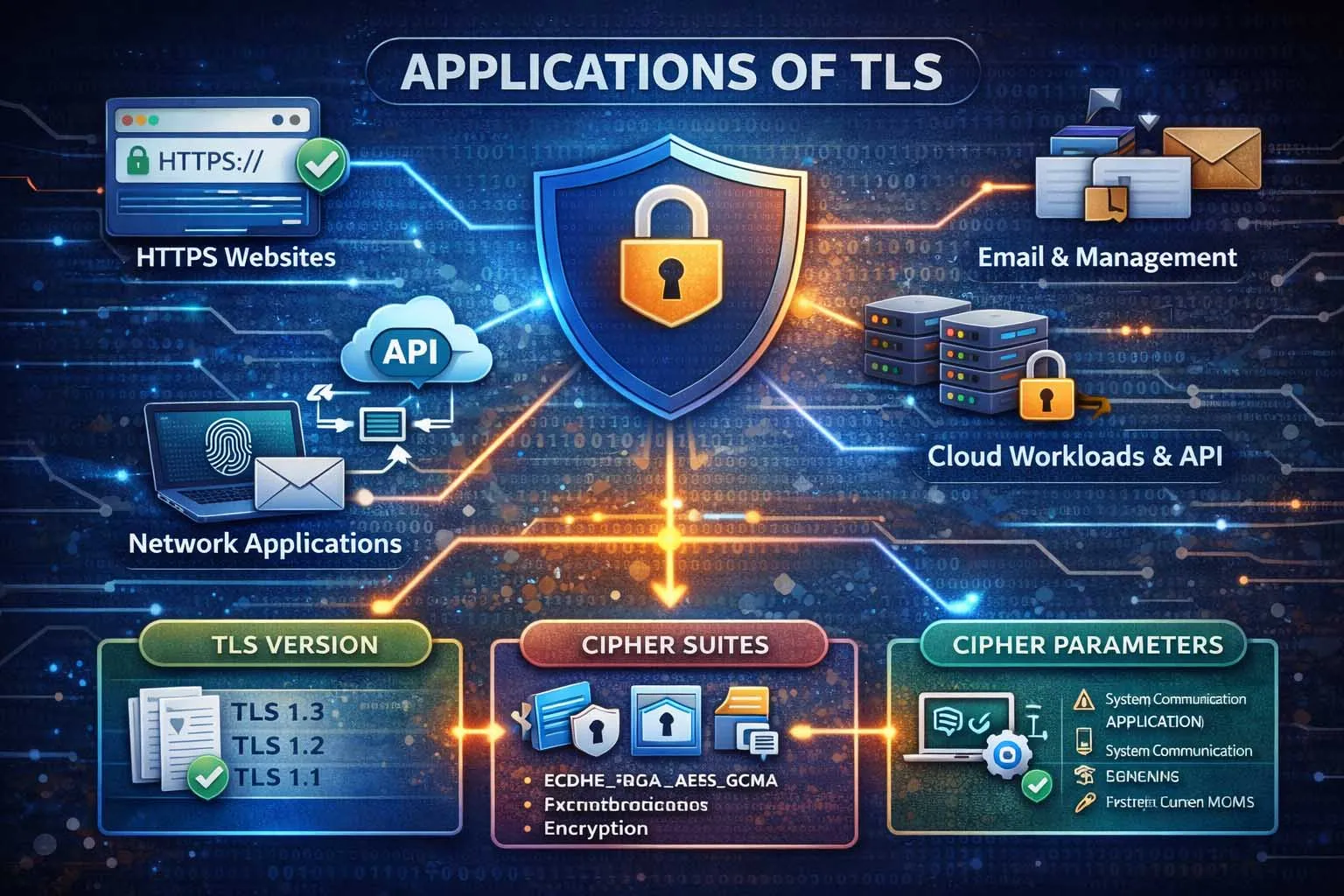

Versions de TLS

Le choix de la version a un impact direct sur le niveau de sécurité et l’interopérabilité. Les anciennes versions peuvent persister dans des environnements hérités, mais les déploiements modernes se concentrent de plus en plus sur TLS 1.2 et TLS 1.3, ce dernier étant la génération actuelle du protocole. La planification des versions est cruciale car le support obsolète augmente la surface d’attaque, le risque de non-conformité et complique la gestion des algorithmes et des politiques.

Lorsque les organisations renforcent leurs plateformes publiques, l’une des premières étapes consiste généralement à désactiver les versions obsolètes et à aligner clients, serveurs, proxys et répartiteurs de charge sur des bases de compatibilité modernes. C’est particulièrement important pour les portails publics, les flux de paiement, les services d’accès à distance, les plateformes de santé, les systèmes gouvernementaux et les API cloud, où la sécurité du transport est un élément visible de la confiance globale.

Jeux de chiffrement et paramètres cryptographiques

Le TLS dépend d’algorithmes cryptographiques soigneusement sélectionnés, qui définissent l’échange de clés, l’authentification et le chiffrement. Sur le plan opérationnel, les administrateurs doivent garantir la suppression des algorithmes faibles ou obsolètes, l’application de paramètres sécurisés par défaut et la sensibilisation des équipes applicatives à la différence entre réglages de compatibilité et réglages de sécurité.

Comme chaque environnement a une population de clients différente, la planification des chiffrements implique souvent un équilibre entre sécurité renforcée et réalités du déploiement. Un site web public destiné aux navigateurs modernes peut généralement appliquer des politiques plus strictes qu’un environnement mixte comportant des dispositifs embarqués, des logiciels métier anciens, des terminaux industriels ou des systèmes d’exploitation obsolètes. Une bonne conception TLS requiert donc à la fois discipline cryptographique et visibilité sur les actifs.

Le handshake TLS définit les paramètres de sécurité de la session avant le démarrage du flux des données applicatives.

Certificats, clés et gestion du cycle de vie

Bon nombre des défaillances de sécurité du transport sont d’origine opérationnelle, pas théorique. Des certificats expirés, des chaînes de certification incorrectes, des noms d’hôte non correspondants, une mauvaise gestion des clés, un renouvellement non automatisé et des services internes non supervisés peuvent créer des pannes ou des failles de sécurité. C’est pourquoi la gestion du cycle de vie des certificats est un élément stratégique du déploiement TLS, et non un simple détail administratif.

À grande échelle, les organisations ont besoin d’une visibilité centralisée sur l’usage des certificats, leur date d’expiration, les équipes responsables et le stockage des clés privées. Cela devient encore plus critique dans les environnements cloud-native, les applications distribuées, les maillages de services et les plateformes industrielles, où le nombre de endpoints chiffrés augmente rapidement.

Utilisations courantes du TLS

Sites web HTTPS et applications web

Le cas d’usage le plus connu du TLS est HTTPS. Lorsqu’un utilisateur visite un site sécurisé, le TLS protège la session du navigateur et assure l’authentification du serveur. Cela en fait un fondement essentiel pour le commerce électronique, les portails clients, les plateformes de connaissances, le support à distance, les formulaires en ligne, les pages de connexion et les applications métier hébergées dans le cloud.

Pour les plateformes web, le TLS n’est pas seulement un contrôle de sécurité, mais une exigence opérationnelle : navigateurs, API, systèmes d’identité fédérée, protections des cookies et fonctionnalités web modernes reposent tous sur le transport chiffré par défaut. Dans la pratique, un site web sans TLS correctement configuré est de plus en plus considéré comme non sécurisé, incomplet ou non conforme.

API, applications et communication entre services

Les interfaces de programmation applicative transportent régulièrement des jetons d’authentification, des commandes, des enregistrements et des données de workflow entre systèmes distribués. Le TLS protège ces échanges, que le trafic circule entre une application mobile et un point de terminaison cloud, entre microservices internes ou entre composants logiciels d’entreprise sur différentes régions et environnements.

Dans les architectures service à service, le TLS est souvent étendu au-delà du simple chiffrement pour supporter l’authentification mutuelle. Avec le TLS mutuel, les deux extrémités présentent des certificats, permettant à chaque partie de valider l’identité de l’autre. Ce modèle est utile dans les environnements de confiance zéro, les réseaux réglementés, l’intégration B2B contrôlée et les communications machine-to-machine à haute fiabilité.

Emails, accès à distance et interfaces administratives

Le TLS est également largement utilisé hors navigateur. L’envoi et la réception d’emails dépendent couramment du TLS pour sécuriser le trafic entre clients et serveurs. Les tableaux de bord administratifs, les interfaces de gestion d’équipements à distance, les plateformes de conférence, les services vocaux, les services d’annuaire et les sessions d’applications à distance utilisent aussi le TLS pour protéger les identifiants et les activités de gestion.

Pour les équipes d’infrastructure, cela signifie que la politique de sécurité du transport ne doit pas s’arrêter à la page d’accueil de l’entreprise. Les interfaces de gestion, les portails de passerelle, les plateformes de communication IP, les systèmes de dispatch, les consoles web embarquées et les services d’administration de serveurs peuvent être plus sensibles que les sites publics, faisant de la conformité TLS une exigence critique sur tout le parc opérationnel.

Le TLS est utilisé pour l’accès web, les API, les emails, l’administration, les charges cloud et les communications système à système.

Différence entre TLS et SSL

Pourquoi on parle toujours de SSL

Dans le langage courant, beaucoup de gens continuent d’appeler TLS par le nom de SSL. Cela s’explique car SSL était la famille de protocoles précédente, largement associée aux sessions web sécurisées et aux certificats. Au fil du temps, l’industrie est passée de SSL à TLS, mais le terme ancien est resté courant dans les messages des navigateurs, les descriptions de produits, les interfaces d’hébergement et les conversations quotidiennes.

Ainsi, des expressions comme « certificat SSL » ou « handshake SSL » sont encore fréquentes, même si le protocole déployé est réellement TLS. D’un point de vue technique, cependant, les déploiements sécurisés modernes reposent sur TLS et non sur la famille obsolète de protocoles SSL.

Signification pratique de la différence

Pour les opérateurs et les acheteurs, le point essentiel est simple : les communications sécurisées actuelles reposent sur TLS, pas sur SSL hérité. Lors de l’évaluation de plateformes, dispositifs, passerelles ou services hébergés, il faut vérifier qu’ils supportent les versions modernes de TLS, une gestion sécurisée des certificats et des paramètres cryptographiques sûrs par défaut. Le langage marketing peut conserver le terme hérité, mais le standard de déploiement doit être interprété selon les pratiques TLS actuelles.

Cette distinction importe pour les approvisionnements, les revues de conformité, la documentation technique et l’interopérabilité des produits. Une plateforme qui se contente d’indiquer supporter la « sécurité SSL » sans précision sur les versions TLS laisse une ambiguïté trop grande sur sa mise en œuvre réelle.

« SSL » reste une étiquette courante sur le marché, mais le protocole sécurisé attendu dans les déploiements modernes est TLS, généralement TLS 1.2 ou TLS 1.3.

Applications du TLS dans des environnements réels

Plateformes d’entreprise et cloud

Les logiciels d’entreprise dépendent de plus en plus du TLS sur les sites web publics, les applications privées, les passerelles API, les intégrations SaaS, les flux d’identité, l’accès au stockage et le trafic interne est-ouest. Dans les environnements cloud, le TLS aide à créer une base cohérente pour protéger les données en mouvement, même lorsque les charges de travail sont distribuées sur plusieurs zones, fournisseurs et couches d’automatisation.

Cela renforce également la gouvernance : les équipes de sécurité peuvent définir des politiques de transport pour l’entrée des applications, la communication entre services, l’administration à distance, la rotation des certificats et l’isolement des locataires. Dans de nombreuses organisations, le TLS est devenu l’une des couches de contrôle les plus visibles reliant architecture de sécurité, ingénierie de plateforme et opérations de conformité.

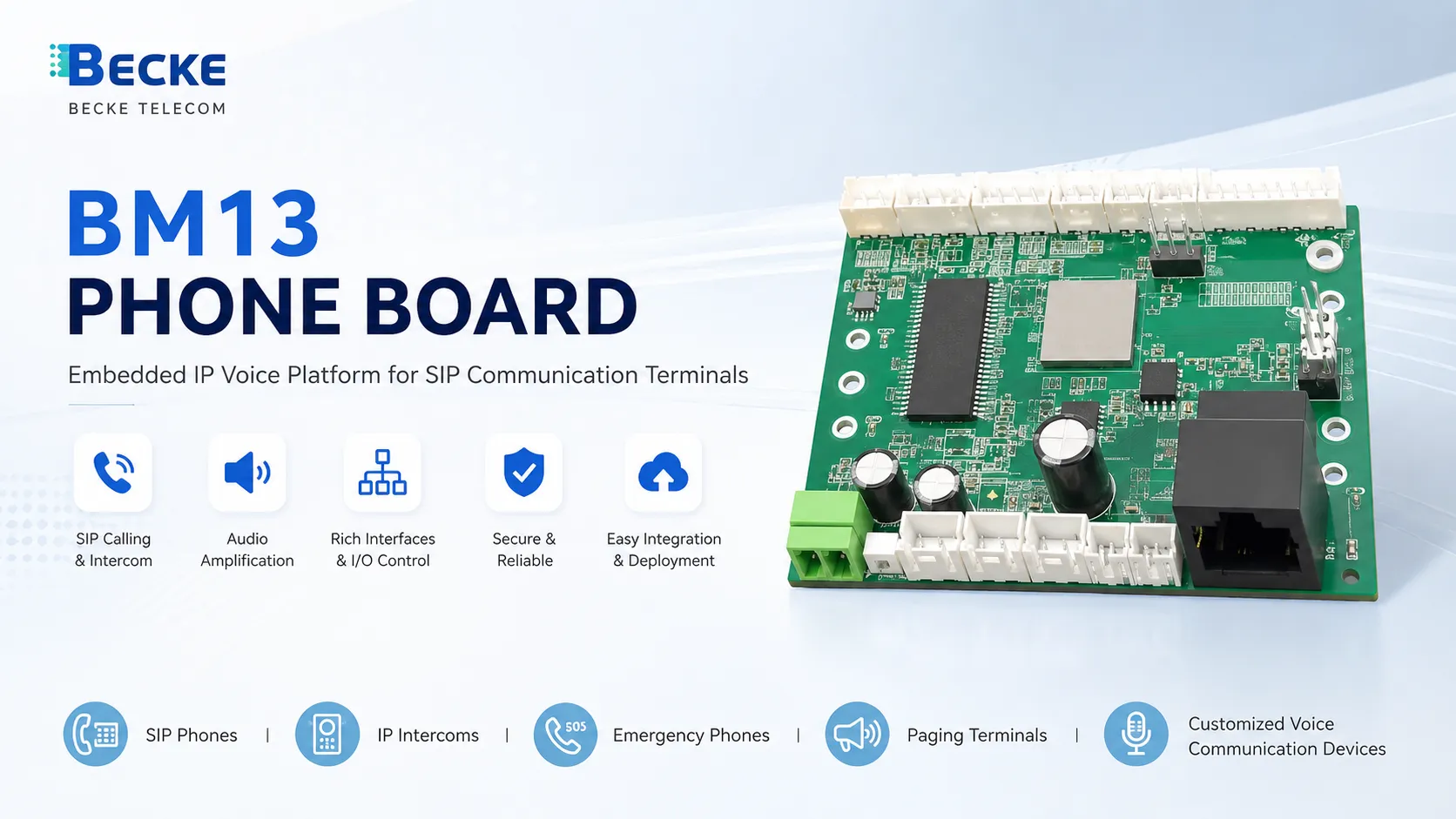

Communications industrielles, IoT et edge

Le TLS est aussi pertinent dans les environnements industriels et edge, où dispositifs, passerelles, serveurs et plateformes de gestion échangent des commandes, des données de configuration, des enregistrements d’événements et de la télémétrie opérationnelle. À mesure que la technologie opérationnelle se connecte aux réseaux IP, le besoin de transport sécurisé augmente avec le nombre de points d’accès à distance.

Dans ces environnements, le défi du déploiement va bien au-delà de la simple activation du chiffrement. Les équipes doivent prendre en compte la distribution des certificats aux équipements de terrain, les contraintes de ressources des systèmes embarqués, la compatibilité des versions, les cycles de mise à jour, la segmentation réseau et l’interaction entre la sécurité du transport, les protocoles industriels, la maintenance à distance et les plateformes de surveillance centralisée.

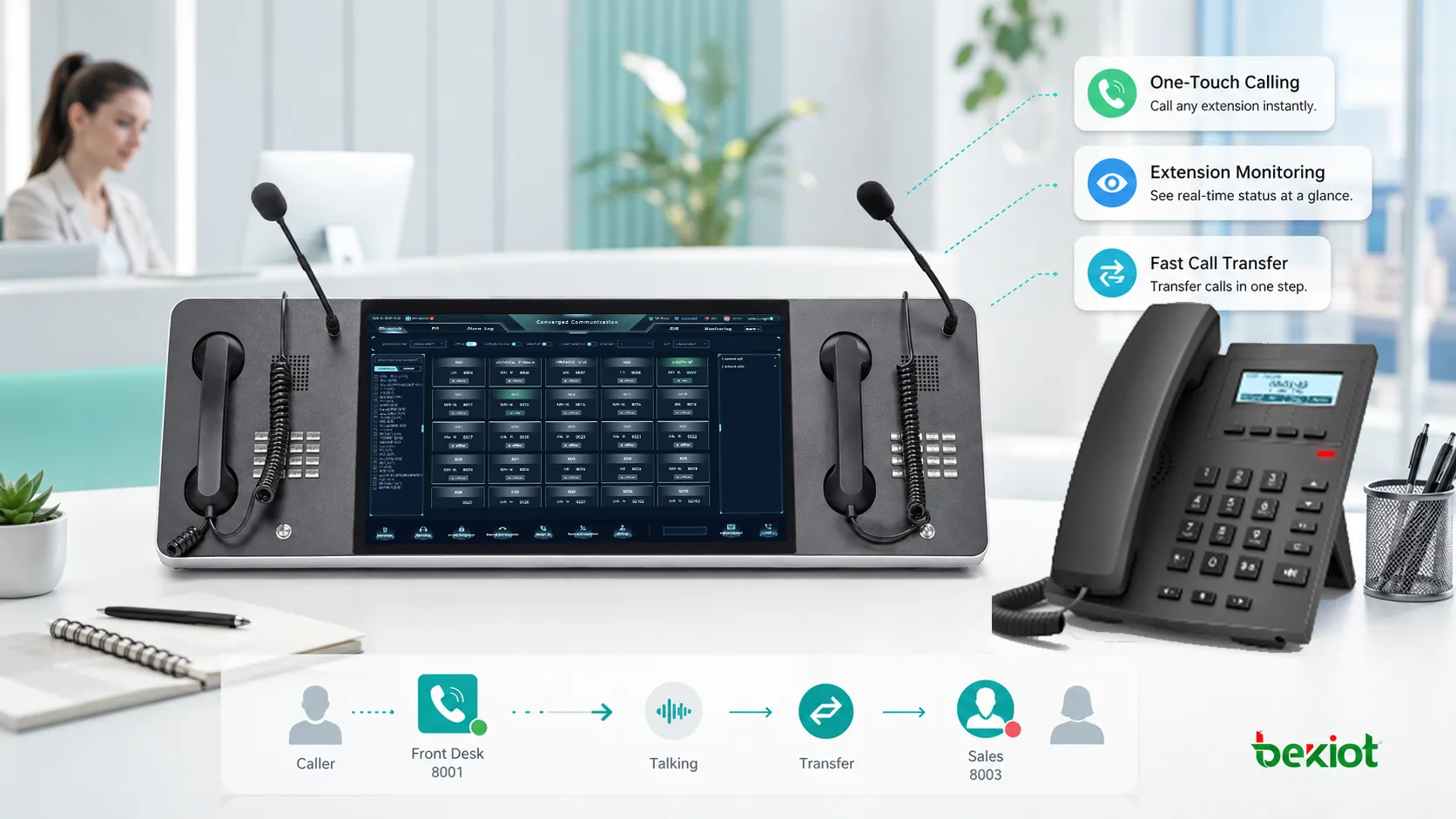

Communications unifiées et signalisation sécurisée

Les systèmes de communication utilisent également le TLS pour protéger la signalisation et l’accès aux services. Plateformes de téléphonie IP, applications basées sur SIP, systèmes de conférence, consoles de dispatch, portails web de gestion et services de communications unifiées peuvent tous reposer sur le TLS pour sécuriser l’enregistrement, l’accès administratif, le contrôle de signalisation et l’intégration applicative.

Dans ces cas, la sécurité du transport apporte plus que la confidentialité : elle protège les identifiants, réduit le risque de manipulation de la signalisation, garantit un accès fiable aux plateformes et crée des frontières plus solides entre utilisateurs, serveurs, passerelles et applications intégrées dans des réseaux de communication distribués.

Considérations de déploiement et bonnes pratiques

Privilégier les versions modernes et supprimer le support obsolète

Une posture TLS solide commence par l’hygiène protocolaire. Les organisations doivent définir délibérément les versions supportées, supprimer progressivement les options obsolètes et tester l’interopérabilité avant d’exposer les services au trafic de production. Conserver des versions anciennes par commodité peut créer des faiblesse à long terme, surtout si les clients hérités sont mal inventoriés ou rarement utilisés.

Dans la plupart des scénarios modernes, l’objectif est d’aligner l’environnement sur les bonnes pratiques actuelles, en ne conservant que la compatibilité minimale requise par l’activité. Cette validation doit s’effectuer non seulement sur les serveurs d’origine, mais aussi sur les proxys inverses, répartiteurs de charge, passerelles applicatives, bords CDN, services email et interfaces de gestion.

Gérer les certificats comme un programme continu

L’exploitation des certificats doit être traitée comme une discipline de cycle de vie. Les équipes ont besoin de processus fiables d’émission, renouvellement, déploiement, inventaire, suivi des révocations, surveillance et alertes. La maturité opérationnelle de la gestion des certificats a un impact direct sur la disponibilité des services, car des erreurs de certificats peuvent interrompre les communications sécurisées aussi efficacement qu’une panne réseau.

L’automatisation est particulièrement précieuse dans des environnements comportant de nombreuses applications, conteneurs, passerelles, dispositifs edge et services internes. Plus l’architecture est distribuée, moins il est pratique de dépendre du suivi manuel des certificats et des processus de renouvellement improvisés.

Tester la configuration, pas seulement la connectivité

Beaucoup d’équipes vérifient qu’un service est accessible via HTTPS ou un autre protocole TLS et considèrent le travail terminé. En réalité, la qualité du déploiement dépend de plus que la simple réussite de la connexion. La configuration complète doit être examinée : support des versions, précision de la chaîne de certificats, couverture des noms d’hôte, résilience du renouvellement, gestion des redirections, comportement d’authentification mutuelle (le cas échéant) et cohérence des politiques entre environnements de production et de test.

La revue de configuration est aussi importante après des mises à niveau de plateforme, des remplacements d’équipements, des changements de système d’exploitation, des transitions d’autorités de certification ou des migrations d’applications. Le TLS est étroitement lié aux bibliothèques, proxys, magasins de confiance et points de service, donc même des modifications d’infrastructure routinières peuvent affecter le résultat de sécurité du transport.

Conclusion

Le TLS (Transport Layer Security) est l’une des technologies de sécurité fondamentales de l’environnement connecté moderne. Il protège les données en transit, aide les clients à vérifier l’identité de leurs interlocuteurs et préserve l’intégrité de la session, de la négociation initiale à l’échange de données chiffrées. Que ce soit pour un site web public, une API interne, une charge cloud, un portail de gestion à distance, une plateforme de messagerie ou une application machine-to-machine, le TLS est souvent le mécanisme qui rend la communication fiable.

Comprendre le TLS ne se limite donc pas à savoir que le trafic est chiffré : cela signifie maîtriser la validation des identités, la négociation des clés, l’impact des versions et algorithmes sur les risques, et l’influence de la gestion des certificats sur la disponibilité et la sécurité. Dans des déploiements réels, une bonne pratique TLS combine un choix de protocole judicieux, une gestion disciplinée des certificats et une gouvernance continue de la configuration.

FAQ

Le TLS est-il identique au SSL ?

Non. Le TLS est le successeur du SSL. Le terme « SSL » est encore utilisé de manière informelle, mais les communications sécurisées modernes reposent sur TLS et non sur l’ancienne famille de protocoles SSL.

Que protège réellement le TLS ?

Le TLS protège principalement les données en transit. Il assure la confidentialité par chiffrement, valide l’identité du endpoint distant via des certificats et garantit l’intégrité des données pour détecter toute falsification.

Où le TLS est-il couramment utilisé ?

Le TLS est utilisé dans les sites web HTTPS, les API, les applications cloud, les services de messagerie, les portails administratifs, les interfaces de gestion à distance et les communications entre services dans des environnements d’entreprise et industriels.

Pourquoi la gestion des certificats est-elle importante pour le TLS ?

Les certificats sont au cœur de la validation de la confiance. S’ils expirent, sont mal configurés, utilisent un mauvais nom d’hôte ou sont déployés avec une gestion faible des clés, les communications sécurisées peuvent échouer ou perdre leur fiabilité, même si le TLS est techniquement activé.

Quelles versions de TLS sont recommandées aujourd’hui ?

Les déploiements modernes se concentrent sur TLS 1.2 et TLS 1.3, ce dernier étant la version majeure la plus récente. Les versions héritées doivent être examinées attentivement et supprimées dans la mesure du possible.