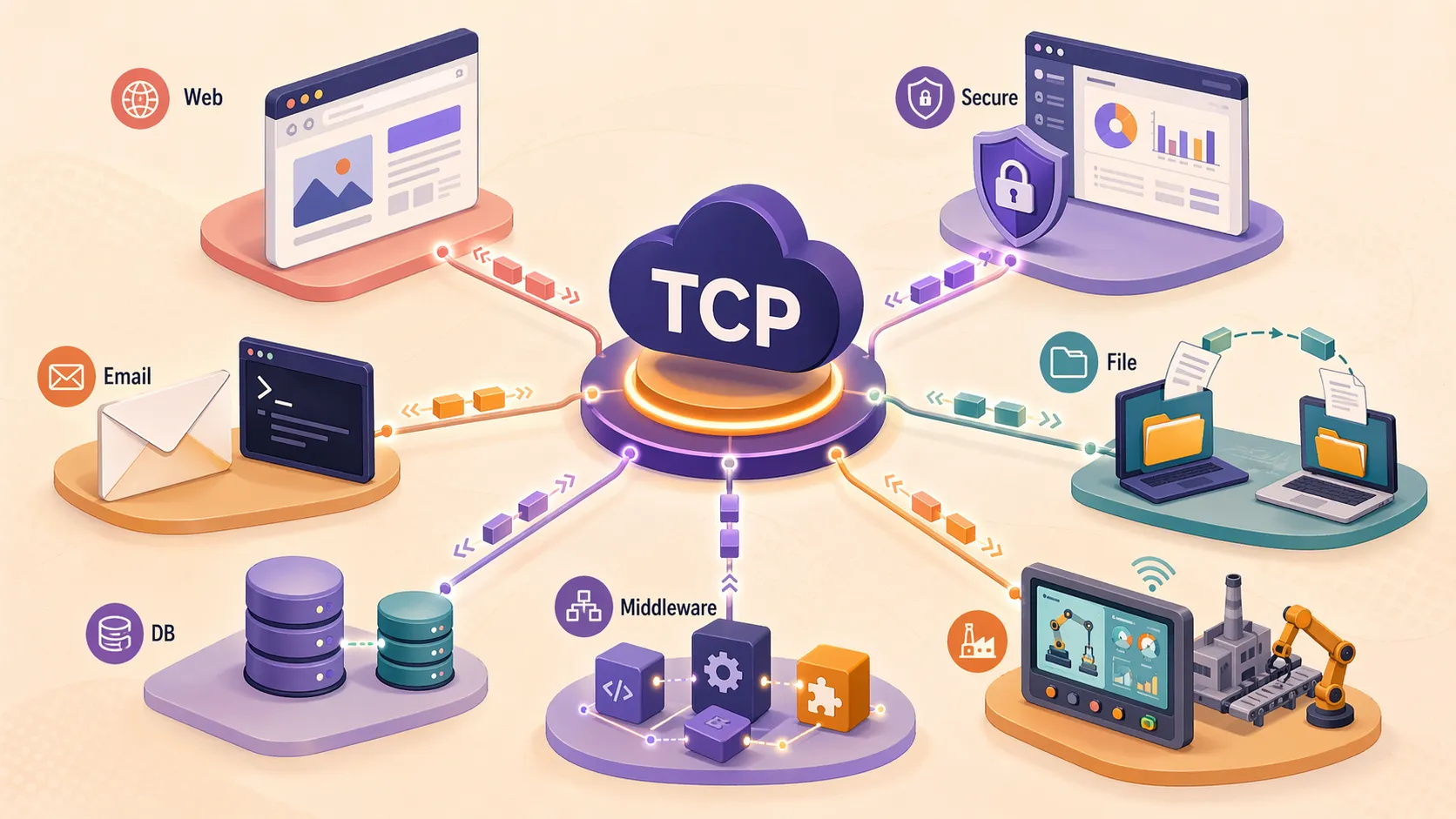

Le protocole de contrôle de transmission, communément appelé TCP, est l'un des protocoles de communication fondamentaux des réseaux IP modernes. Il opère au niveau de la couche transport et est conçu pour acheminer les données applicatives entre les points d'extrémité de manière fiable, ordonnée et maîtrisée. Lorsqu'une personne ouvre un site web, télécharge un fichier, envoie un courriel, établit une session terminale à distance ou connecte un logiciel professionnel à un serveur, TCP est souvent le mécanisme de transport qui garantit l'exactitude et l'intégralité de l'échange.

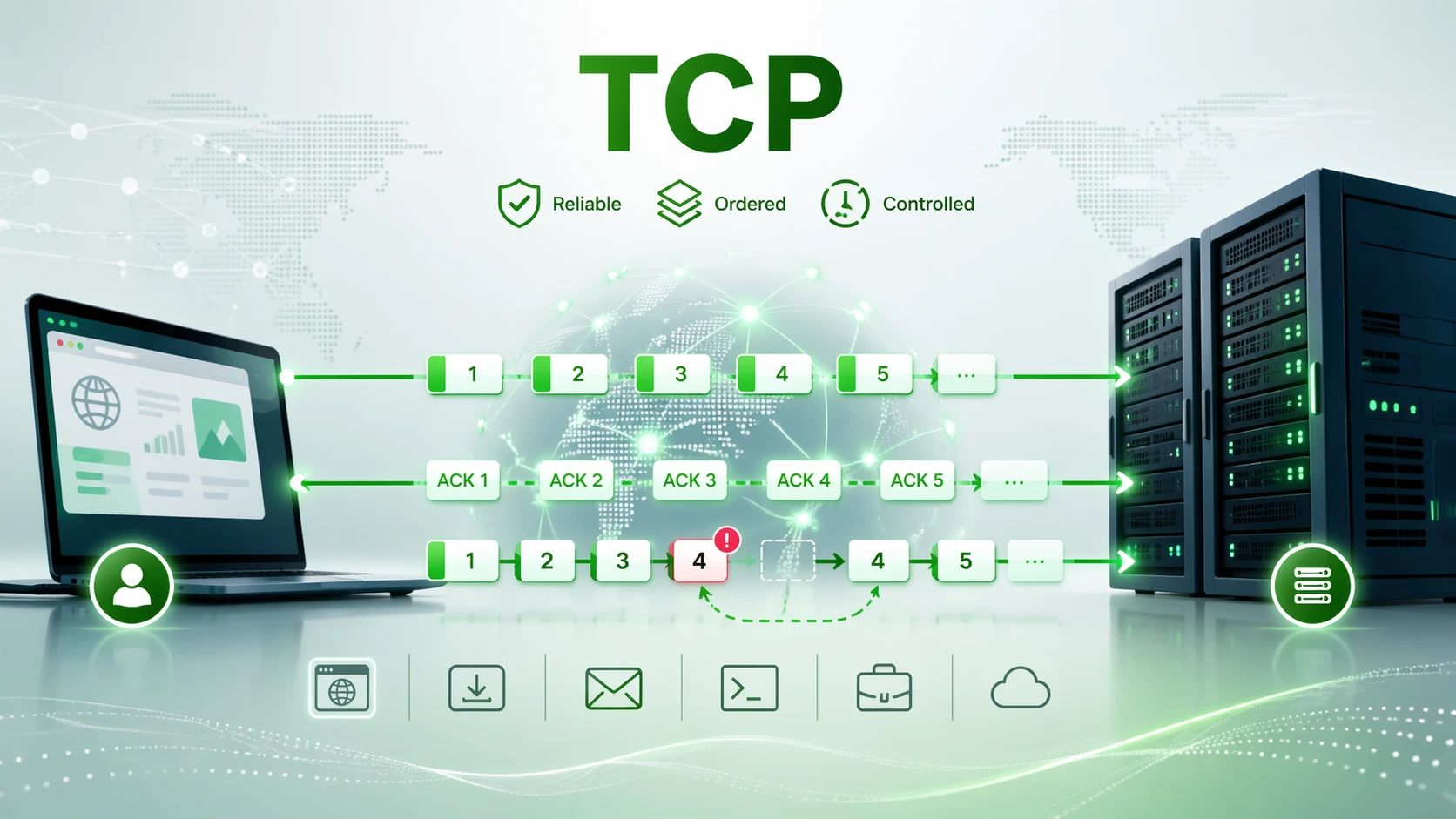

Contrairement à une simple méthode de livraison au mieux, TCP ne se contente pas de faire passer des paquets d'un hôte à un autre. Il établit une connexion logique, numérote les segments de données, accuse réception de ce qui est arrivé, retransmet ce qui a été perdu, régule la vitesse d'envoi et empêche l'émetteur de submerger le récepteur ou le réseau. Cette combinaison de fiabilité, de séquencement et de régulation du trafic explique pourquoi TCP reste un protocole central pour les applications où l'exactitude prime sur une faible charge supplémentaire.

TCP ajoute la gestion de connexion, le séquencement, les accusés de réception et le contrôle du trafic par-dessus la livraison de paquets IP.

Qu'est-ce que TCP ?

TCP en tant que protocole de couche transport

TCP est un protocole de couche transport dans la suite des protocoles Internet. Concrètement, cela signifie qu'il se situe au-dessus d'IP et en dessous des protocoles d'application tels que HTTP, HTTPS, SMTP, IMAP, FTP, les protocoles de bases de données et de nombreux services d'accès à distance. IP gère l'adressage et le routage à travers les réseaux, tandis que TCP gère le comportement du transport de bout en bout entre deux hôtes communicants.

Cette hiérarchie est importante car les logiciels applicatifs ne souhaitent généralement pas gérer eux-mêmes la perte de paquets, la duplication, le réordonnancement ou l'adaptation du débit. TCP fournit un service de transport standardisé que les applications peuvent utiliser via des sockets ou des interfaces équivalentes du système d'exploitation. Ce service permet aux développeurs de se concentrer sur le format des messages applicatifs et la logique métier, tandis que la couche transport s'occupe de la discipline de livraison.

TCP est souvent qualifié de protocole orienté connexion, mais cette expression est parfois mal comprise. Elle ne signifie pas qu'il existe un circuit physique fixe entre deux systèmes. Elle signifie plutôt que l'émetteur et le récepteur créent et maintiennent un état de connexion partagé, de sorte que les données puissent être suivies, acquittées, réordonnées si nécessaire et livrées à l'application sous la forme d'un flux d'octets cohérent.

Caractéristiques fondamentales de TCP

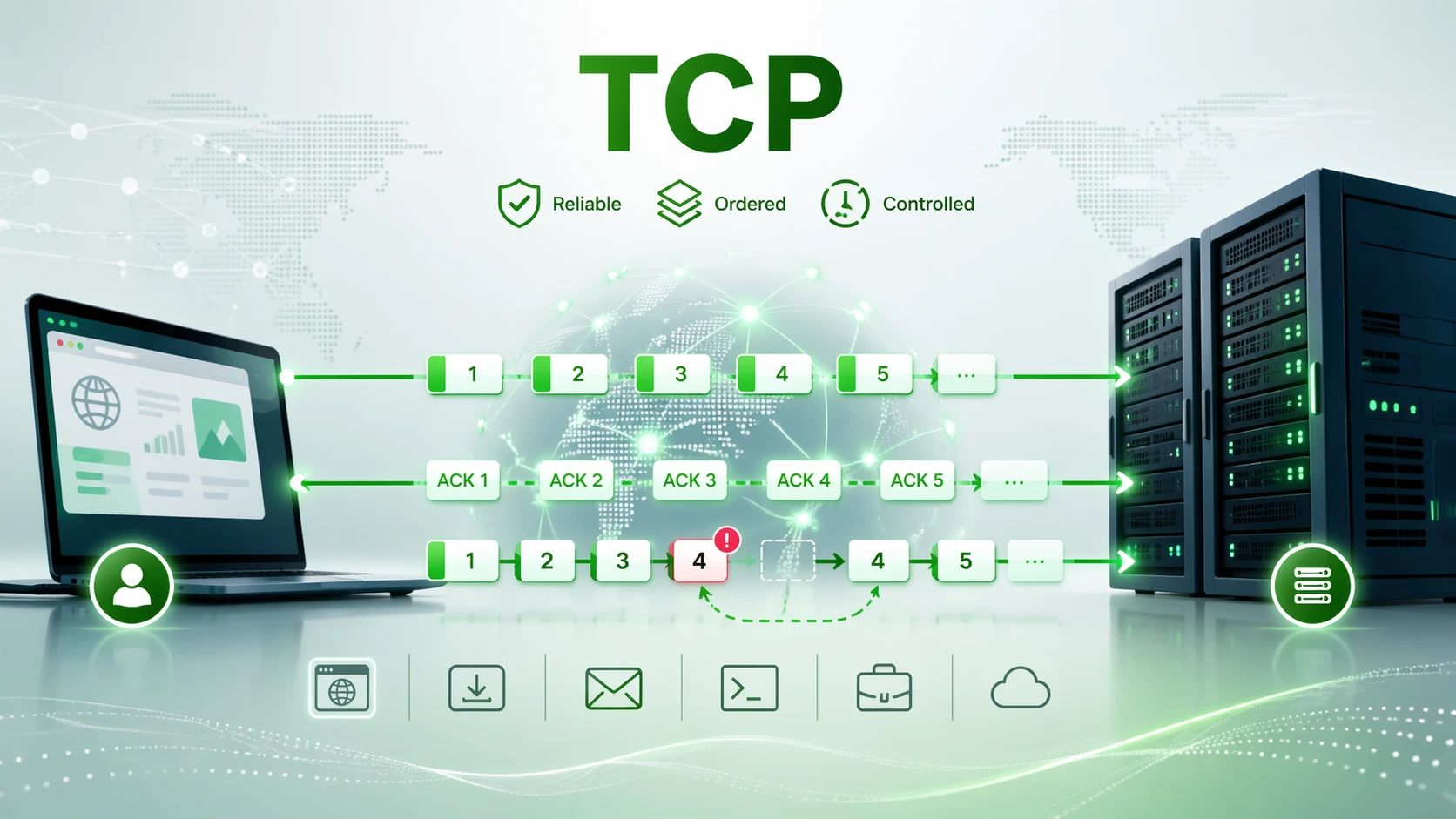

La caractéristique la plus reconnue de TCP est la livraison fiable. Chaque côté suit les numéros de séquence, accuse réception des données reçues et détecte les informations manquantes. Si un segment est perdu en chemin, TCP peut le retransmettre. Cela permet à l'application réceptrice d'obtenir un flux de données complet même lorsque le réseau sous-jacent est imparfait.

TCP préserve également l'ordre. Les données peuvent traverser le réseau en segments qui n'arrivent pas exactement dans l'ordre d'envoi, mais TCP réassemble le flux avant de le présenter à la couche supérieure. Pour des applications comme les transactions web, les transferts de fichiers, la récupération de courriels et les sessions de bases de données, la livraison dans l'ordre est généralement essentielle, car même de petites lacunes ou un réordonnancement peuvent briser la signification du flux de données.

Une autre caractéristique essentielle est la régulation du trafic. TCP n'envoie pas simplement aussi vite que possible indéfiniment. Il applique un contrôle de flux pour que l'émetteur ne submerge pas le récepteur, et un contrôle de congestion pour que la connexion réagisse aux conditions du réseau. Ces comportements rendent TCP plus coopératif et résilient qu'une approche de transport de type "envoyer et oublier".

TCP n'est pas seulement une méthode de livraison. C'est un système de contrôle du transport qui combine état de connexion, séquencement, accusé de réception, retransmission et adaptation du débit en un seul comportement protocolaire standardisé.

Comment fonctionne TCP

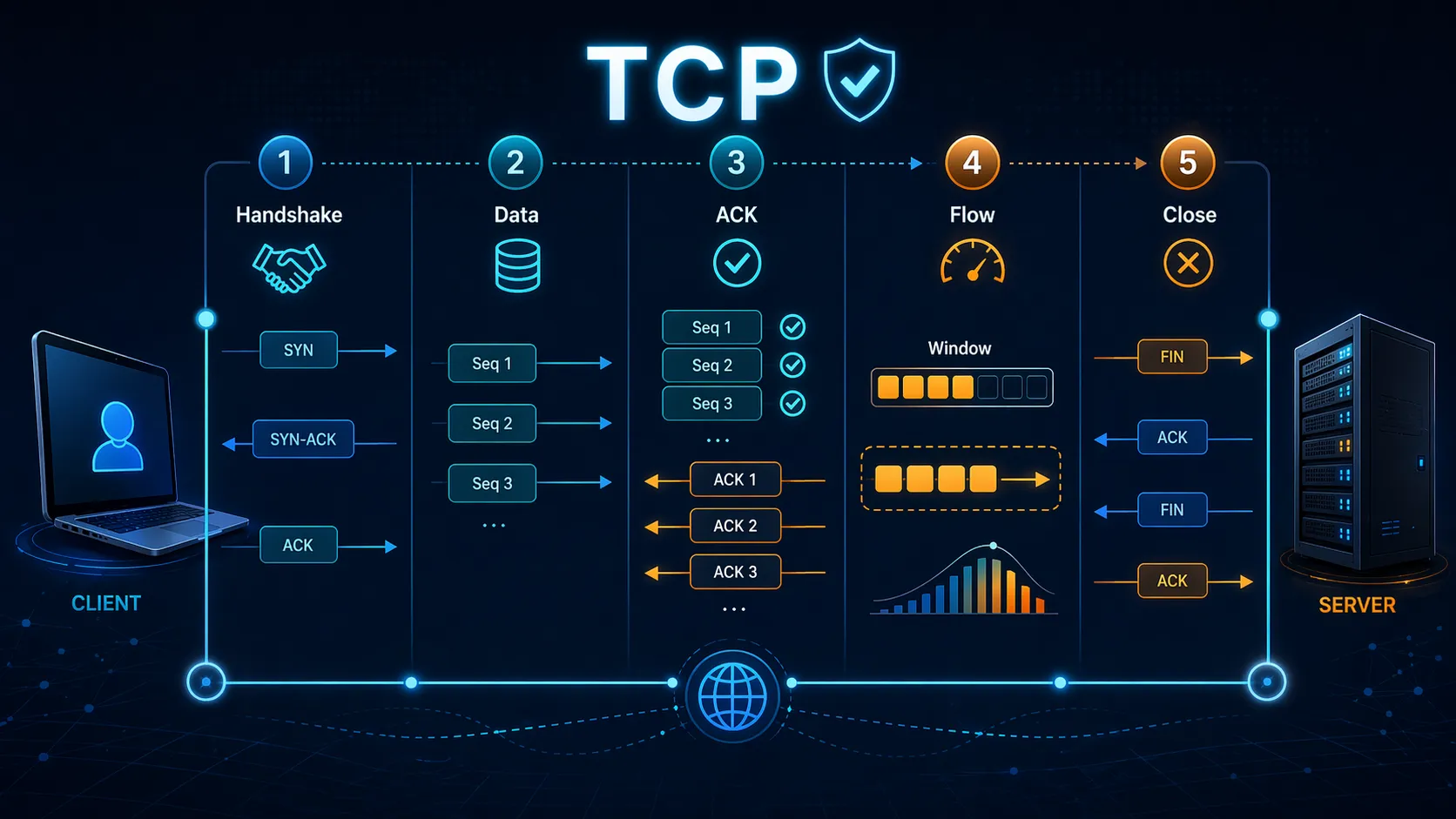

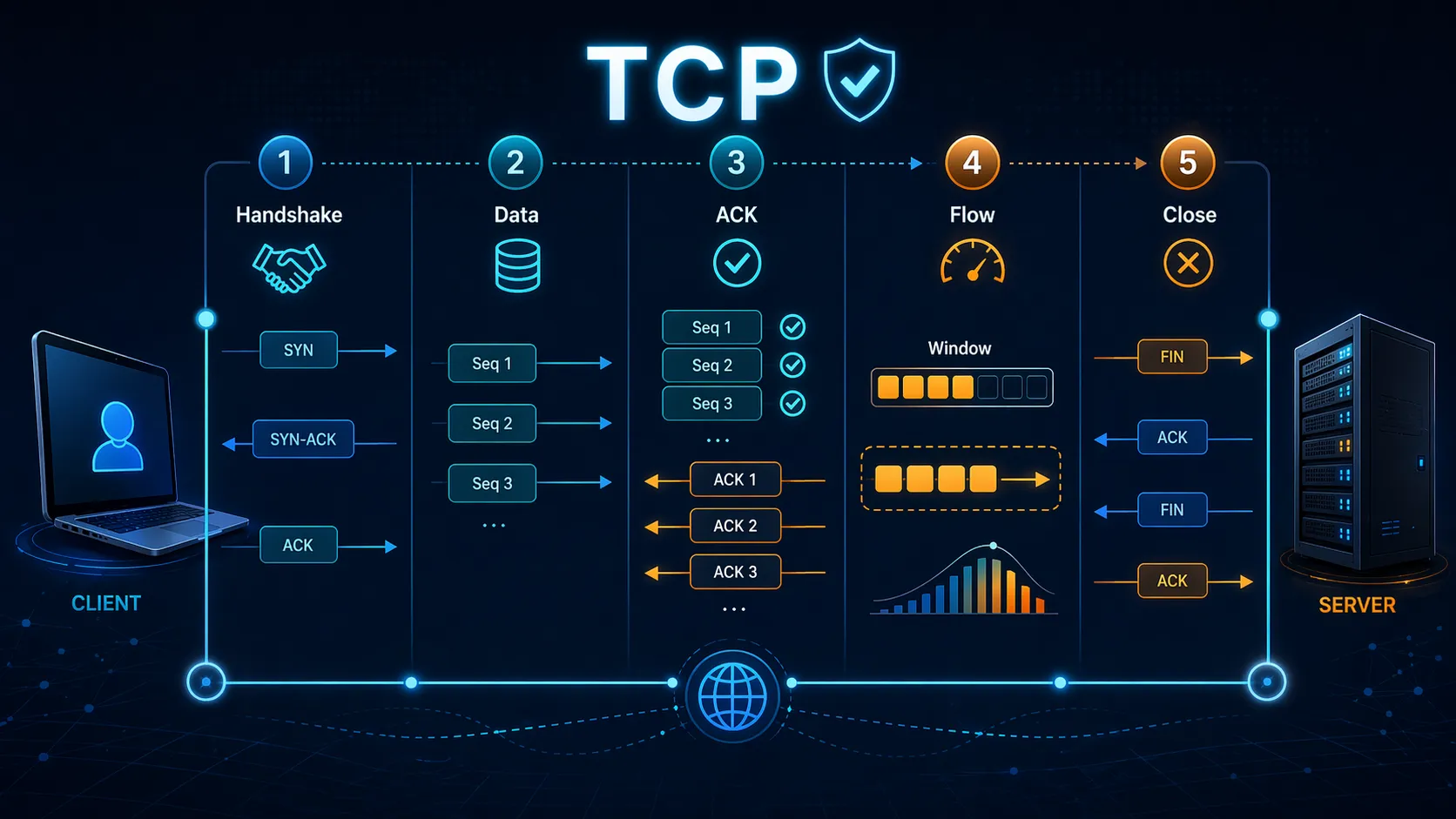

Établissement de la connexion et poignée de main à trois temps

Avant que les données applicatives ne soient échangées, TCP établit normalement une connexion en utilisant la fameuse poignée de main à trois temps (three-way handshake). Un client commence par envoyer une requête de synchronisation, généralement appelée SYN. Le serveur répond par SYN-ACK, qui accuse à la fois la requête initiale et annonce son propre état de séquence. Le client termine ensuite le processus par un ACK. Après cet échange, les deux côtés disposent d'un état partagé suffisant pour démarrer le transfert fiable de données.

La poignée de main est importante car elle fait plus que dire "bonjour". Elle confirme que les deux points d'extrémité sont joignables, négocie les numéros de séquence initiaux et prépare l'état des tampons et du contrôle pour la session. Dans de nombreux environnements, des mécanismes supplémentaires tels que les options de mise à l'échelle de la fenêtre, le support de l'accusé de réception sélectif et les horodatages sont également établis lors de l'installation de la connexion, ce qui améliore l'efficacité sur les réseaux modernes.

Parce que TCP est avec état, la phase d'établissement de la connexion introduit un petit délai par rapport à un transport sans connexion. Cette charge est un compromis : l'application attend brièvement au début, mais gagne une livraison ordonnée et fiable pour le reste de la session.

Transfert de données, séquencement et accusés de réception

Une fois la connexion établie, l'émetteur place les octets de l'application dans des segments TCP et leur attribue des numéros de séquence pour suivre leur position dans le flux. Le récepteur accuse la plus grande plage contiguë de données qu'il a reçue. Si tous les segments arrivent avec succès, le processus d'accusé de réception permet à l'émetteur de continuer à avancer sans renvoyer les octets déjà livrés.

Si un segment est perdu, trop retardé ou arrive en désordre, les accusés de réception du récepteur aident l'émetteur à détecter une lacune dans le flux. L'émetteur peut alors retransmettre les données manquantes. Ce comportement est ce qui permet à TCP de masquer de nombreuses imperfections du réseau vis-à-vis de la couche application. Du point de vue de l'application, elle reçoit toujours un flux d'octets cohérent plutôt qu'un ensemble épars de paquets.

TCP est orienté flux plutôt qu'orienté message. Cela signifie que le protocole préserve l'ordre des octets, et non les limites des messages applicatifs. Les applications qui ont besoin d'un cadrage explicite des messages doivent définir elles-mêmes cette logique, c'est pourquoi les protocoles de niveau supérieur incluent souvent des délimiteurs, des longueurs, des en-têtes ou des structures d'enregistrement au-dessus de TCP.

TCP commence par l'établissement de la connexion, puis maintient le flux grâce aux numéros de séquence, aux accusés de réception et aux retransmissions.

Contrôle de flux et contrôle de congestion

Le contrôle de flux et le contrôle de congestion sont liés, mais ils résolvent des problèmes différents. Le contrôle de flux protège l'hôte récepteur. Un récepteur annonce la quantité de données qu'il peut actuellement accepter, et l'émetteur reste dans cette limite. Cela empêche un émetteur rapide de submerger une application plus lente ou un tampon de réception plus petit.

Le contrôle de congestion protège le chemin réseau. Même si le récepteur peut accepter plus de données, le réseau intermédiaire peut ne pas être capable de transporter un trafic illimité sans perte ni délai. TCP ajuste donc son comportement d'émission en fonction de la congestion perçue. Dans les descriptions courantes, cela inclut des mécanismes tels que le démarrage lent (slow start), l'évitement de congestion (congestion avoidance), la retransmission rapide (fast retransmit) et la récupération rapide (fast recovery). Le comportement exact dépend de l'implémentation et de l'algorithme de contrôle de congestion utilisé, mais l'objectif est cohérent : augmenter le débit lorsque le chemin est sain et réduire la cadence lorsque la congestion apparaît.

Ce comportement adaptatif est l'une des raisons pour lesquelles TCP est toujours apprécié pour le transport de données à grande échelle. Il ne garantit pas une parfaite équité ni des performances maximales dans tous les environnements, mais il offre aux applications un modèle de transport mature et interopérable qui réagit aux conditions changeantes du réseau au lieu de supposer un chemin stable.

Fermeture de la connexion

Lorsque le transfert de données est terminé, une session TCP est généralement fermée de manière gracieuse. Un côté envoie un FIN pour indiquer qu'il a fini d'envoyer des données, et l'autre côté l'accuse. Parce que TCP est full-duplex, la direction inverse peut continuer brièvement jusqu'à ce que ce côté envoie également son propre FIN et que l'échange soit acquitté. Cette fermeture ordonnée aide les deux points d'extrémité à libérer l'état de la connexion sans jeter silencieusement les données en vol.

Dans certaines conditions de panne ou de politique, une connexion peut être réinitialisée (reset) plutôt que fermée gracieusement. Une réinitialisation détruit immédiatement l'état de la session, ce qui peut être utile lorsqu'un port n'est pas disponible, qu'un processus a échoué ou qu'un périphérique rejette intentionnellement la connexion. Cependant, une réinitialisation est plus brutale et ne constitue pas la forme normale d'achèvement propre d'une application.

La valeur pratique de TCP vient de sa discipline : établir un état, déplacer les octets dans l'ordre, confirmer la livraison, s'adapter au chemin et fermer la session proprement.

Utilisations courantes de TCP

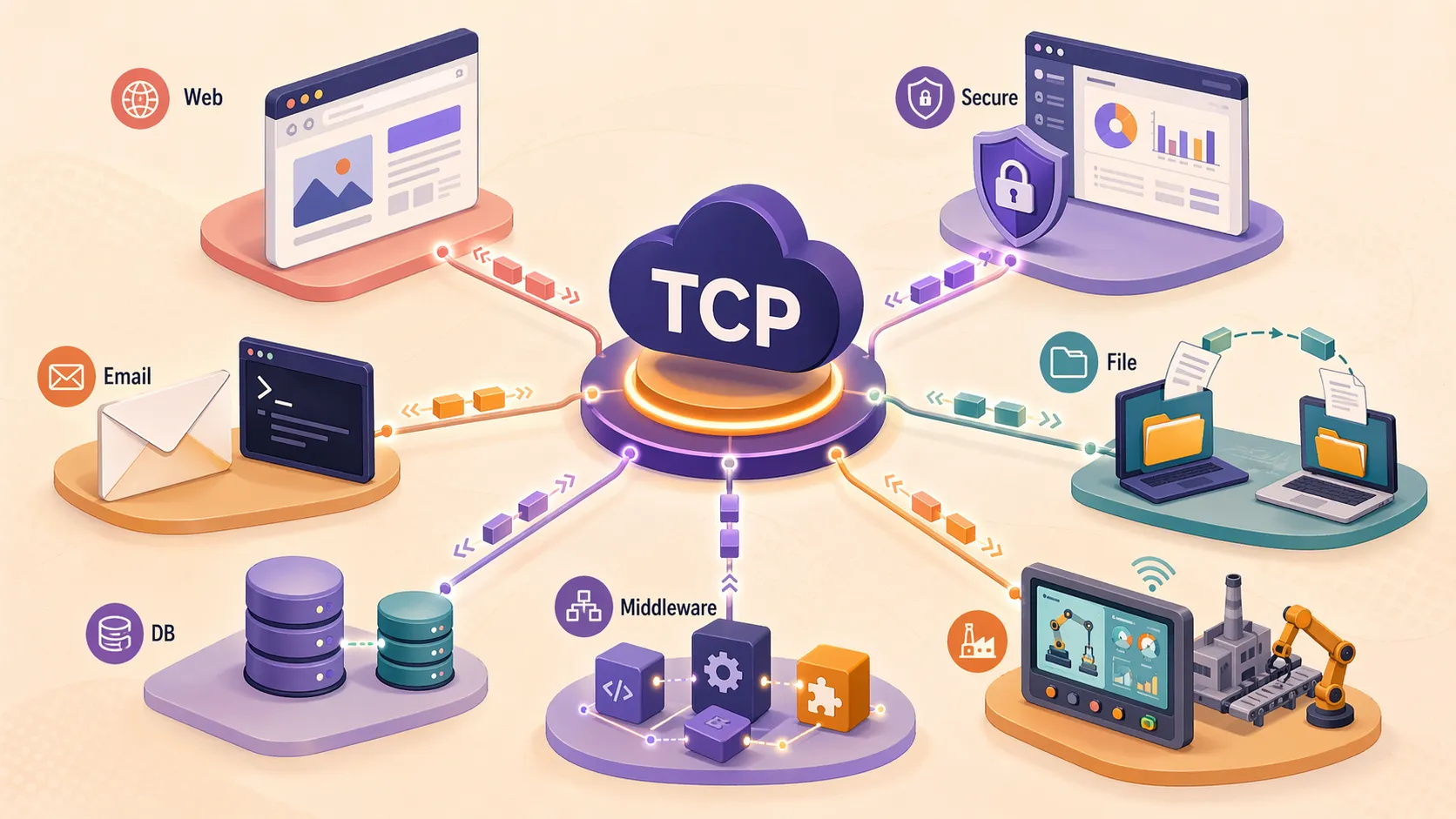

Accès Web, sessions sécurisées et applications métier

TCP est largement utilisé pour le trafic web et de nombreuses sessions applicatives qui exigent intégrité et ordre. HTTP traditionnel utilise TCP, et HTTPS combine généralement HTTP avec TLS sur TCP. Les portails web, les plateformes SaaS, les tableaux de bord d'entreprise, les API et de nombreux services d'identité reposent sur ce comportement de transport car les pages, les enregistrements, les échanges d'authentification et les transactions métier ont besoin d'une livraison fiable.

Même lorsqu'une plateforme moderne présente des informations en temps réel dans le navigateur, de grandes parties de la session sous-jacente peuvent encore dépendre de protocoles basés sur TCP. Les mises à jour logicielles, les connexions aux comptes, la synchronisation des données, les téléchargements en arrière-plan et les appels de services backend bénéficient tous d'un modèle de transport capable de retransmettre les données perdues et de préserver le séquencement sur la connexion.

Pour les systèmes d'entreprise, cette fiabilité est particulièrement importante lorsque les utilisateurs attendent de l'exactitude plutôt qu'une simple immédiateté. Si une transaction d'inventaire, une requête de dossier médical, un rapport financier ou une modification de configuration arrive incomplète ou en désordre, les conséquences peuvent être bien plus graves qu'une légère augmentation de la latence.

Transfert de fichiers, courriel et administration à distance

TCP est également central pour la livraison de fichiers et les communications de type "stocker-et-transmettre". Les protocoles de transfert de fichiers, d'envoi de courriel, de récupération de courriel et d'accès shell sécurisé ont historiquement reposé sur TCP car ils nécessitent une reconstruction complète et correcte des données à destination. Un bloc manquant dans un fichier ou une commande administrative partiellement transmise est généralement inacceptable.

L'administration à distance est un autre exemple probant. Lorsque les ingénieurs se connectent à des serveurs, des équipements réseau ou des systèmes de gestion industrielle, ils souhaitent généralement des sessions interactives stables avec une livraison fiable des commandes et une sortie ordonnée. TCP répond à cette attente en garantissant que les commandes tapées et les données renvoyées sont suivies et retransmises si nécessaire.

Dans les environnements hybrides, TCP transporte souvent le trafic de synchronisation entre les systèmes sur site et les services cloud. Les travaux de sauvegarde, les dépôts de logiciels, les connexions ERP, les portails clients et les outils de gestion dépendent couramment de ses garanties de transport.

Bases de données, intergiciels et systèmes industriels

De nombreux moteurs de bases de données et plateformes d'intergiciel (middleware) utilisent TCP pour la communication client-serveur, la réplication et le trafic entre services. Les requêtes de base de données, les jeux de résultats et les réponses transactionnelles ne tolèrent pas les octets manquants ou réordonnés. Le modèle de flux et les mécanismes de fiabilité de TCP en font une solution naturelle pour ces charges.

Les systèmes industriels et opérationnels utilisent également TCP de manière intensive là où l'intégrité des données est plus importante qu'une livraison à très faible latence. La gestion des périphériques, les diagnostics à distance, l'accès à la configuration, la synchronisation des historiques, les communications avec les serveurs industriels et de nombreuses applications de support des systèmes de contrôle reposent sur un transport basé sur TCP, même lorsque l'environnement plus large inclut également des protocoles de terrain spécialisés.

Cela ne signifie pas que chaque charge de travail industrielle devrait utiliser TCP. Les boucles de contrôle critiques en temps, la diffusion multipoint ou les chemins médias très sensibles au délai peuvent utiliser d'autres choix de transport. Néanmoins, pour la surveillance, la gestion, les rapports et le trafic applicatif orienté serveur, TCP reste une fondation largement adoptée.

Des sites web et courriels aux bases de données et plateformes de gestion industrielle, TCP prend en charge les applications qui dépendent d'un transport précis.

Pourquoi les applications choisissent TCP

Avantages d'un flux d'octets fiable

Le plus grand avantage de TCP est que les applications reçoivent un service de transport fiable sans avoir à implémenter elles-mêmes la fiabilité. Les développeurs n'ont pas besoin de créer leur propre système de séquencement, leur logique de récupération de perte, leur modèle de contrôle de flux et leur cycle de vie de connexion pour chaque application. TCP fournit un comportement mature et interopérable que les systèmes d'exploitation et les piles réseau comprennent déjà bien.

Un autre avantage important est la prévisibilité. Parce que TCP est déployé depuis des décennies, son comportement est largement pris en charge sur les dispositifs clients, les serveurs, les pare-feu, les équilibreurs de charge et les outils de surveillance. Cela facilite la construction de services pouvant fonctionner dans des environnements mixtes sans exiger un traitement de transport personnalisé sur chaque chemin.

TCP s'associe également naturellement avec des mécanismes de sécurité de couche supérieure tels que TLS. Cette combinaison est devenue une base standard pour les sites web sécurisés, les API, les outils d'accès à distance, les services de messagerie et de nombreuses applications d'entreprise qui ont besoin à la fois de confidentialité et de transport fiable.

Limites et compromis

TCP n'est pas toujours le meilleur choix. La fiabilité, les accusés de réception, les retransmissions et l'établissement de connexion ajoutent tous une charge supplémentaire. Lorsqu'une application est extrêmement sensible à la variation de délai, ou lorsque des données tardives sont moins utiles que des données partielles immédiates, TCP peut devenir inadapté. La voix en temps réel, les médias interactifs ou certains modèles de diffusion et de télémétrie peuvent préférer des transports qui minimisent la latence et évitent le blocage de tête de ligne.

Le modèle de livraison ordonnée de TCP peut également introduire des temps d'attente. Si un segment est manquant, les octets ultérieurs peuvent devoir attendre que la lacune soit réparée avant que l'application réceptrice n'obtienne un flux complètement ordonné. Pour de nombreuses applications transactionnelles, cela est acceptable, mais pour certaines expériences en temps réel, cela peut réduire la réactivité.

En conséquence, la sélection du protocole doit suivre les objectifs de l'application. TCP est excellent lorsque l'exactitude, la cohérence et la compatibilité sont les priorités. Il est moins idéal lorsque l'objectif principal est la latence la plus faible possible avec une tolérance à certaines pertes ou réordonnancements.

Comparaison de TCP avec UDP

Différentes philosophies de transport

TCP et UDP sont tous deux des protocoles de couche transport, mais ils fournissent des modèles de service très différents. TCP est orienté connexion et met l'accent sur la fiabilité, l'ordre, la retransmission et le contrôle du transport. UDP est sans connexion et maintient un comportement de transport plus léger, laissant de nombreuses responsabilités à l'application si elles sont nécessaires.

Cette différence ne rend pas un protocole universellement meilleur que l'autre. Elle reflète des priorités de conception différentes. TCP est mieux adapté aux applications telles que les pages web, les transferts de fichiers, les courriels, l'accès aux bases de données et l'administration à distance. UDP est souvent mieux adapté aux scénarios tels que les requêtes DNS, certains modèles de streaming, les médias en temps réel, le trafic multicast et les conceptions d'applications personnalisées à faible latence.

En pratique, les ingénieurs choisissent entre eux en se demandant ce qui importe le plus : une livraison ordonnée complète, ou une charge de transport minimale et une réaction plus rapide au trafic sensible au temps. TCP répond particulièrement bien au premier besoin.

Choisir la solution adaptée

Si une application ne peut pas tolérer les octets manquants, TCP est généralement le point de départ le plus sûr. C'est pourquoi il reste courant dans les logiciels métier, l'infrastructure web, les API cloud et la synchronisation entre systèmes. Ces environnements bénéficient davantage de l'exactitude et de la cohérence que de l'économie d'une petite quantité de charge de transport.

Si une application considère les données tardives comme inutiles, le calcul change. Un paquet vocal qui arrive trop tard peut être ignoré plutôt que retransmis, tandis qu'un octet manquant dans un paquet logiciel ou un enregistrement de compte est inacceptable. Comprendre cette distinction aide à expliquer pourquoi TCP continue de dominer de nombreuses classes d'applications même si d'autres transports sont également utilisés pour des besoins spécialisés.

Applications de TCP dans les réseaux modernes

Cloud, centre de données et services Internet

Une grande partie de l'Internet moderne dépend encore de TCP quelque part dans le chemin du service. Les sites web publics, les services web internes, les passerelles API, l'accès au stockage, les portails de gestion, les relais de courrier, les dépôts de sauvegarde et de nombreux composants natifs du cloud utilisent tous des connexions TCP entre clients, proxys, passerelles et serveurs.

À l'intérieur des centres de données, TCP est souvent le transport par défaut pour l'accès aux services, la connectivité des bases de données, les interfaces d'administration et le trafic est-ouest entre les composants applicatifs. Même lorsqu'un utilisateur ne voit qu'une simple session de navigateur, de multiples échanges basés sur TCP peuvent se produire en arrière-plan à travers les couches web, les couches applicatives et les couches de données.

Il en va de même pour les environnements de périphérie et les succursales. Les systèmes de vente au détail, les plateformes de soins de santé, les systèmes éducatifs, les bureaux à distance et les réseaux de support de contrôle industriel dépendent fréquemment de TCP pour une connectivité applicative fiable sur les LAN, WAN, VPN et les infrastructures IP privées ou publiques.

Charges de travail de sécurité, de surveillance et de gestion

TCP est profondément ancré dans les opérations de sécurité et de gestion. Les plateformes SIEM, l'expédition de journaux, l'administration à distance, la livraison de correctifs, la gestion des actifs, les services d'authentification et les systèmes de surveillance centralisés dépendent souvent de TCP car les données de gestion doivent arriver intactes et dans le bon ordre pour rester dignes de confiance et exploitables.

Les environnements de technologie opérationnelle présentent un schéma similaire. Alors que le trafic de contrôle peut utiliser des conceptions spécialisées, les couches environnantes pour la gestion, l'analyse, l'alarme, la collecte d'historique, les rapports et l'ingénierie à distance dépendent généralement de services basés sur TCP. Cela rend TCP important non seulement pour les applications orientées utilisateur mais aussi pour l'infrastructure qui maintient ces applications visibles, sécurisées et gérables.

Considérations de déploiement pour les services basés sur TCP

Performance, réglage et contexte de sécurité

Utiliser TCP avec succès ne se limite pas à ouvrir un port. Les performances réelles dépendent du temps d'aller-retour, du taux de perte, du dimensionnement de la fenêtre, du comportement du contrôle de congestion, de la conception des tampons et des modèles de lecture-écriture de l'application. Un chemin à large bande passante et à latence élevée, par exemple, peut nécessiter un réglage approprié et un support des points d'extrémité pour atteindre un débit efficace.

La conception de la sécurité est également importante. TCP lui-même fournit une fiabilité de transport, pas la confidentialité ni la garantie d'identité. Lorsque le chiffrement et l'authentification des points d'extrémité sont requis, TCP est généralement associé à TLS. Les pare-feu, les équilibreurs de charge, les outils de détection d'intrusion et les mailles de services inspectent, mandatent ou orientent souvent les sessions basées sur TCP, donc la politique réseau et la conception de l'application doivent être alignées.

Enfin, les architectes doivent se rappeler qu'une application TCP réussie dépend de l'ensemble du chemin, pas seulement de la spécification du protocole. Les équipements intermédiaires, les dispositifs NAT, les proxys, les liaisons sans fil et les serveurs surchargés influencent tous le comportement d'une session TCP en production. Une bonne conception considère donc conjointement le comportement de l'application, la capacité des points d'extrémité et les conditions du réseau.

Conclusion

TCP reste l'un des éléments de base les plus importants de la communication IP car il fournit un service de transport discipliné pour les applications qui nécessitent une livraison fiable et ordonnée. En établissant une connexion, en séquençant les octets, en accusant la progression, en retransmettant les pertes et en s'adaptant aux conditions du récepteur et du réseau, TCP transforme un réseau de paquets imparfait en une plateforme pratique pour une communication logicielle fiable.

Ses forces expliquent pourquoi il est encore largement utilisé sur les sites web, les sessions sécurisées, les systèmes de messagerie, le transfert de fichiers, les bases de données, les plateformes de gestion, les services cloud et les applications de support industriel. Même si d'autres transports servent des charges de travail spécialisées à faible latence ou riches en médias, TCP continue d'être le choix par défaut chaque fois que l'exhaustivité, la cohérence et l'interopérabilité sont des exigences centrales.

FAQ

Que signifie l'abréviation TCP ?

TCP signifie Transmission Control Protocol (protocole de contrôle de transmission). C'est un protocole de couche transport utilisé pour fournir une communication fiable et ordonnée entre points d'extrémité sur les réseaux IP.

Quel est le principal objectif de TCP ?

Le principal objectif de TCP est de déplacer les données applicatives de manière fiable. Il établit un état de connexion, suit les numéros de séquence, accuse réception des données reçues, retransmet les segments manquants et contrôle le comportement d'émission pour que l'échange reste précis et gérable.

TCP est-il orienté connexion ?

Oui. TCP est orienté connexion car les deux points d'extrémité établissent et maintiennent un état de connexion partagé avant et pendant le transfert de données. Cet état permet une livraison fiable, l'ordre et le contrôle du trafic au sein de la session.

En quoi TCP diffère-t-il de UDP ?

TCP met l'accent sur la fiabilité, le séquencement, les accusés de réception et un comportement de transport conscient de la congestion. UDP offre un modèle sans connexion plus léger avec moins de charge de transport, ce qui peut être meilleur pour les applications sensibles au temps ou tolérantes aux pertes.

TCP fournit-il le chiffrement ?

Non. TCP fournit une fiabilité de transport, pas le chiffrement. Lorsque la confidentialité, la protection de l'intégrité et des sessions sécurisées authentifiées sont nécessaires, TCP est généralement combiné avec TLS ou un autre mécanisme de sécurité de couche supérieure.

Où TCP est-il couramment utilisé ?

TCP est couramment utilisé dans l'accès au web, les sessions HTTPS, les courriels, le transfert de fichiers, l'administration à distance, les communications de bases de données, les services cloud, les applications d'entreprise, les systèmes de surveillance et de nombreuses plateformes de gestion et de support industrielles.