L'authentification à deux facteurs, souvent appelée 2FA, est une méthode de sécurité qui exige qu'un utilisateur vérifie son identité à l'aide de deux facteurs différents avant de se voir accorder l'accès. Plutôt que de se fier uniquement à un mot de passe, le système demande une seconde preuve d'identité, comme un code à usage unique, une validation par notification push, une réponse d'un jeton matériel ou une confirmation biométrique. L'objectif est simple : même si un facteur est exposé, volé ou deviné, le compte reste plus difficile à compromettre car une deuxième étape de vérification fait obstacle.

Dans les environnements numériques modernes, cette étape supplémentaire est devenue cruciale. Les entreprises s'appuient sur des services cloud, l'accès à distance, les consoles d'administration, les outils de collaboration, les VPN, les plateformes de messagerie et les applications mobiles accessibles depuis de nombreux appareils et lieux. Un modèle reposant uniquement sur le mot de passe est souvent trop fragile face à cette réalité. La réutilisation d'identifiants, les tentatives d'hameçonnage, les attaques par force brute, l'ingénierie sociale et la compromission des terminaux rendent la connexion à facteur unique plus vulnérable que ce que la plupart des organisations peuvent tolérer.

C'est pourquoi l'authentification à deux facteurs est désormais largement utilisée dans les secteurs de l'informatique d'entreprise, de la finance, de la santé, des plateformes gouvernementales, du commerce électronique, des infrastructures de communication et des environnements de contrôle industriel. Elle ne constitue pas à elle seule une stratégie de sécurité complète, mais elle est l'une des méthodes les plus pratiques et les plus adoptées pour améliorer la protection des comptes sans bouleverser complètement la façon dont les utilisateurs accèdent aux systèmes.

Qu'est-ce que l'authentification à deux facteurs ?

Définition et idée centrale

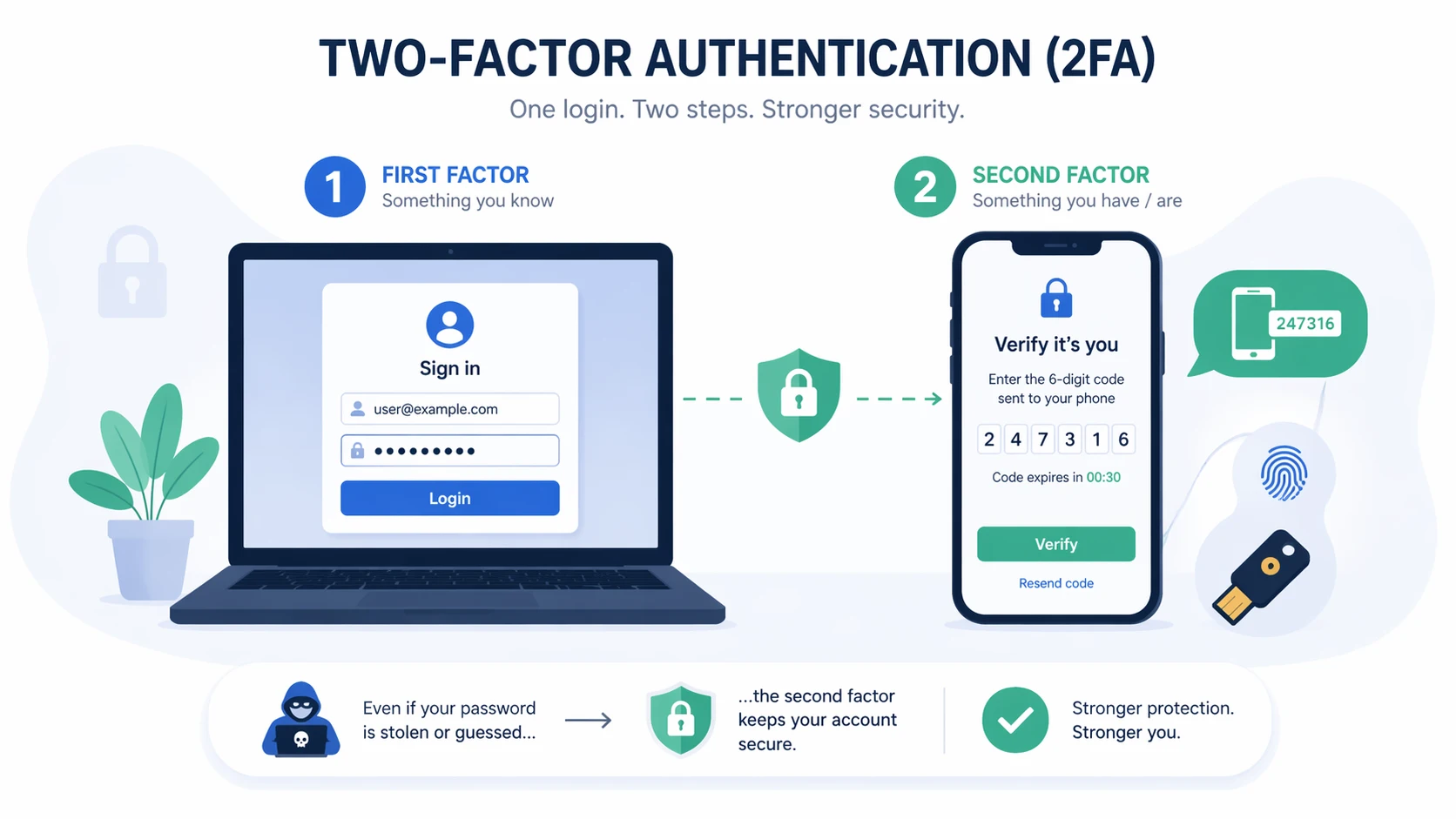

L'authentification à deux facteurs est un processus de vérification d'identité qui requiert deux catégories distinctes de preuve avant d'accepter une connexion ou une transaction. Le premier facteur est souvent quelque chose que l'utilisateur connaît, comme un mot de passe ou un code PIN. Le second facteur est généralement quelque chose que l'utilisateur possède, comme un téléphone, une application d'authentification, un jeton matériel ou une carte à puce, ou quelque chose que l'utilisateur est, comme une empreinte digitale ou un scan du visage.

L'idée centrale est une vérification en couches. Un mot de passe peut être volé, réutilisé ou deviné. Un second facteur élève la barrière car l'attaquant a désormais besoin de plus qu'un seul type d'accès. En pratique, cela signifie qu'un simple mot de passe compromis ne suffit souvent plus à prendre le contrôle du compte.

Ce modèle en couches est particulièrement précieux dans les environnements où l'identité est la passerelle vers des systèmes sensibles. Si un compte utilisateur contrôle la messagerie, le stockage cloud, l'accès VPN, la configuration administrateur ou les applications métier, une garantie de connexion plus forte devient très rapidement importante.

L'authentification à deux facteurs ne remplace pas les mots de passe dans tous les cas. Elle les renforce en rendant un seul secret volé moins décisif.

En quoi elle diffère d'une connexion par mot de passe seul

Une connexion par mot de passe seul repose sur une seule information. Si cette information est exposée, le compte peut être immédiatement vulnérable. L'authentification à deux facteurs change cette équation en introduisant une exigence distincte. Même lorsque le mot de passe est connu, le système attend toujours un second signal confirmant que l'utilisateur est bien le titulaire légitime du compte.

Cela rend la 2FA plus résiliente face aux vecteurs d'attaque courants. La réutilisation d'identifiants devient moins efficace. L'hameçonnage simple devient plus difficile à transformer en accès direct au compte. Les attaquants opportunistes qui achètent des mots de passe divulgués échouent souvent s'ils ne peuvent satisfaire le second facteur. Cela ne rend pas le compte impossible à attaquer, mais cela réduit les chances qu'un seul secret compromis suffise.

En ce sens, la 2FA est un contrôle pratique pour réduire les conséquences de la faiblesse des mots de passe, plutôt que de faire comme si les mots de passe n'étaient plus partie intégrante du processus de connexion.

Comment fonctionne l'authentification à deux facteurs

Le flux d'authentification de base

Le processus typique de la 2FA commence lorsqu'un utilisateur saisit un nom d'utilisateur et un mot de passe. Si ces identifiants sont corrects, le système n'achève pas immédiatement la connexion. Au lieu de cela, il demande un second facteur. Ce second facteur peut être un code temporaire généré par une application d'authentification, une notification push envoyée à un appareil enregistré, une réponse d'un jeton matériel, une action sur carte à puce ou une vérification biométrique selon la conception de la plateforme.

Le système valide le second facteur puis termine l'accès si les deux contrôles réussissent. Si le second facteur est manquant, incorrect ou indisponible, la connexion est refusée ou mise en attente pour examen complémentaire. Cette séquence signifie que le compte est protégé par plus d'un type de preuve, et non par la seule connaissance.

Bien que l'expérience utilisateur puisse varier selon les plateformes, la logique sous-jacente reste la même : d'abord identifier, puis vérifier à nouveau via une catégorie de facteur distincte avant d'autoriser l'accès.

Méthodes courantes pour le second facteur

Les méthodes courantes pour le second facteur incluent les codes SMS, les codes e-mail, les codes d'application d'authentification basés sur le temps, les validations par notification push, les clés de sécurité matérielles, les jetons physiques, les cartes à puce et la confirmation biométrique. Toutes les méthodes n'offrent pas le même niveau de sécurité, de convivialité ou de profil de maintenance, c'est pourquoi les organisations choisissent souvent en fonction du niveau de risque, de la disponibilité des appareils et de l'échelle du déploiement.

Les applications d'authentification sont largement utilisées car elles sont relativement pratiques et ne dépendent pas d'une livraison cellulaire continue. L'approbation par notification push peut être conviviale car elle réduit la saisie manuelle de codes. Les jetons matériels et les clés de sécurité sont souvent préférés dans les environnements à haute sécurité car ils offrent une meilleure résistance à certaines formes d'hameçonnage et de vol d'identifiants.

Le bon second facteur dépend donc du contexte. Une petite application interne d'entreprise peut choisir une méthode, tandis qu'une plateforme d'administration privilégiée ou un environnement d'infrastructure sensible peut nécessiter quelque chose de plus fort et plus contrôlé.

L'authentification à deux facteurs n'est pas une technologie fixe. C'est un cadre qui peut être implémenté via différentes méthodes de second facteur selon les besoins de sécurité et opérationnels.

Principaux types de facteurs d'authentification

Quelque chose que vous savez, quelque chose que vous possédez, et quelque chose que vous êtes

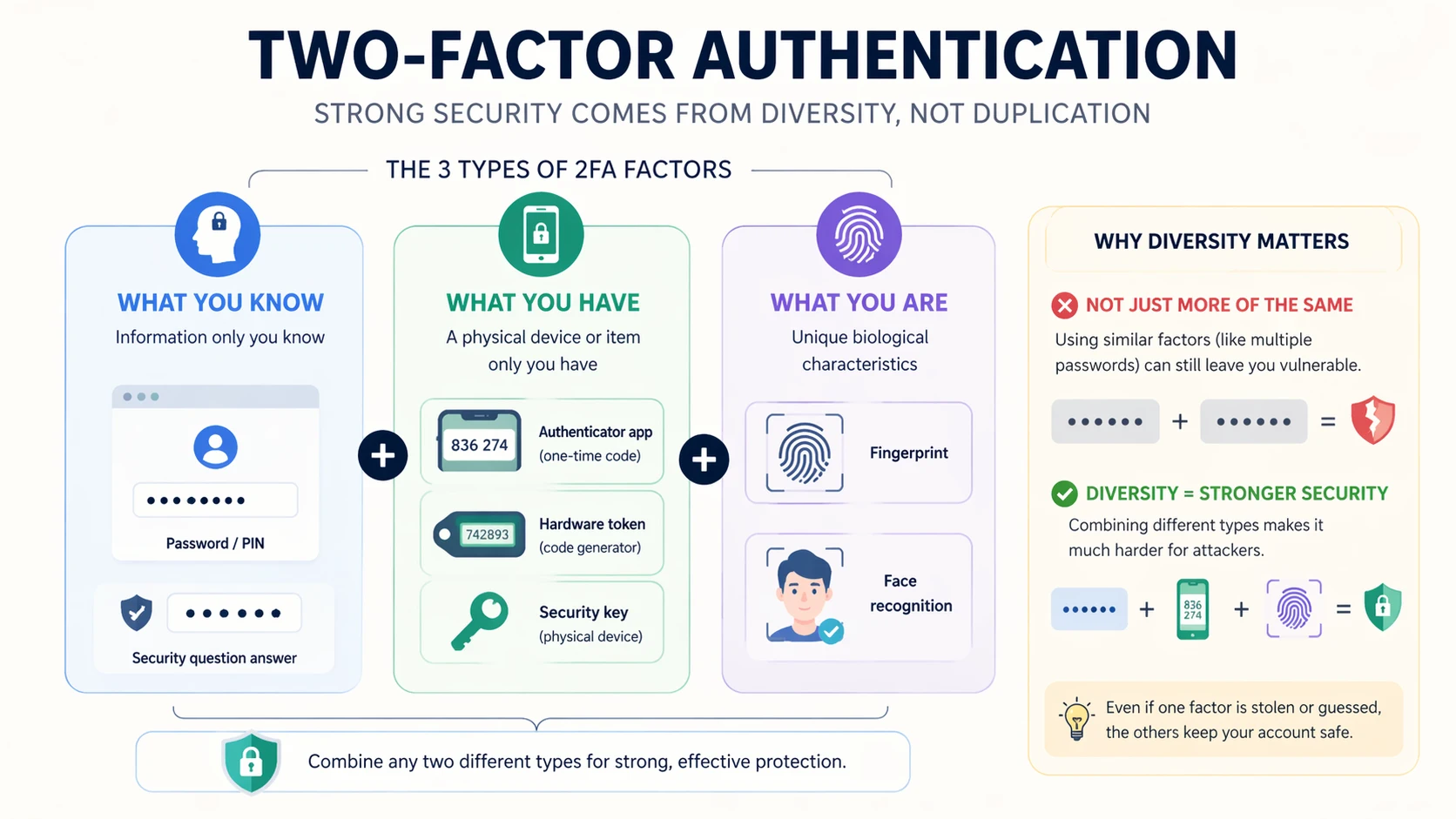

Les facteurs d'authentification sont généralement regroupés en trois grandes catégories. La première est quelque chose que vous savez, comme un mot de passe ou un code PIN. La seconde est quelque chose que vous possédez, comme un appareil mobile enregistré, un jeton matériel, une clé de sécurité ou une carte à puce. La troisième est quelque chose que vous êtes, comme une empreinte digitale, un motif facial ou tout autre trait biométrique.

L'authentification à deux facteurs fonctionne en combinant deux catégories différentes plutôt que deux secrets de la même catégorie. Par exemple, un mot de passe plus un code temporaire d'application d'authentification provenant d'un appareil constitue une 2FA car un facteur est basé sur la connaissance et l'autre sur la possession. Un mot de passe plus un second mot de passe n'offrirait pas véritablement le même modèle de protection car les deux appartiennent à la même famille de facteurs.

Cette distinction est importante car la valeur sécuritaire de la 2FA dépend de l'indépendance entre les facteurs, pas seulement du nombre d'étapes dans le flux de connexion.

Pourquoi la diversité des facteurs est importante

La diversité des facteurs est importante car différentes méthodes d'attaque ciblent différentes faiblesses. Les attaques par vol de mot de passe ciblent les secrets que l'utilisateur connaît. Le vol d'appareil ou l'interception de jeton ciblent ce que l'utilisateur possède. Les tentatives d'usurpation ou de contournement biométrique ciblent ce que l'utilisateur est. Combiner les types de facteurs rend moins probable qu'une seule technique réussie ne vainque l'ensemble du processus de connexion.

C'est une raison pour laquelle les organisations doivent réfléchir soigneusement au second facteur qu'elles déploient. Une méthode pratique mais trop facilement redirigée ou interceptée peut ne pas offrir une protection suffisante pour les environnements à haut risque. Une méthode extrêmement sécurisée mais trop difficile à gérer peut créer des frictions opérationnelles qui nuisent à l'adoption.

Une bonne conception de l'authentification à deux facteurs équilibre donc la force de sécurité, le caractère pratique pour l'utilisateur et le contrôle administratif, plutôt que de choisir uniquement sur le critère de la commodité.

Avantages du déploiement de l'authentification à deux facteurs

Réduction du risque de compromission des comptes

L'un des avantages les plus importants du déploiement de la 2FA est la réduction du risque de compromission des comptes. Lorsqu'un mot de passe seul ne suffit plus, de nombreux vecteurs d'attaque courants deviennent moins efficaces. Un couple d'identifiants divulgué, un mot de passe deviné ou une connexion réutilisée échoue souvent à produire un accès direct si l'attaquant ne peut pas réaliser la seconde étape de vérification.

Cet avantage est particulièrement significatif pour les systèmes de messagerie, les services VPN, les consoles d'administration, les plateformes cloud, les outils financiers et autres systèmes où un seul compte compromis peut créer une large exposition opérationnelle ou de données. Même lorsque la 2FA ne bloque pas toutes les attaques, elle transforme souvent une prise de contrôle rapide en une tentative échouée ou au moins en un chemin d'intrusion plus difficile.

D'un point de vue déploiement, cela fait de la 2FA l'une des mises à niveau de protection d'accès les plus rentables disponibles pour de nombreuses organisations.

Sécurité renforcée pour l'accès à distance et au cloud

L'authentification à deux facteurs est particulièrement précieuse dans les environnements à distance et cloud car l'accès n'est plus limité à un seul réseau de bureau ou à un seul emplacement physique. Les employés, sous-traitants, administrateurs et utilisateurs mobiles se connectent souvent depuis des ordinateurs portables, des appareils personnels, des réseaux domestiques ou des chemins internet publics. Dans ce contexte, un modèle basé uniquement sur le mot de passe devient plus difficile à défendre de manière fiable.

La 2FA améliore la confiance dans l'accès à distance en exigeant une preuve supplémentaire de contrôle. Cela est utile pour les connexions VPN, les tableaux de bord cloud, les suites collaboratives, les plateformes de services gérés, les serveurs de communication et les outils métier basés sur navigateur. L'étape supplémentaire réduit les chances que des identifiants exposés à eux seuls ouvrent la porte.

Alors que les organisations deviennent plus distribuées, cet avantage devient moins optionnel et plus fondamental pour la conception d'un accès sécurisé.

Dans un monde de cloud et de télétravail, l'authentification à deux facteurs aide à restaurer la confiance qu'un mot de passe valide appartient toujours à un utilisateur valide.

Avantages opérationnels supplémentaires

Meilleure posture de sécurité sans remplacer les systèmes existants

Un autre avantage majeur de l'authentification à deux facteurs est qu'elle peut renforcer la sécurité sans nécessiter une refonte complète de l'environnement existant. De nombreuses organisations peuvent ajouter la 2FA aux systèmes d'identité actuels, aux services cloud, aux outils d'accès à distance et aux portails d'administration au lieu de remplacer toute l'architecture de connexion.

Cela rend le déploiement plus réalisable. L'organisation peut améliorer la protection des comptes par étapes pratiques plutôt que d'attendre un projet complet de transformation de l'identité. Cela aide également les équipes de sécurité à obtenir des gains mesurables relativement rapidement, surtout lorsqu'elles commencent avec les comptes privilégiés, les points d'accès à distance et les services métier à haute valeur.

Parce que la 2FA se superpose à de nombreuses plateformes existantes, elle est souvent l'une des mises à niveau les plus réalistes pour les organisations qui ont besoin d'un meilleur contrôle d'accès mais doivent encore travailler dans les contraintes d'infrastructure actuelles.

Soutien à la conformité et à la politique de sécurité interne

L'authentification à deux facteurs peut également soutenir la gouvernance interne et les attentes de conformité externes. De nombreux secteurs attendent une protection d'identité plus forte pour les systèmes sensibles, les données réglementées ou l'accès administratif. Bien que les exigences de conformité varient selon le secteur et la juridiction, la 2FA aide souvent les organisations à démontrer qu'elles ne comptent pas uniquement sur les mots de passe pour les comptes importants.

La politique interne bénéficie également de la 2FA car elle donne aux responsables sécurité un standard d'accès plus clair. Au lieu de débattre si les mots de passe sont "assez forts", l'organisation peut définir une règle plus mature pour l'accès privilégié, à distance et aux systèmes sensibles. Cela favorise la cohérence entre les départements et réduit la dépendance au comportement individuel de l'utilisateur comme seule ligne de défense.

En ce sens, la 2FA n'est pas qu'un contrôle technique. Elle fait également partie d'une gouvernance d'accès et d'une discipline sécuritaire plus larges.

Conseils de maintenance pour l'authentification à deux facteurs

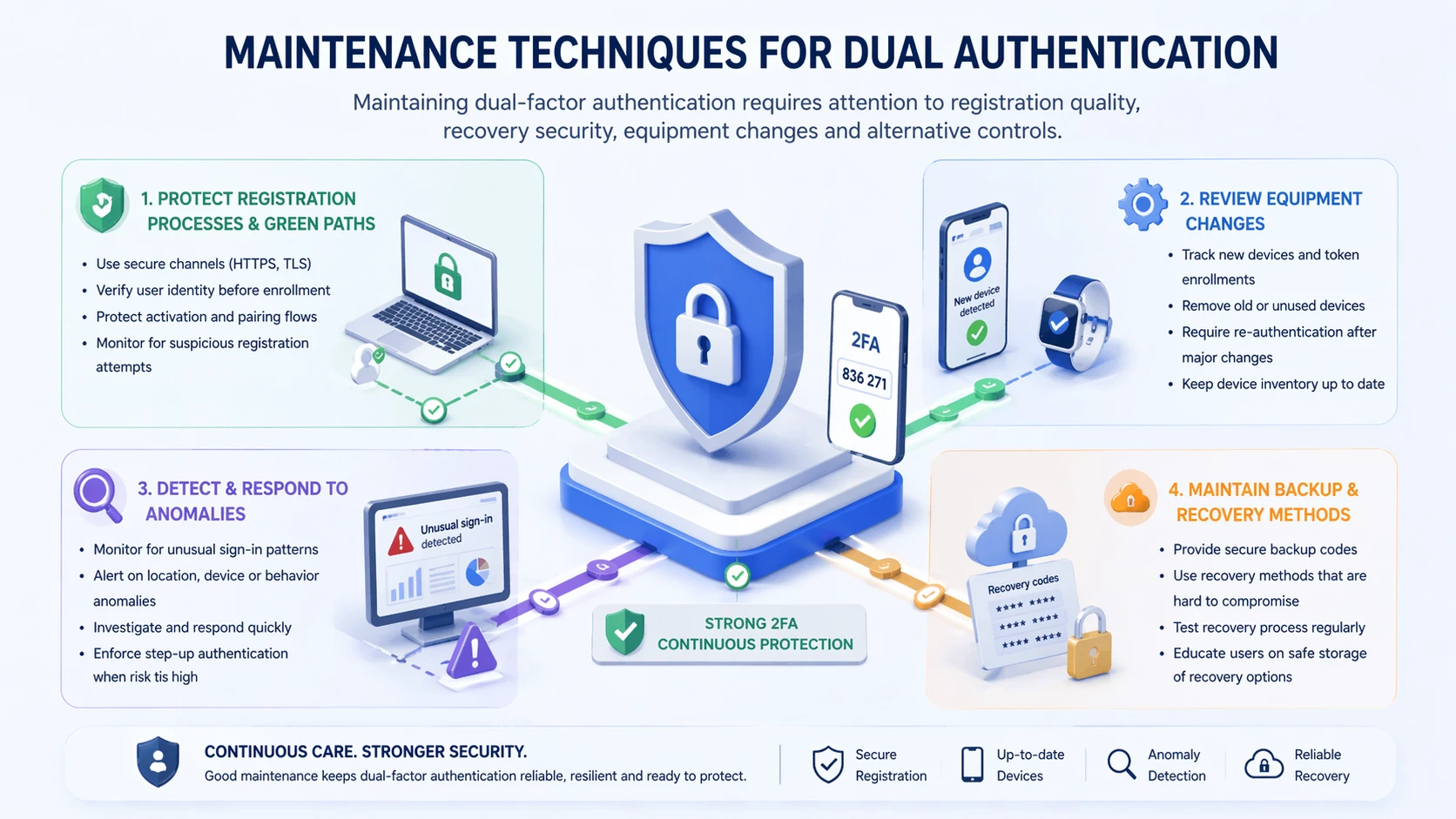

Protéger les voies de récupération et les processus d'enregistrement

L'une des tâches de maintenance les plus importantes dans un déploiement de 2FA est de sécuriser le processus de récupération. Si le flux de réinitialisation du mot de passe, le processus de codes de secours ou le chemin de ré-enregistrement de l'appareil est faible, les attaquants peuvent contourner entièrement la protection du second facteur. Un déploiement robuste de la 2FA doit donc inclure des contrôles de récupération solides, des vérifications d'identité et des procédures de support.

Les processus d'enregistrement comptent également. Les utilisateurs doivent être intégrés avec soin, les appareils doivent être associés avec précision, et les contournements administratifs doivent être limités et audités. Si le mauvais appareil est enregistré ou si la récupération est trop informelle, la commodité opérationnelle peut devenir une faiblesse de sécurité.

Pour cette raison, maintenir la 2FA ne concerne pas seulement le code de vérification lui-même. Il s'agit aussi de gérer le cycle de vie autour de l'émission du facteur, de la récupération, du remplacement et de la révocation.

Examiner les changements d'appareils, les exceptions et les méthodes de repli

Les équipes de maintenance doivent également examiner régulièrement les changements d'appareils, les exceptions utilisateur et les méthodes de repli. Les employés changent de téléphone, les sous-traitants quittent les projets, les administrateurs changent de rôle, et les comptes de service évoluent avec le temps. Si les anciens appareils restent de confiance ou si des exceptions temporaires sont laissées en place indéfiniment, l'environnement 2FA peut s'affaiblir lentement.

Les méthodes de repli méritent une attention particulière. Si l'organisation utilise une sauvegarde SMS, un repli par e-mail ou un contournement via le support par commodité, ces chemins doivent être documentés et contrôlés soigneusement. Une logique de repli faible peut tranquillement devenir le chemin d'attaque le plus facile même lorsque le second facteur principal est fort.

Une bonne maintenance signifie donc traiter la 2FA comme un contrôle vivant, et non comme une configuration unique réalisée lors de l'intégration.

Bonnes pratiques pour la gestion à long terme

Prioriser d'abord les comptes à haut risque

Dans de nombreux environnements, l'approche de déploiement la plus efficace est de prioriser d'abord les comptes à haut risque. Les administrateurs privilégiés, les utilisateurs d'accès à distance, les rôles financiers, les administrateurs d'identité, les utilisateurs de consoles cloud et les opérateurs de systèmes de communication représentent souvent les cibles d'accès les plus précieuses. Protéger ces groupes tôt peut produire une réduction significative des risques avant même que le déploiement à l'échelle de l'organisation ne soit terminé.

Cette approche par phases facilite également la gestion. Les équipes de sécurité peuvent affiner les processus d'enregistrement, de support et de récupération avec un groupe critique plus petit avant de passer à l'échelle de toute l'organisation. Les leçons tirées du déploiement précoce peuvent ensuite améliorer le déploiement plus large.

L'objectif n'est pas de retarder indéfiniment l'adoption complète, mais d'améliorer la qualité de l'adoption en commençant là où le risque est le plus grand.

Former les utilisateurs et garder des politiques claires

La formation des utilisateurs est également essentielle pour le succès à long terme. Les utilisateurs doivent comprendre pourquoi la 2FA existe, comment l'utiliser correctement, à quoi peuvent ressembler les tentatives d'hameçonnage, et quoi faire si un appareil est perdu ou remplacé. Sans cette compréhension, même un contrôle technique fort peut être miné par la confusion ou des contournements dangereux.

Une politique claire aide à réduire cette confusion. Les utilisateurs doivent savoir quels comptes exigent la 2FA, quels seconds facteurs sont approuvés, comment fonctionne la récupération, et qui contacter en cas de problème d'accès. Les administrateurs doivent également savoir comment les exceptions sont gérées et comment l'auditabilité est préservée.

Une 2FA bien gérée dépend des personnes et des processus autant que de la technologie d'authentification elle-même.

L'authentification à deux facteurs fonctionne mieux lorsque les utilisateurs la comprennent, que les administrateurs la contrôlent et que les processus de récupération ne l'affaiblissent pas discrètement.

Applications de l'authentification à deux facteurs

Plateformes métier, services cloud et accès à distance

L'authentification à deux facteurs est largement utilisée dans les applications métier, les services cloud, les systèmes de messagerie, les outils de télétravail et les environnements VPN. Tout système qui stocke des données sensibles de l'entreprise ou fournit une passerelle vers l'infrastructure interne peut bénéficier d'un modèle de connexion plus fort. Cela inclut les systèmes CRM, les plateformes RH, les portails d'administration, les suites collaboratives, les outils financiers et les consoles de gestion d'identité.

L'accès à distance est l'un des domaines d'application les plus courants et importants. Une interface d'administration VPN ou basée sur navigateur accessible depuis n'importe quel endroit sur Internet ne devrait pas dépendre uniquement d'un mot de passe si le compte a une valeur métier significative. La 2FA fournit un point de contrôle supplémentaire qui améliore la confiance dans l'identité de la personne demandant l'accès.

Parce que ces systèmes supportent souvent des utilisateurs distribués et des chemins d'accès exposés, la valeur de la 2FA dans ce domaine est à la fois pratique et immédiate.

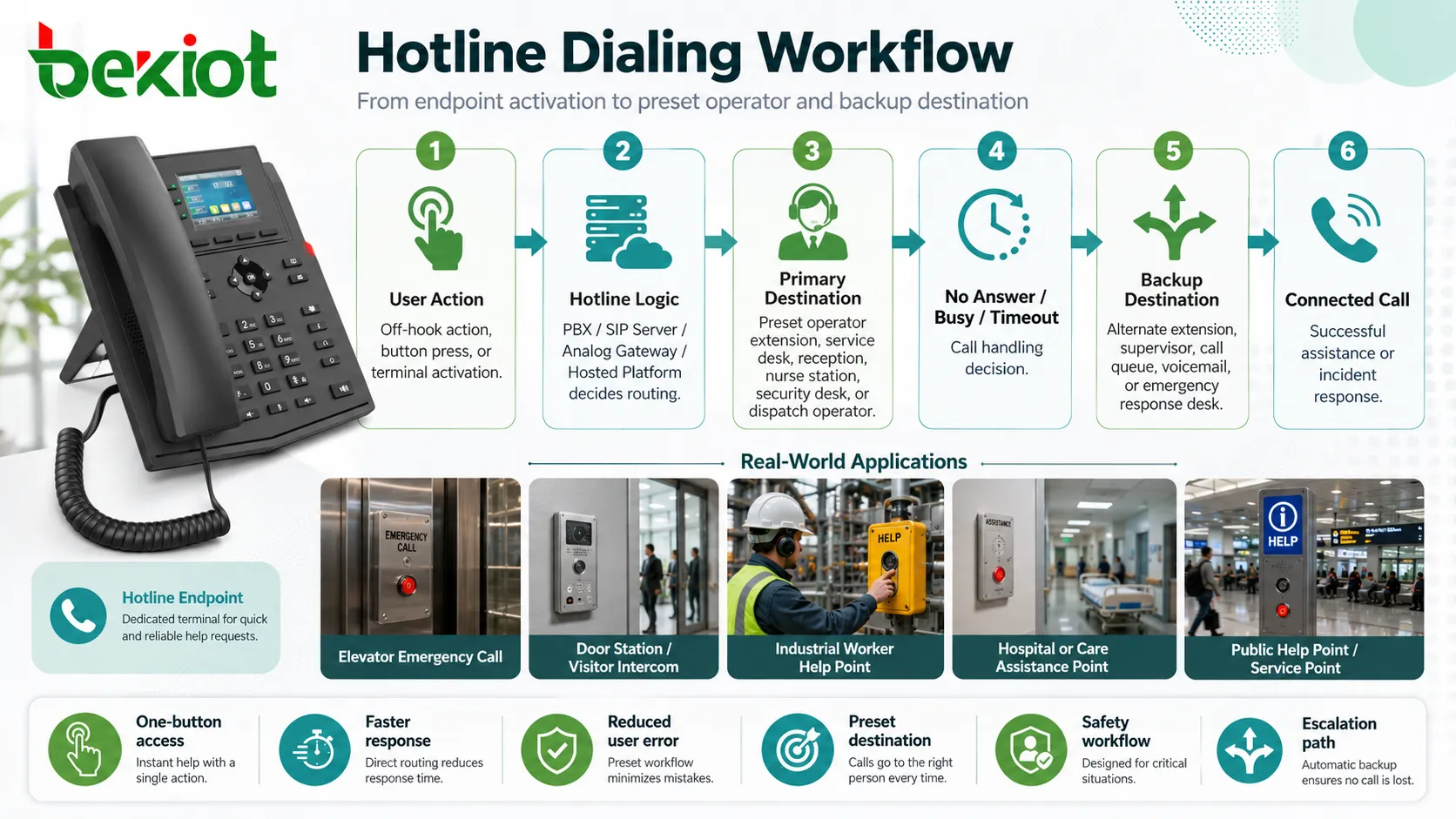

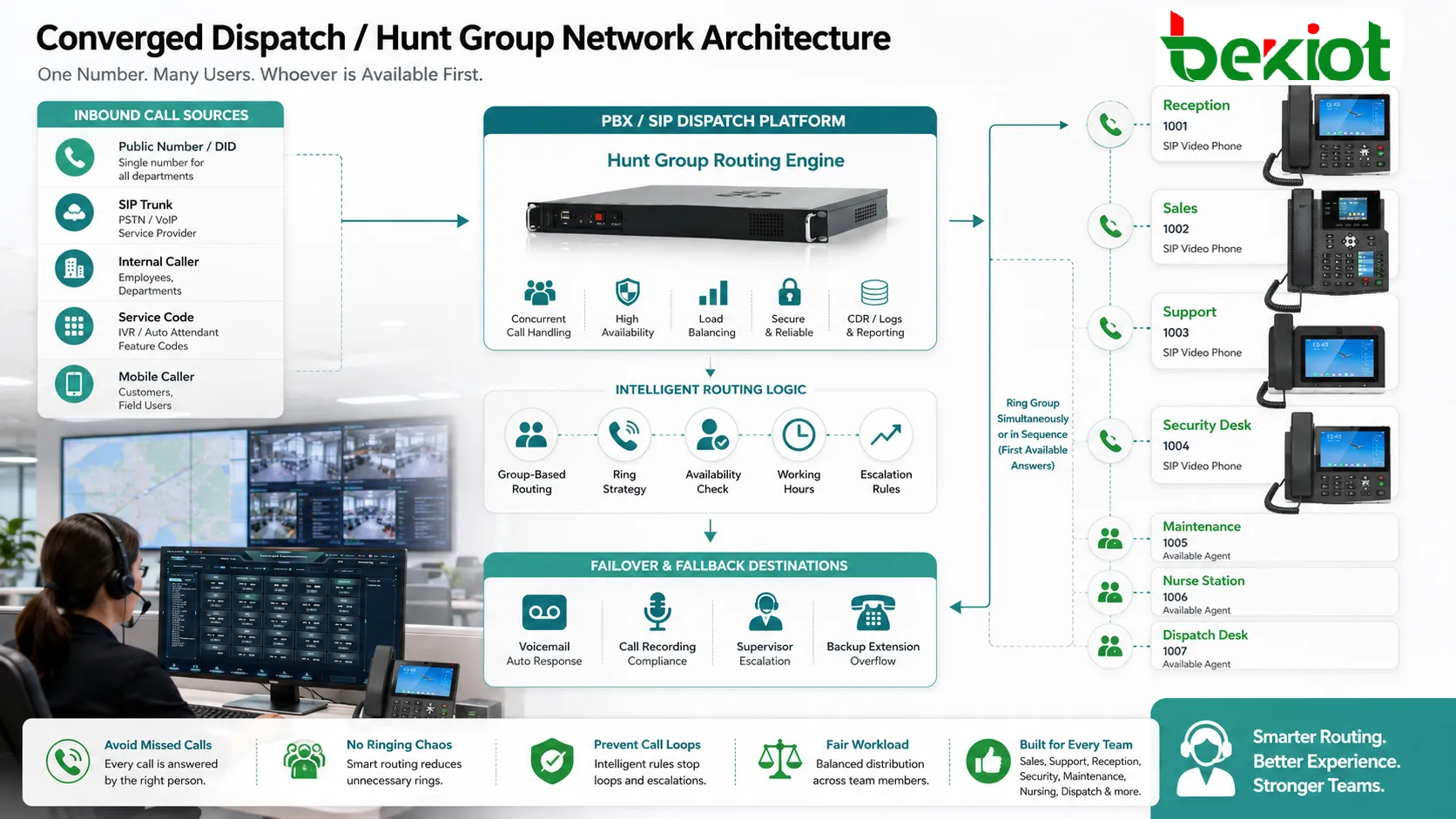

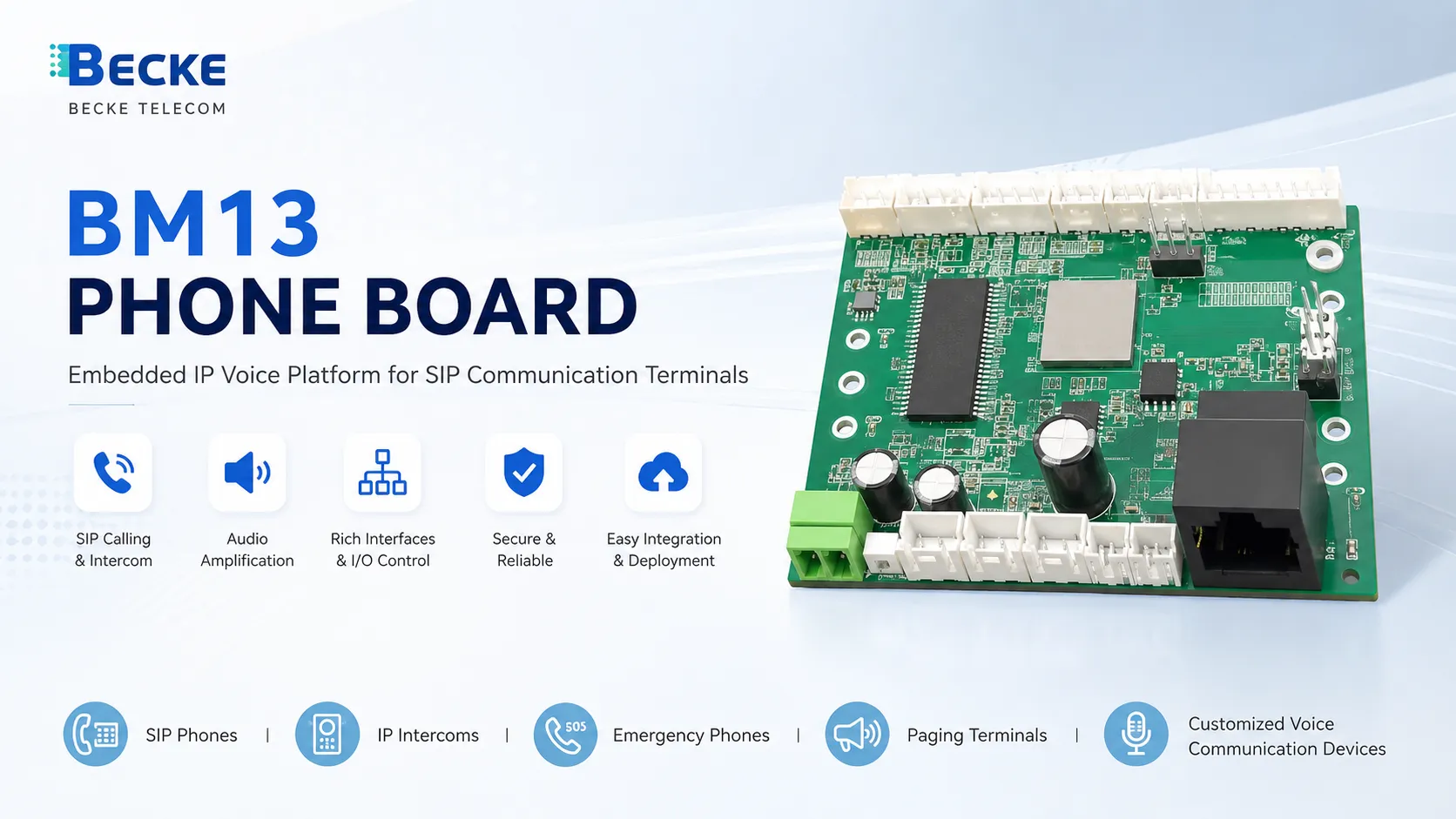

Environnements industriels, de communication et opérationnels

L'authentification à deux facteurs est également pertinente dans les environnements industriels et opérationnels où l'accès administratif aux plateformes de communication, aux systèmes de surveillance, aux logiciels de répartition ou aux applications liées au contrôle doit être soigneusement protégé. Ces environnements peuvent inclure la gestion d'appareils à distance, la configuration de serveurs, les plateformes d'alarme, les tableaux de bord de maintenance et les portails de support opérationnel.

Dans les projets impliquant les systèmes de communication Becke Telcom, les plateformes SIP, les déploiements d'interphonie, l'administration IP PBX ou les appareils opérationnels en réseau, l'authentification à deux facteurs peut être une couche de sécurité pratique pour les interfaces d'administration web, l'accès à la maintenance à distance et les comptes de contrôle administratif. Ceci est particulièrement important lorsque le système est accessible via l'infrastructure d'entreprise ou connectée à Internet.

Dans de tels environnements, la 2FA aide à réduire le risque qu'un seul mot de passe compromis n'expose un système de communication ou opérationnel plus large.

Défis et considérations pratiques

Convivialité, charge de support et dépendance aux appareils

L'authentification à deux facteurs améliore la sécurité, mais elle introduit également des considérations opérationnelles. Les utilisateurs peuvent perdre leur téléphone, oublier leurs codes de secours, remplacer des appareils de manière inattendue, ou subir des retards lors de déplacements ou de travail dans des environnements à faible connectivité. Si les processus de support ne sont pas préparés, ces situations peuvent créer de la frustration ou des interruptions.

C'est pourquoi le déploiement doit équilibrer sécurité et convivialité. L'organisation a besoin d'un second facteur que les utilisateurs peuvent raisonnablement gérer, surtout si la plateforme est utilisée quotidiennement. Une méthode théoriquement forte mais qui crée des problèmes d'accès constants peut pousser à des contournements dangereux ou à une résistance politique.

Une bonne planification inclut donc la préparation du support, les méthodes de sauvegarde, les conseils sur les appareils approuvés et la formation du centre d'assistance, plutôt que de se concentrer uniquement sur l'invite de connexion elle-même.

La 2FA est plus forte, mais pas absolue

Un autre point pratique est que la 2FA est très précieuse, mais ce n'est pas une protection absolue. Certaines attaques ciblent spécifiquement le processus du second facteur à travers l'hameçonnage, les tactiques d'attaquant au milieu, la fatigue push, le vol de session ou l'abus des voies de récupération. La présence de la 2FA réduit significativement les risques, mais elle n'élimine pas le besoin de sensibilisation des utilisateurs, de sécurité des terminaux, de revue des accès et de contrôles d'identité plus larges.

Ceci est important car les organisations ne devraient pas traiter la 2FA comme une permission d'ignorer tous les autres risques d'accès. Elle fonctionne mieux dans le cadre d'une sécurité en couches, en particulier pour les comptes à haute valeur et les services exposés.

En d'autres termes, la 2FA est l'un des contrôles d'accès pratiques les plus forts disponibles, mais sa véritable valeur est maximale lorsqu'elle est soutenue par une bonne hygiène d'identité autour d'elle.

Conclusion

L'authentification à deux facteurs est une méthode de contrôle d'accès pratique qui renforce la sécurité des connexions en exigeant deux formes distinctes de vérification d'identité au lieu d'une seule. Sa valeur principale réside dans la réduction des chances qu'un mot de passe volé ou deviné conduise immédiatement à une compromission du compte.

Pour les organisations, les avantages du déploiement sont clairs : une meilleure protection pour l'accès à distance et au cloud, une défense renforcée pour les comptes privilégiés, une maturité politique améliorée et un modèle d'identité plus résilient à travers les systèmes métier et opérationnels. En même temps, une 2FA efficace dépend d'une bonne maintenance, d'une conception soigneuse de la récupération, d'une formation des utilisateurs et d'une revue régulière des appareils et exceptions.

Dans les environnements d'entreprise, de communication et industriels modernes, l'authentification à deux facteurs n'est plus seulement une option supplémentaire. Elle fait partie de plus en plus importante d'une conception d'accès responsable pour les systèmes qui comptent.

FAQ

Qu'est-ce que l'authentification à deux facteurs en termes simples ?

En termes simples, l'authentification à deux facteurs signifie qu'un utilisateur doit prouver son identité de deux manières différentes avant de se voir accorder l'accès. Cela signifie généralement un mot de passe plus un second facteur tel qu'un code, une validation push, un jeton matériel ou une vérification biométrique.

L'objectif est de rendre l'accès au compte plus difficile à compromettre si un facteur est exposé.

Quels sont les principaux avantages du déploiement de la 2FA ?

Les principaux avantages incluent une réduction du risque de prise de contrôle de compte, une protection renforcée pour l'accès à distance et au cloud, une meilleure sécurité pour les comptes à haute valeur, et une posture de contrôle d'accès plus mature sans remplacer complètement les systèmes de connexion existants.

Elle est particulièrement précieuse pour les comptes administrateur, l'accès VPN, la messagerie, les tableaux de bord cloud et autres services sensibles.

Que doit-on maintenir dans un système 2FA ?

Un système 2FA doit être maintenu via des procédures de récupération sécurisées, un enregistrement contrôlé, une revue du cycle de vie des appareils, une gestion des exceptions, une revue des méthodes de repli, une formation des utilisateurs et des vérifications périodiques des politiques.

Une maintenance solide est importante car une récupération faible ou des appareils de confiance obsolètes peuvent saper la protection que la 2FA est censée fournir.