Un système téléphonique pénitentiaire est une solution sécurisée de gestion des communications conçue pour les prisons, centres de détention, maisons de garde et autres environnements supervisés où les appels des détenus doivent être strictement contrôlés, enregistrés, surveillés et administrés. Il permet aux détenus de maintenir un contact familial approuvé tout en aidant l’administration à protéger la sécurité, maintenir l’ordre et améliorer la supervision des communications.

Le système réunit la technologie CTI, la téléphonie IP, la communication VoIP, l’autorisation d’accès, l’enregistrement des appels, la facturation et la gestion centralisée dans une plateforme intégrée. Il prend en charge les appels familiaux contrôlés, la gestion des numéros en liste blanche, les limites de durée et de fréquence, l’autorisation à double carte, la surveillance en temps réel, l’arrêt forcé des appels et les rapports statistiques.

Le système téléphonique pénitentiaire est développé pour les établissements correctionnels qui doivent offrir une communication familiale légale tout en gardant une supervision complète sur chaque appel. Les détenus ne peuvent appeler que des proches ou tuteurs approuvés, et chaque appel peut être contrôlé par vérification d’identité, autorisation du numéro, limites de temps, solde du compte et règles de surveillance.

Par rapport aux systèmes téléphoniques ordinaires, un système d’appels familiaux en prison n’est pas seulement une plateforme de communication vocale. C’est aussi un outil de gestion de la sécurité. Il aide les établissements à réglementer les communications des détenus, réduire les risques de contacts non autorisés, conserver des enregistrements complets et fournir des preuves fiables pour une révision après appel si nécessaire.

Le système utilise la CTI, ou intégration téléphonie-informatique, pour combiner la communication téléphonique avec la gestion informatique. Grâce à cette architecture, les administrateurs peuvent contrôler les permissions d’appel, surveiller l’état des appels, enregistrer les conversations, gérer les comptes, générer des rapports et traiter les appels anormaux depuis une plateforme logicielle centrale.

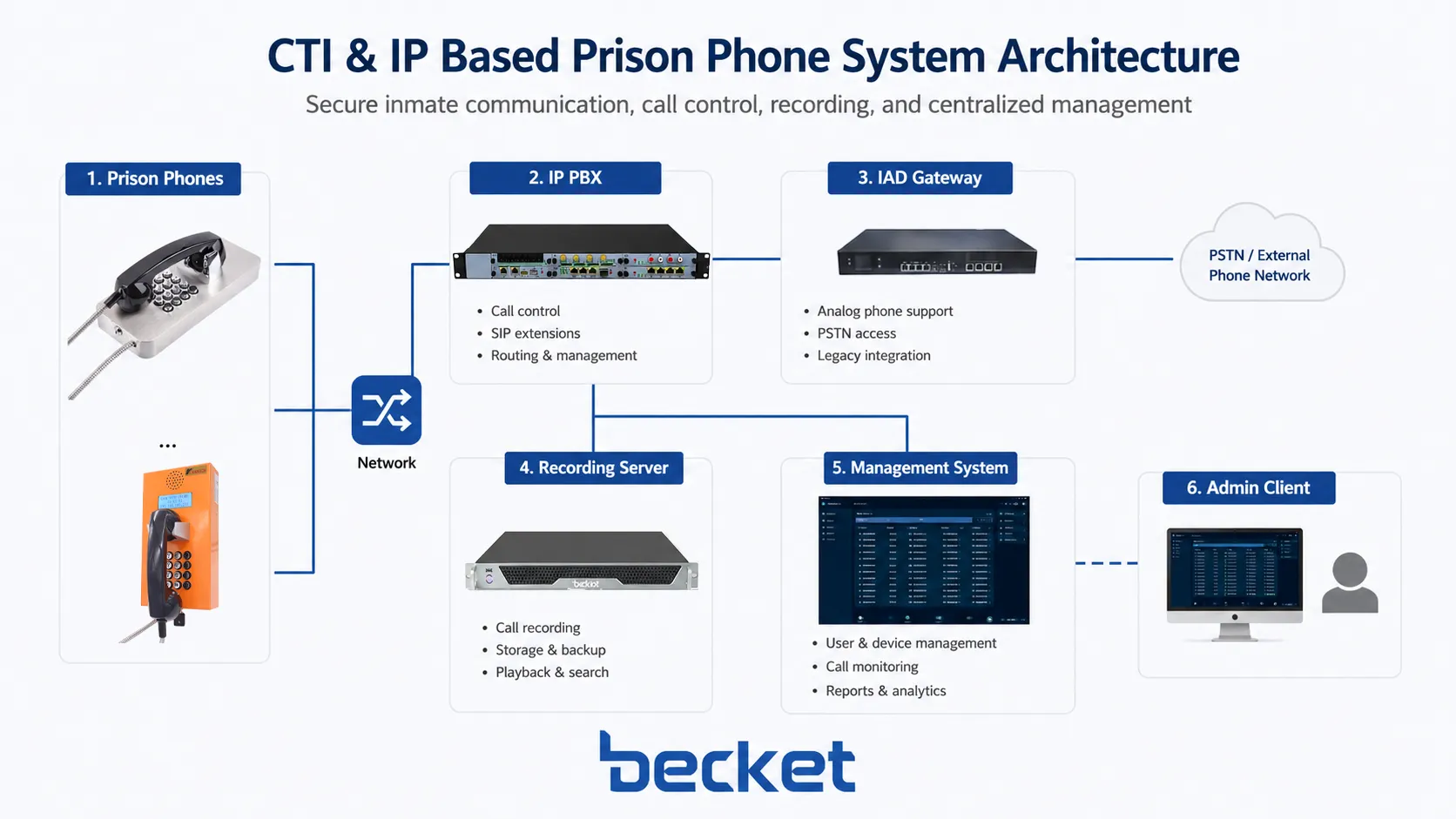

Avec la communication IP et la technologie VoIP, les appels vocaux peuvent être transmis par le réseau de l’établissement. Le système peut connecter des serveurs IP PBX, des plateformes softswitch, des passerelles vocales IAD, des téléphones SIP, des serveurs d’enregistrement, des modules de facturation et des terminaux de surveillance. Il convient donc aux nouveaux projets de prisons numériques comme aux mises à niveau de systèmes analogiques traditionnels.

Le système adopte un modèle de gestion centralisée et de déploiement distribué. Les serveurs principaux et plateformes de gestion sont généralement installés dans la salle d’équipements centrale, tandis que les terminaux téléphoniques, passerelles IAD ou téléphones IP sont déployés dans les blocs cellulaires, salles de visite, zones de travail, couloirs et autres points de communication contrôlés.

Cette architecture permet de gérer tous les appels depuis le centre de contrôle tout en gardant l’accès téléphonique pratique dans les différentes zones de la prison. Elle améliore aussi l’évolutivité, car de nouveaux points téléphoniques, postes, routes d’appel ou terminaux de surveillance peuvent être ajoutés selon la configuration du site et les besoins de gestion.

Un système téléphonique pénitentiaire complet comprend généralement une plateforme softswitch ou IP PBX, un serveur de gestion des téléphones détenus, une passerelle vocale IAD, un téléphone IP ou terminal téléphonique pénitentiaire, un serveur d’enregistrement, un logiciel de surveillance, un module de facturation, une base de données et un poste administrateur. Ces composants créent ensemble un environnement de communication sûr, traçable et administrable.

| Composant | Fonction |

|---|---|

| Softswitch ou IP PBX | Contrôle le routage des appels, la gestion des extensions, l’accès aux trunks et la connexion avec PSTN, E1, IMS ou SIP trunk. |

| Serveur de gestion téléphonique pénitentiaire | Gère les profils des détenus, listes de contacts familiaux, permissions d’appel, règles d’autorisation, données de facturation et journaux d’appels. |

| Passerelle vocale IAD | Connecte les téléphones analogiques ou points locaux au réseau IP et convertit les signaux vocaux en paquets IP. |

| Téléphone IP ou téléphone pénitentiaire | Utilisé par les détenus pour les appels familiaux autorisés. Il peut prendre en charge l’authentification par carte, la numérotation clavier, les messages d’affichage et l’enregistrement SIP. |

| Logiciel d’enregistrement et de surveillance | Prend en charge l’enregistrement complet, l’écoute en temps réel, la lecture, la déconnexion forcée et l’intervention du superviseur. |

| Module de facturation | Calcule les frais d’appel, déduit les soldes prépayés, gère les recharges et génère les rapports de facturation. |

| Poste administrateur | Fournit une interface visuelle aux agents pour gérer les utilisateurs, consulter les dossiers, surveiller les appels et exporter les rapports. |

Le système fournit une gestion centralisée des profils de détenus. Les administrateurs peuvent enregistrer l’ID, le nom, le bloc, le niveau de supervision, le numéro de carte IC, les permissions d’appel, le statut de surveillance spéciale et d’autres informations. L’import par lots depuis Excel peut aussi être pris en charge afin de réduire la saisie manuelle.

Selon la classification du détenu, le système peut appliquer des règles d’appel différentes. Par exemple, les détenus au bon comportement peuvent obtenir plus de temps d’appel ou des tentatives mensuelles supplémentaires, tandis que ceux nécessitant plus de supervision peuvent avoir des limites plus strictes. Cela aide à appliquer des politiques différenciées de façon contrôlée et transparente.

Pour empêcher les communications non autorisées, le système gère les contacts familiaux ou tuteurs approuvés pour chaque détenu. Les administrateurs peuvent enregistrer le nom du membre de la famille, la relation, le numéro, l’identité et le statut d’autorisation. Seuls les numéros examinés et approuvés peuvent être appelés.

Ce mécanisme de liste blanche est l’une des fonctions de sécurité les plus importantes. Avant l’appel, le système vérifie l’identité du détenu et contrôle si le numéro composé appartient à la liste approuvée. Les appels vers des numéros inconnus, non approuvés ou restreints sont automatiquement bloqués.

Le système prend en charge plusieurs méthodes d’autorisation, comme la vérification par carte IC, la connexion compte/mot de passe ou la confirmation d’un agent. Dans certains environnements, l’autorisation à double carte peut être utilisée : le détenu s’authentifie d’abord, puis l’agent superviseur confirme l’appel avant son autorisation.

La double autorisation améliore la sécurité et garantit que chaque appel familial se déroule sous supervision adéquate. Elle est particulièrement utile lorsque l’accès aux appels doit être strictement lié à la présence d’un agent, au statut du détenu ou à des créneaux planifiés.

Le système n’autorise que les appels vers des numéros préapprouvés. Cela empêche les détenus d’appeler des personnes non autorisées, des contacts inconnus ou des numéros présentant un risque. La liste blanche peut être gérée par détenu, bloc, relation familiale, niveau de supervision ou politique d’appel.

En appliquant un contrôle strict des numéros, l’établissement peut réduire les canaux illégaux, prévenir le transfert d’informations interdites et mieux maîtriser les contacts externes.

Les administrateurs peuvent définir une durée maximale par détenu, type d’appel ou niveau d’utilisateur. Par exemple, un appel peut être limité à 10, 20, 30 ou 60 minutes selon la politique de l’établissement.

Lorsque le temps autorisé est atteint, le système met fin automatiquement à l’appel. Cela évite l’usage excessif des ressources, maintient l’ordre et assure un accès équitable entre détenus.

Le système peut limiter le nombre d’appels autorisés sur une période donnée, quotidienne, hebdomadaire ou mensuelle. Une fois le quota utilisé, le détenu ne peut plus lancer un appel familial jusqu’à la période suivante ou jusqu’à ajustement par un administrateur.

Ce contrôle aide à équilibrer les besoins de communication, la charge de supervision et l’allocation des ressources. Il soutient aussi une gestion par politique selon le comportement, la classification ou les progrès de réhabilitation.

Pendant un appel actif, les agents autorisés peuvent le terminer immédiatement s’ils détectent un comportement anormal, un contenu interdit ou une violation des règles. L’arrêt forcé peut être effectué depuis l’interface de surveillance ou un terminal superviseur dédié.

Cette fonction donne au personnel une capacité d’intervention en temps réel. Elle contribue à prévenir les incidents de sécurité et à garantir la conformité des appels familiaux aux règlements.

Chaque appel autorisé peut être enregistré automatiquement du début à la fin. Le fichier est stocké sur le serveur avec la date, l’heure, l’identité du détenu, le numéro appelé, la durée, l’agent superviseur et l’état de l’appel.

Les fichiers peuvent être protégés par des permissions d’accès afin d’empêcher la lecture, suppression ou modification non autorisée. Les enregistrements sensibles restent ainsi sécurisés et consultables uniquement par le personnel autorisé.

Les agents autorisés peuvent écouter les appels actifs en temps réel sans interrompre la conversation. Cela permet d’identifier un contenu anormal, des changements émotionnels, des informations interdites ou d’autres risques potentiels.

Si nécessaire, le système peut aussi prendre en charge l’intervention du superviseur, l’avertissement vocal ou la déconnexion forcée selon la configuration. Cela crée un flux complet de la surveillance en direct à la révision postérieure.

Après un appel, les administrateurs peuvent rechercher les dossiers par nom, ID, bloc, heure, numéro appelé, contact familial ou autres conditions. L’enregistrement correspondant peut être lu pour enquête, résolution de litige, audit interne ou révision administrative.

Pour les appels importants, des notes de révision peuvent documenter l’heure de lecture, l’agent examinateur, le motif et l’action de suivi. Cela améliore la traçabilité et standardise la supervision des communications.

Le système prend en charge la facturation par compte prépayé. Avant les appels familiaux, un solde peut être attribué au compte du détenu via des procédures de recharge autorisées. Lors d’un appel, le système calcule les frais selon la durée, les règles tarifaires, le type de destination et l’unité de facturation.

À la fin de l’appel, le montant est déduit automatiquement et une facture détaillée est générée. Elle peut inclure l’identité de l’appelant, le numéro appelé, l’heure de début, la durée, le coût, le solde et l’état de facturation.

Les administrateurs peuvent configurer différents tarifs pour appels locaux, longue distance, mobiles, internationaux ou préfixes personnalisés. Les unités et règles tarifaires peuvent être ajustées selon la politique de communication et les exigences de règlement de l’opérateur.

Cette gestion flexible aide les établissements à garder les frais transparents, précis et faciles à auditer.

Le système peut enregistrer les recharges et les variations de solde. Les administrateurs peuvent ajouter des fonds à un compte, consulter l’historique et exporter des rapports. Selon la politique, les détenus peuvent aussi consulter le solde restant et l’usage des appels via une interface contrôlée.

Lorsque le solde est insuffisant, le système peut refuser ou terminer automatiquement l’appel selon la règle définie. Cela évite les appels impayés et réduit les litiges de facturation.

Le système fournit une analyse statistique des enregistrements d’appels. Les administrateurs peuvent consulter le volume, la durée totale, la durée moyenne, les modèles anormaux et les tendances par bloc, période, détenu ou contact familial.

Ces rapports aident l’administration à comprendre l’usage du service d’appels familiaux et à vérifier si les ressources sont correctement allouées.

La plateforme peut générer des statistiques par détenu, incluant tentatives mensuelles, appels réussis, durée totale, coût, contact principal et fréquence. Ces informations peuvent soutenir l’analyse comportementale, la réhabilitation et l’ajustement des politiques.

Si un comportement d’appel anormal est détecté, les administrateurs peuvent enquêter sur les dossiers, écouter les enregistrements ou appliquer des règles plus strictes au compte concerné.

Le système peut générer des rapports par période, bloc, compte, type de destination ou tarif. Ils aident les équipes de gestion à comprendre les coûts, comparer les usages et simplifier la réconciliation financière.

Les rapports peuvent être exportés pour analyse, reporting interne ou révision. Cela améliore la transparence des données et réduit le travail manuel.

Le système contrôle strictement qui peut appeler, quels numéros peuvent être composés, la durée des appels, le nombre d’appels et les personnes autorisées à surveiller ou réviser les dossiers. Il convient donc aux environnements correctionnels à haute sécurité.

L’enregistrement complet crée une archive de communication complète. Les fichiers peuvent être stockés, recherchés, lus et révisés selon les niveaux d’autorisation, aidant à conserver des preuves, soutenir les audits et améliorer la supervision.

Différents utilisateurs peuvent recevoir différentes permissions. Par exemple, un agent de bloc peut gérer uniquement les dossiers de sa zone, tandis que les administrateurs système ont accès à la configuration globale, aux rapports et à la gestion des comptes.

La plateforme peut être utilisée depuis des postes PC et autres terminaux autorisés. Les agents peuvent surveiller l’état des appels, rechercher les dossiers, consulter les statistiques et répondre plus efficacement aux événements anormaux.

La conception modulaire permet l’expansion future. Des terminaux, passerelles IAD, trunks SIP, lignes externes, capacités d’enregistrement ou postes de surveillance peuvent être ajoutés à mesure que l’établissement grandit ou que les besoins changent.

Le système peut prendre en charge plusieurs méthodes d’accès externe, notamment PSTN, E1, IMS et SIP trunk. Cela permet de se connecter à différents opérateurs et de préserver les investissements existants lorsque c’est possible.

La technologie CTI permet de contrôler le système téléphonique par logiciel. Les appels peuvent être autorisés, connectés, enregistrés, surveillés, interrompus, recherchés et rapportés via la plateforme. Cela améliore fortement l’automatisation et réduit les opérations manuelles.

L’utilisation d’IP et VoIP réduit la complexité du câblage téléphonique traditionnel et améliore la flexibilité de déploiement. Elle prend aussi en charge une gestion centralisée sur plusieurs zones, bâtiments ou salles de communication.

Une architecture distribuée permet de placer les passerelles vocales et terminaux près des points d’usage, tandis que les serveurs et systèmes de gestion restent centralisés. Cette conception améliore la flexibilité opérationnelle et soutient les grands déploiements.

Le système peut appliquer authentification d’identité, contrôle des permissions, protection des enregistrements, contrôle d’accès aux données et mécanismes de sécurité système. Ces fonctions protègent les dossiers sensibles et réduisent les risques d’opération non autorisée.

Le système peut s’intégrer à d’autres systèmes de gestion correctionnelle, comme plateformes d’information des détenus, sécurité, évaluation de réhabilitation, contrôle d’accès, surveillance et commandement-répartition.

La communication familiale contrôlée peut aider les détenus à conserver un lien émotionnel avec leurs proches approuvés. Elle soutient la réhabilitation, réduit l’isolement et fournit un canal réglementé au lieu de laisser la demande de communication non gérée.

En remplaçant la communication incontrôlée ou informelle par un système surveillé et traçable, l’établissement réduit les risques de contacts non autorisés et maintient une meilleure discipline.

L’autorisation automatique, la journalisation, l’enregistrement, la facturation et les rapports réduisent le travail manuel des agents. Le personnel peut ainsi se concentrer davantage sur la supervision, la sécurité et la réhabilitation.

Le module de facturation fournit des règles claires, historiques de recharge, soldes de compte et relevés d’appels. Cela améliore la transparence et réduit les litiges de frais.

Les statistiques et rapports aident à comprendre la demande d’appels, l’usage des ressources, les modèles anormaux et les tendances de coûts. Ces données soutiennent l’ajustement des politiques et la planification opérationnelle.

| Scénario | Application |

|---|---|

| Salle d’appels familiaux en prison | Fournit une communication contrôlée détenu-famille avec enregistrement, facturation et supervision. |

| Centre de détention | Prend en charge les appels de détenus temporaires avec règles strictes d’autorisation et de surveillance. |

| Maison de garde | Fournit des points de communication sécurisés pour les contacts externes supervisés. |

| Bloc cellulaire correctionnel | Déploie des terminaux distribués près des détenus tout en maintenant la gestion centrale. |

| Zone de communication visiteurs et famille | Prend en charge la communication programmée ou autorisée avec dossiers d’appels et capacité de révision. |

| Plateforme de communication de prison intelligente | Intègre les appels des détenus avec sécurité, gestion, enregistrement et rapports. |

La salle centrale peut héberger l’IP PBX ou softswitch, le serveur de gestion, la base de données, le serveur d’enregistrement, la plateforme de facturation et les équipements réseau. Elle assure le contrôle central des appels, le stockage des données, la gestion de plateforme et l’accès aux trunks.

Des passerelles IAD, téléphones IP ou terminaux robustes peuvent être installés dans les blocs, salles de visite ou zones désignées. Tous les points téléphoniques sont connectés au réseau interne et gérés par la plateforme centrale.

Les agents autorisés peuvent utiliser les postes de gestion pour surveiller les appels en direct, rechercher les dossiers, lire les enregistrements, gérer les comptes, configurer les permissions et exporter les rapports. Des niveaux de permission différents peuvent être attribués selon les responsabilités.

Un système basé sur IP est plus facile à étendre, gérer et intégrer qu’un système analogique traditionnel. Il prend en charge configuration centralisée, maintenance à distance, accès trunk flexible, intégration de l’enregistrement, rapports de données et extension. Pour les établissements modernes, il offre une base plus efficace pour la gestion sécurisée des communications.

En combinant VoIP et gestion CTI, le système aide à construire un environnement de communication contrôlé, traçable et guidé par des politiques. Il équilibre le besoin de contact familial des détenus avec les exigences de supervision, sécurité, efficacité et conformité de l’établissement.

Le système téléphonique pénitentiaire est une solution professionnelle de gestion des communications pour les appels familiaux sécurisés des détenus. Avec l’architecture CTI et IP, la liste blanche, la gestion des détenus et contacts familiaux, l’autorisation à double carte, l’enregistrement complet, la surveillance en temps réel, la facturation prépayée, l’analyse statistique et le déploiement distribué, il aide les établissements à fournir des services contrôlés tout en maintenant une supervision stricte.

Pour les prisons, centres de détention, maisons de garde et projets d’établissements correctionnels intelligents, ce système peut améliorer la gestion des communications, réduire le travail manuel, renforcer la transparence, soutenir la réhabilitation et consolider la gestion globale de l’information pénitentiaire.