Pourquoi les journaux doivent quitter le système d’origine

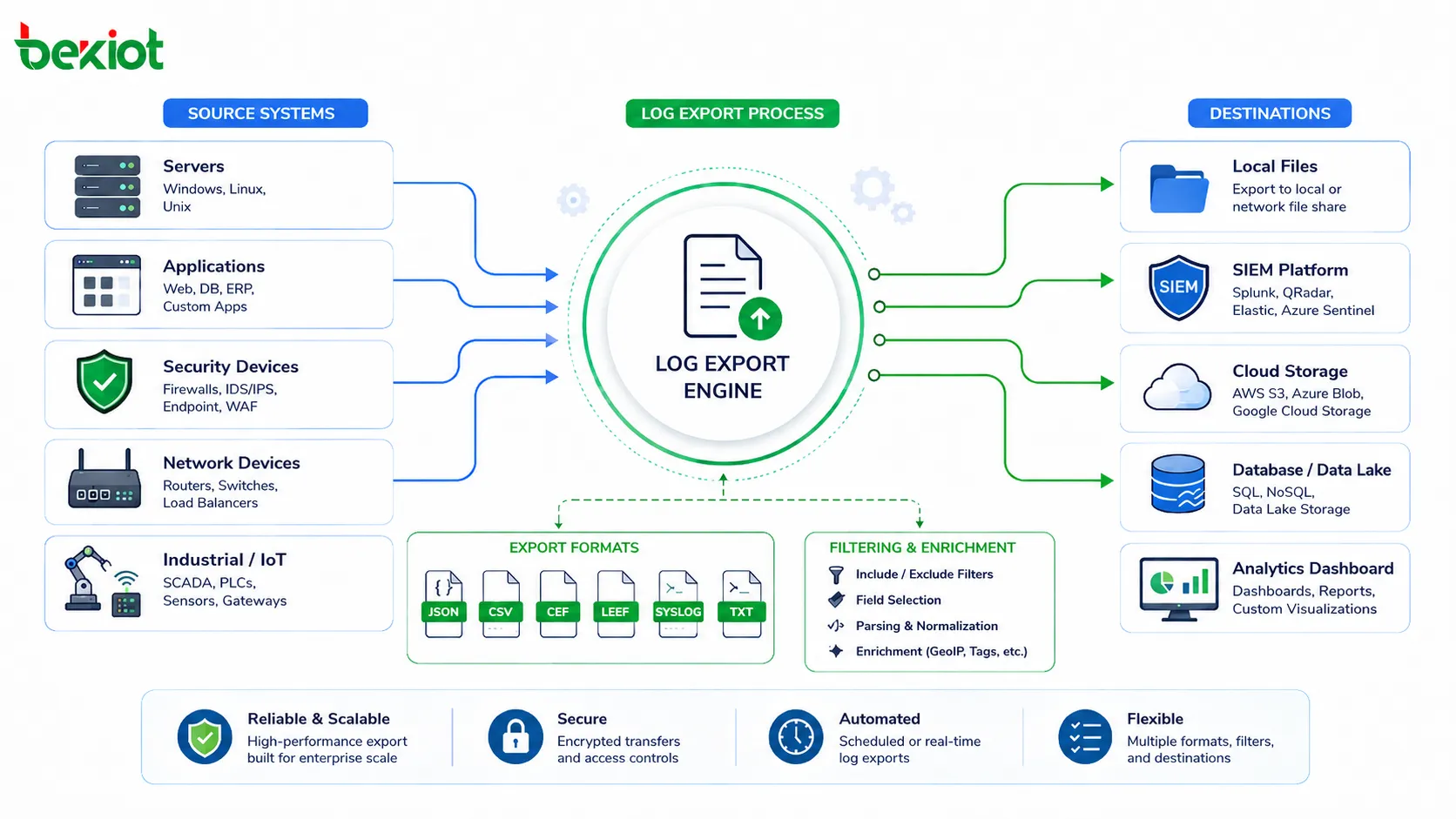

L’exportation des journaux consiste à extraire des journaux système, journaux d’application, journaux de sécurité, journaux d’appareils, enregistrements d’opération, enregistrements d’accès, messages d’erreur, événements d’alarme ou pistes d’audit d’un système, puis à les enregistrer ou les envoyer vers un autre emplacement pour le stockage, la consultation, l’analyse, la conformité ou le dépannage.

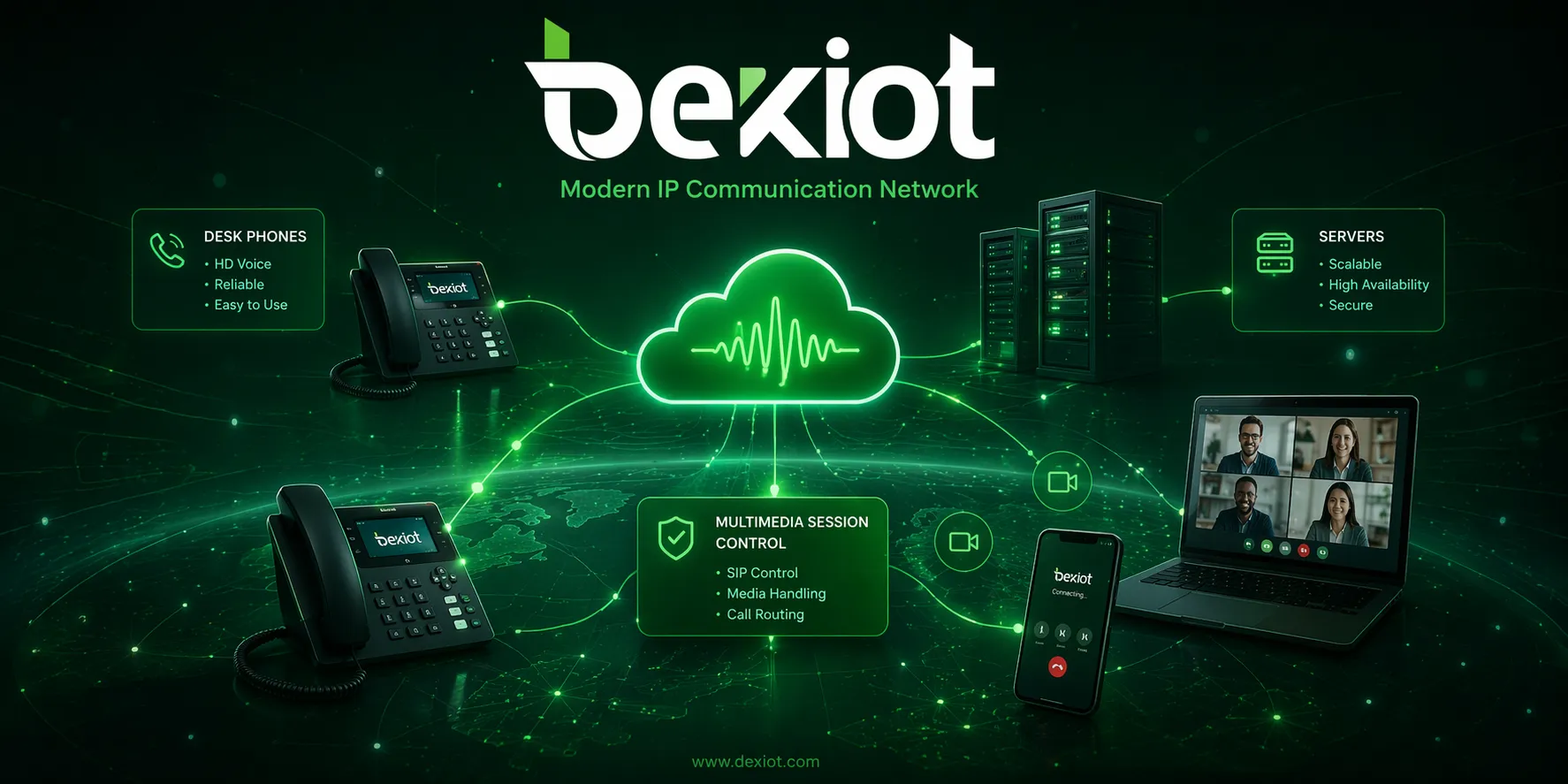

Dans de nombreux environnements numériques et opérationnels, les journaux sont générés en continu. Les serveurs enregistrent l’activité des utilisateurs, les applications enregistrent les erreurs, les pare-feu enregistrent les tentatives d’accès, les plateformes de communication enregistrent les événements d’appel, les équipements industriels enregistrent les alarmes et les plateformes cloud enregistrent le comportement des services. L’exportation des journaux facilite la conservation, la recherche, la comparaison, le partage et l’analyse de ces données en dehors du système d’origine.

L’exportation des journaux transforme des enregistrements opérationnels dispersés en preuves exploitables, supports de diagnostic, données de conformité et informations d’aide à la décision.

Définition de base de l’exportation des journaux

L’exportation des journaux signifie prendre les données de journal d’un système source et les transférer vers un fichier, une base de données, une plateforme de supervision, un système SIEM, un stockage cloud, un outil d’analyse, une archive de sauvegarde ou un environnement de reporting. Le journal exporté peut être utilisé immédiatement pour une investigation ou conservé pour un examen ultérieur.

Les formats d’exportation courants comprennent CSV, TXT, JSON, XML, Syslog, les rapports PDF, les tables de base de données, les fichiers d’archive compressés ou les packages de journaux propres à une plateforme. Le meilleur format dépend de l’utilisation prévue après l’exportation.

Source du journal

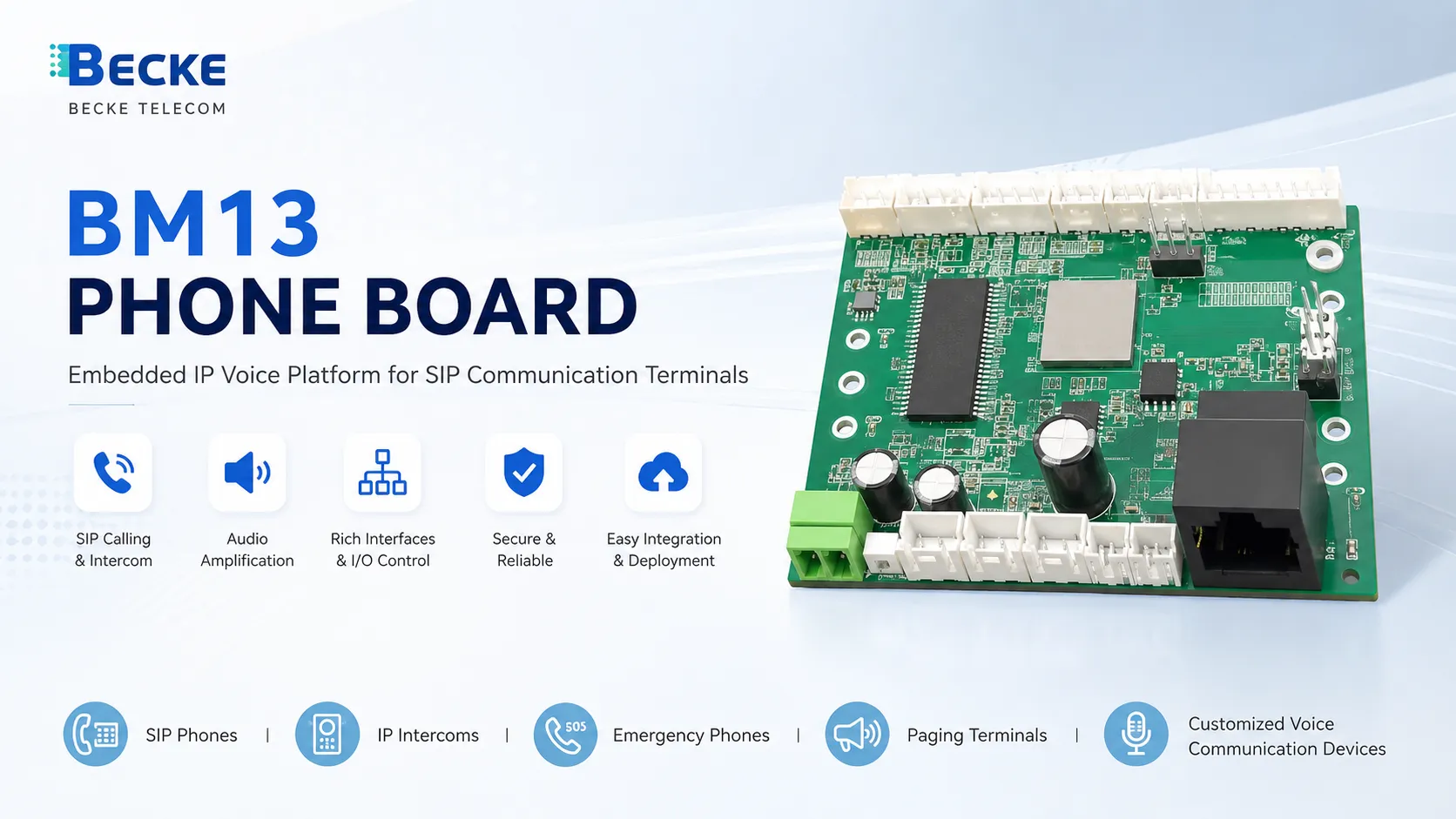

La source du journal est le système qui crée l’enregistrement. Il peut s’agir d’un système d’exploitation, serveur web, base de données, pare-feu, routeur, commutateur, serveur d’application, système de contrôle d’accès, plateforme cloud, terminal, passerelle IoT, contrôleur industriel ou plateforme logicielle métier.

Chaque source peut générer différents types de journaux. Par exemple, un pare-feu peut enregistrer le trafic et les événements de sécurité, tandis qu’une application peut enregistrer les tentatives de connexion, les actions utilisateur, les erreurs d’API, les défaillances de base de données et les exceptions de service.

Destination d’exportation

La destination d’exportation est l’endroit où les données de journal sont stockées ou analysées après avoir quitté le système source. Il peut s’agir d’un dossier local, serveur distant, plateforme SIEM, système de gestion des journaux, bucket cloud, archive de conformité, entrepôt de données ou outil de maintenance.

Le choix de la bonne destination est important. Un fichier temporaire peut suffire pour un dépannage rapide, tandis que la supervision de sécurité et la conformité exigent souvent un stockage centralisé, protégé et interrogeable.

Fonctionnement du processus d’exportation des journaux

Le processus commence généralement par la sélection du type de journal, de la plage horaire, de la catégorie d’événement, de l’appareil, de l’utilisateur, du module applicatif ou du niveau de gravité. Le système extrait ensuite les enregistrements correspondants et les convertit au format requis.

Après l’exportation, le fichier ou flux de journaux peut être téléchargé, transféré, archivé, importé dans un autre outil ou envoyé automatiquement vers une plateforme centralisée. Dans les grands systèmes, ce processus peut être planifié ou automatisé au lieu d’être réalisé manuellement.

Exportation manuelle

L’exportation manuelle est effectuée par un administrateur ou un utilisateur autorisé via une interface de gestion, une ligne de commande, un outil de reporting ou une console système. L’utilisateur choisit la plage de journaux requise et télécharge le résultat.

Cette méthode convient au dépannage occasionnel, aux demandes d’audit, aux revues d’incident ou au support technique. Elle n’est toutefois pas idéale pour la supervision à long terme, car elle dépend d’une action humaine et peut manquer des événements importants si elle n’est pas effectuée régulièrement.

Exportation planifiée

L’exportation planifiée s’exécute automatiquement à des intervalles définis, par exemple toutes les heures, chaque jour, chaque semaine ou chaque mois. Le système exporte les journaux vers un chemin de stockage, un rapport e-mail, un serveur distant ou une plateforme d’archivage selon une règle prédéfinie.

Cette méthode améliore la régularité. Elle est utile lorsque les organisations ont besoin de rapports périodiques, de conservation à long terme, de revue opérationnelle ou de preuves de conformité sans dépendre de téléchargements manuels.

Transfert de journaux en temps réel

Le transfert en temps réel envoie les événements de journal en continu ou quasi en temps réel vers un autre système. Il est courant dans la supervision de sécurité, les opérations cloud, la gestion réseau et l’observabilité des applications à grande échelle.

L’exportation en temps réel permet aux équipes de sécurité et d’exploitation de détecter plus vite les activités anormales. Par exemple, des échecs de connexion répétés, erreurs système, attaques réseau, événements d’appareil hors ligne ou pannes d’application peuvent déclencher des alertes peu après leur apparition.

Fonctions principales de l’exportation des journaux

L’exportation des journaux prend en charge de nombreuses fonctions opérationnelles et de sécurité. Elle aide les équipes à comprendre ce qui s’est passé, quand cela s’est produit, qui était impliqué, quel système a été affecté et quelle action doit suivre.

Dépannage et analyse des causes racines

Lorsqu’un système tombe en panne, les journaux fournissent souvent les premiers indices techniques. Les journaux exportés aident les ingénieurs à examiner les erreurs, comparer les horodatages, identifier les défaillances répétées, retracer les actions des utilisateurs et comprendre le comportement du système avant et après le problème.

Par exemple, un plantage d’application peut être lié à un délai d’attente de base de données, une requête API échouée, une erreur mémoire ou un problème d’autorisation. Les journaux exportés permettent d’analyser toute la séquence plutôt que de dépendre uniquement de captures d’écran ou de descriptions utilisateur.

Investigation de sécurité

Les équipes de sécurité utilisent les journaux exportés pour enquêter sur les activités suspectes, échecs de connexion, accès non autorisés, comportements de malware, blocages de pare-feu, changements de privilèges, événements d’accès aux données et trafic réseau anormal.

L’exportation centralisée est particulièrement importante, car les attaquants peuvent tenter d’effacer les journaux locaux après avoir compromis un système. Envoyer les journaux vers un stockage externe protégé aide à préserver les preuves pour une analyse ultérieure.

Support de conformité et d’audit

De nombreuses organisations doivent conserver les journaux d’opération, d’accès, de sécurité et d’activité administrative pour la conformité, les revues juridiques, les audits clients ou la gouvernance interne.

L’exportation des journaux permet de prouver que les systèmes ont été exploités, consultés, surveillés ou maintenus conformément aux politiques. Les données exportées peuvent appuyer les pistes d’audit, rapports d’incident, revues d’accès et documents réglementaires.

Supervision des performances

Les journaux peuvent révéler des tendances de performance comme les requêtes lentes, demandes échouées, taux d’erreur élevés, redémarrages de service, appareils surchargés, latence réseau ou délais d’attente répétés.

Exportées vers des outils d’analyse, ces données peuvent alimenter des tableaux de bord, rapports de tendance, plans de capacité et actions d’amélioration de la qualité de service. Cela aide les équipes à détecter les problèmes avant que les utilisateurs ne les signalent.

Avantages distinctifs de l’exportation des journaux

L’avantage distinctif de l’exportation des journaux est de rendre les enregistrements opérationnels portables, indépendants, consultables et réutilisables. Les journaux ne restent plus enfermés dans un seul appareil ou une seule plateforme. Ils peuvent être analysés entre systèmes et conservés au-delà du cycle de vie de l’environnement d’origine.

Conservation indépendante des preuves

Les journaux exportés peuvent être stockés hors du système source. Cela protège les enregistrements lorsque le système d’origine est redémarré, remplacé, endommagé, mis à niveau, attaqué ou retiré.

Pour une investigation d’incident, le stockage indépendant est précieux. Si tous les journaux restent uniquement sur le système affecté, les preuves peuvent être perdues lorsqu’un appareil tombe en panne ou lorsqu’un attaquant modifie les enregistrements locaux.

Analyse multi-systèmes

La plupart des incidents ne se produisent pas dans un seul système. Un problème de connexion utilisateur peut impliquer les journaux du service d’identité, de l’application, du pare-feu, de la base de données et du terminal. L’exportation permet de collecter et comparer ces enregistrements.

L’analyse multi-systèmes aide les équipes à construire une chronologie complète. Elle est utile pour les investigations de sécurité, le débogage applicatif, le dépannage réseau et les revues opérationnelles.

Conservation à long terme

Beaucoup de systèmes ne conservent les journaux que pendant une durée limitée, car le stockage local est réduit. L’exportation vers un stockage externe permet de garder les enregistrements pendant des semaines, des mois ou des années selon la politique.

La conservation longue durée est importante pour les audits, la découverte tardive d’incidents, l’analyse des tendances et la comparaison historique. Certains problèmes ne deviennent visibles que lorsque les anciens enregistrements sont disponibles.

Reporting flexible

Les journaux exportés peuvent être importés dans des tableurs, outils BI, plateformes SIEM, lacs de données ou systèmes de reporting. Il devient plus facile de générer des synthèses, graphiques, rapports d’incident, dossiers de conformité et tableaux de bord opérationnels.

Au lieu de consulter les journaux uniquement dans l’interface du système d’origine, les équipes peuvent les traiter avec des outils adaptés à leur flux de travail et à leurs besoins de reporting.

Meilleure collaboration

Les journaux exportés peuvent être partagés avec des équipes internes, fournisseurs, supports techniques, auditeurs, consultants en cybersécurité ou équipes de direction. Cela permet à différents intervenants d’examiner les mêmes preuves.

Le partage doit néanmoins respecter les règles de sécurité et de confidentialité. Les champs sensibles peuvent nécessiter un masquage, un chiffrement ou une approbation d’accès avant distribution.

Formats courants d’exportation des journaux

Le format d’exportation influence la facilité de lecture, de recherche, d’importation et d’analyse des journaux. Les formats lisibles par l’humain sont pratiques pour une revue rapide, tandis que les formats structurés conviennent mieux à l’automatisation et à l’analyse.

| Format | Utilisation typique | Avantage principal |

|---|---|---|

| TXT | Journaux système simples, revue de support, inspection manuelle | Facile à ouvrir et à lire |

| CSV | Rapports, listes d’audit, analyse dans tableur | Facile à filtrer, trier et traiter |

| JSON | API, plateformes cloud, systèmes de gestion des journaux | Structuré et lisible par machine |

| XML | Systèmes d’entreprise, intégrations héritées, échanges formels de données | Structuré et auto-descriptif |

| Syslog | Appareils réseau, serveurs, pare-feu, transfert vers SIEM | Largement pris en charge pour la centralisation des journaux |

| Rapport PDF | Revue de direction, soumission formelle d’audit | Lisible et adapté à la présentation |

Journaux structurés et non structurés

Les journaux non structurés sont généralement des messages en texte brut. Ils sont faciles à lire pour les humains, mais plus difficiles à analyser automatiquement. Les journaux structurés utilisent des champs tels que l’horodatage, l’ID d’appareil, l’utilisateur, le type d’événement, la gravité, l’IP source, l’action et le résultat.

Les journaux structurés conviennent mieux à l’analyse à grande échelle, car ils peuvent être filtrés et corrélés plus facilement. Dans les plateformes modernes, JSON et Syslog structuré sont souvent utilisés pour le traitement automatisé.

Packages de journaux compressés

Les grands systèmes peuvent exporter les journaux sous forme de packages compressés. Ceux-ci peuvent inclure plusieurs fichiers, comme les journaux système, journaux de débogage, instantanés de configuration, vidages de crash et métadonnées de diagnostic.

C’est utile pour le support technique, car les ingénieurs peuvent examiner l’environnement complet au lieu de recevoir un seul fichier incomplet. Toutefois, ces packages peuvent contenir des informations sensibles et doivent être protégés.

Applications dans différents environnements

L’exportation des journaux est utilisée dans les environnements IT, sécurité, métiers, cloud, industriels et communication. Chaque environnement possède des types de journaux différents, mais le besoin de traçabilité et d’analyse est similaire.

Opérations IT d’entreprise

Les équipes IT exportent les journaux de serveurs, terminaux, bases de données, applications, systèmes d’identité, plateformes e-mail, systèmes de sauvegarde et équipements réseau. Ces journaux soutiennent le dépannage, le support utilisateur, la revue des correctifs, la planification de capacité et la gestion des services.

Lorsque les systèmes sont intégrés à une plateforme centralisée, les administrateurs peuvent rechercher les événements de nombreuses sources depuis une seule interface. Cela accélère la réponse lors des incidents.

Supervision de cybersécurité

Les équipes de sécurité utilisent l’exportation pour collecter les journaux d’authentification, pare-feu, VPN, événements de sécurité endpoint, alertes de détection d’intrusion, activités de comptes privilégiés et accès cloud.

Ces journaux aident à détecter les schémas d’attaque, enquêter sur les incidents et soutenir les analyses forensiques. Les exporter vers un stockage protégé aide aussi à préserver les enregistrements si le système d’origine est compromis.

Gestion des applications et des API

Les développeurs et équipes DevOps exportent les journaux d’application, journaux de passerelle API, journaux de conteneur, journaux de service, traces d’erreur et métriques de performance. Cela aide à identifier les bugs, demandes échouées, pics de latence et problèmes d’expérience utilisateur.

Dans les environnements microservices, les journaux exportés sont essentiels, car une requête utilisateur peut traverser plusieurs services. L’analyse centralisée aide à reconstruire le chemin complet de la requête.

Plateformes cloud et SaaS

Les plateformes cloud fournissent des journaux pour les ressources de calcul, accès au stockage, activités d’identité, appels API, trafic réseau, événements de base de données et règles de sécurité. Les plateformes SaaS peuvent fournir des journaux d’audit, d’activité utilisateur et de changements administratifs.

Exporter ces journaux aide les organisations à répondre aux exigences de gouvernance et à maintenir une visibilité au-delà de la console par défaut du fournisseur.

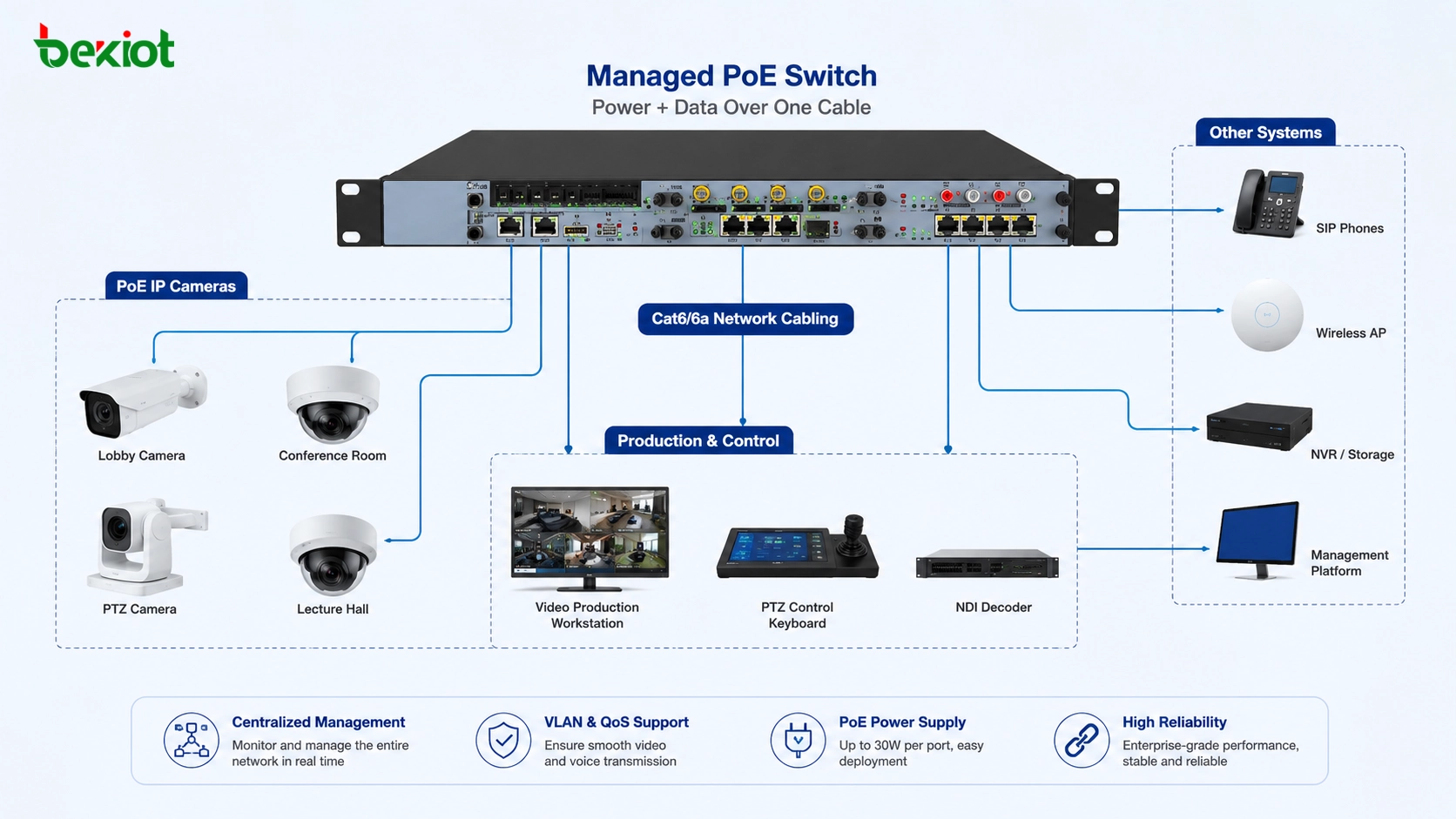

Systèmes industriels et de bâtiment

Les systèmes industriels, plateformes d’automatisation du bâtiment, systèmes de contrôle d’accès, vidéo, panneaux d’alarme et plateformes de maintenance peuvent exporter des journaux d’événements, défauts d’appareils, accès et actions opérateur.

Ces journaux soutiennent la revue d’incidents, la planification de maintenance, l’analyse de sécurité et le reporting opérationnel. Dans les grands sites, ils aident à identifier les défauts récurrents selon les appareils et les lieux.

Considérations de sécurité et de confidentialité

L’exportation des journaux peut exposer des informations sensibles si elle est mal gérée. Les journaux peuvent contenir des noms d’utilisateur, adresses IP, identifiants d’appareil, jetons d’accès, données personnelles, chemins système, erreurs internes, enregistrements d’appels, informations de localisation ou événements de sécurité.

Contrôle d’accès

Seuls les utilisateurs autorisés doivent pouvoir exporter des journaux. Les permissions d’exportation doivent être limitées selon le rôle, la sensibilité des données et le besoin métier.

Pour les systèmes à risque élevé, l’exportation peut nécessiter une approbation, une authentification multifactorielle ou une revue administrative. Cela empêche les utilisateurs non autorisés d’extraire des données opérationnelles sensibles.

Masquage des données

Certains champs peuvent devoir être masqués avant le partage. Cela peut inclure mots de passe, jetons, identifiants personnels, numéros de téléphone, adresses e-mail, identifiants client, adresses IP ou données métier confidentielles.

Le masquage est particulièrement important lorsque les journaux sont envoyés à des fournisseurs externes, consultants, auditeurs ou forums publics de support. Partager des journaux bruts sans revue peut créer des risques de confidentialité et de sécurité.

Chiffrement et transfert sécurisé

Les journaux exportés doivent être protégés pendant le transfert et le stockage. Les méthodes sûres peuvent inclure les téléchargements HTTPS, transferts SFTP, archives chiffrées, buckets cloud à accès contrôlé, connexions VPN et chiffrement au repos.

Les pièces jointes par e-mail simple sont souvent risquées pour les journaux sensibles. Les organisations doivent définir des méthodes de transfert approuvées pour les flux de support et d’audit.

Défis et erreurs courants

L’exportation des journaux peut perdre sa valeur si les journaux sont incomplets, incohérents, mal formatés ou difficiles à rechercher. Un bon processus d’exportation doit être conçu avant qu’un incident ne survienne.

Exporter trop peu de données

Si seule une petite partie du journal est exportée, les enquêteurs peuvent manquer la cause réelle. Par exemple, exporter seulement le moment de l’erreur sans les avertissements antérieurs peut masquer la séquence ayant conduit à la panne.

Lors d’une investigation, il est souvent utile d’exporter une plage plus large avant et après l’événement. Cela donne plus de contexte aux équipes pour l’analyse.

Exporter trop de données non filtrées

Exporter tous les journaux sans filtres peut créer d’énormes fichiers difficiles à examiner. Les grandes exportations peuvent aussi contenir des données sensibles inutiles.

La meilleure approche consiste à définir des filtres utiles comme la plage horaire, la gravité, l’appareil, l’utilisateur, le module, le type d’événement ou le code d’erreur. Pour l’analyse longue durée, l’indexation centralisée est généralement plus efficace que la revue manuelle des fichiers.

Ignorer la synchronisation horaire

L’analyse des journaux dépend fortement d’horodatages exacts. Si les serveurs, appareils et applications utilisent des heures différentes, il devient difficile de reconstruire la chronologie de l’événement.

Les systèmes doivent utiliser une synchronisation fiable comme NTP. Les paramètres de fuseau horaire doivent également être documentés, surtout dans les environnements multi-sites et cloud.

Absence de politique de conservation

Sans politique de conservation, les journaux peuvent être supprimés trop tôt ou conservés plus longtemps que nécessaire. Une conservation trop courte nuit aux investigations, tandis qu’une conservation excessive augmente les coûts de stockage et les risques de confidentialité.

La conservation doit correspondre aux exigences opérationnelles, de sécurité, légales et de conformité. Différents types de journaux peuvent nécessiter des périodes différentes.

Bonnes pratiques pour l’exportation des journaux

Une stratégie fiable doit viser la cohérence, la sécurité, l’utilisabilité et la valeur de récupération. Les journaux doivent être faciles à trouver lorsqu’ils sont nécessaires, tout en étant protégés contre les usages non autorisés.

Définir le périmètre d’exportation

Les organisations doivent définir quels systèmes nécessitent l’exportation, quels types de journaux sont importants, à quelle fréquence l’exportation doit se produire et qui peut accéder aux enregistrements exportés.

Les systèmes critiques doivent généralement inclure les journaux système, sécurité, activité utilisateur, changements de configuration et erreurs. Les systèmes moins critiques peuvent n’avoir besoin que d’événements de base.

Utiliser une nomenclature cohérente

Les fichiers exportés doivent suivre des règles de nommage claires. Les noms utiles peuvent inclure le nom du système, le type de journal, la plage de dates, le site, la gravité et l’heure d’exportation.

Une nomenclature cohérente réduit la confusion lors des audits et revues d’incidents. Elle aide aussi les équipes à trouver rapidement le bon fichier lorsqu’il existe de nombreuses exportations.

Protéger les fichiers exportés

Les journaux exportés doivent être stockés en sécurité. L’accès doit être limité et les fichiers sensibles doivent être chiffrés. Si les journaux ne sont plus nécessaires, ils doivent être supprimés conformément à la politique.

Pour les investigations formelles, les journaux exportés doivent être protégés contre les modifications. Des valeurs de hachage, signatures numériques ou référentiels de preuves contrôlés peuvent être utilisés lorsque l’intégrité est importante.

Vérifier la qualité d’exportation

Après l’exportation, les utilisateurs doivent vérifier que le fichier s’ouvre correctement, contient la plage attendue, inclut des champs complets et peut être importé dans l’outil d’analyse prévu.

C’est particulièrement important avant d’envoyer les journaux au support technique ou aux auditeurs. Une exportation corrompue ou incomplète peut retarder le processus de revue.

FAQ

Les journaux exportés doivent-ils être conservés séparément des systèmes de production ?

Oui, pour les systèmes importants. Un stockage séparé réduit le risque de perdre les journaux lorsque le système de production tombe en panne, est remplacé ou compromis lors d’un incident de sécurité.

Comment vérifier l’intégrité des journaux exportés ?

L’intégrité peut être vérifiée par sommes de contrôle, valeurs de hachage, signatures numériques, enregistrements d’accès contrôlé, stockage à écriture unique ou procédures de gestion des preuves. C’est utile lorsque les journaux peuvent appuyer des investigations ou audits.

Quelles informations supprimer avant de partager les journaux à l’extérieur ?

Les champs sensibles comme mots de passe, jetons, données personnelles, informations client, détails IP internes, chemins confidentiels et identifiants métier privés doivent être examinés et masqués si nécessaire.

L’exportation des journaux peut-elle affecter les performances du système ?

Les grandes exportations peuvent affecter les performances si elles lisent beaucoup de données depuis un système chargé. Pour les plateformes critiques, elles doivent être planifiées avec soin ou traitées via un stockage de journaux répliqué ou des outils centralisés.

Combien de temps conserver les journaux exportés ?

La durée dépend des besoins métier, politiques de sécurité, exigences légales, obligations d’audit et coûts de stockage. Les journaux de sécurité, d’accès et de conformité peuvent nécessiter une conservation plus longue que les journaux de débogage courants.

Que vérifier lorsqu’un fichier de journal exporté ne peut pas être importé ?

Vérifiez l’encodage du fichier, le format des délimiteurs, le format des horodatages, les noms de champs, l’état de compression, la taille du fichier, les sauts de ligne, la version d’exportation et la compatibilité du format avec l’outil cible.