Pourquoi la sauvegarde des données est essentielle dans les systèmes modernes

La sauvegarde des données consiste à créer une ou plusieurs copies récupérables d’informations numériques afin que les fichiers, bases de données, applications, configurations système et enregistrements métiers puissent être restaurés après une perte, une corruption, une suppression accidentelle, une cyberattaque, une panne matérielle ou un sinistre. Elle fait partie des opérations informatiques, de la cybersécurité, de la continuité d’activité et de la reprise après sinistre.

Pour les organisations, les données ne sont pas de simples informations stockées. Elles peuvent inclure dossiers clients, commandes, contrats, documents financiers, fichiers d’ingénierie, comptes utilisateurs, journaux système, machines virtuelles, e-mails, paramètres applicatifs et historique opérationnel. Leur indisponibilité peut toucher la qualité de service, la conformité juridique, la confiance client et le fonctionnement quotidien.

Une sauvegarde n’a de valeur que si elle peut être restaurée avec succès. L’objectif n’est pas seulement de copier les données, mais de rendre la reprise prévisible lorsqu’un incident survient.

Signification de base de la sauvegarde des données

Sauvegarder des données signifie copier des informations importantes depuis un système principal vers un autre emplacement de stockage. La copie peut être conservée sur disque local, stockage réseau, appliance de sauvegarde, bibliothèque de bandes, cloud privé, cloud public, centre de données distant ou support hors ligne.

Cette copie est utilisée lorsque les données originales sont perdues, endommagées, chiffrées par un rançongiciel, supprimées par erreur ou rendues indisponibles par une panne matérielle ou logicielle. Dans la gestion informatique réelle, la sauvegarde n’est pas une action unique : c’est un processus continu de planification, stockage, vérification, protection, supervision et test de restauration.

La sauvegarde comme ressource de récupération

Une copie de sauvegarde est une ressource de récupération. Elle permet aux administrateurs de ramener un système ou des données à un état antérieur exploitable. Les éléments restaurés peuvent être un fichier, une table de base de données, un serveur complet, une machine virtuelle, une boîte mail, une charge cloud ou un environnement applicatif complet.

Cette valeur de reprise distingue la sauvegarde d’une simple duplication de fichiers. Un bon système conserve les versions, protège contre l’écrasement accidentel, applique une rétention maîtrisée et propose des options de restauration fiables.

Périmètre de sauvegarde

Le périmètre de sauvegarde définit ce qui doit être protégé. Certains systèmes sauvegardent seulement les fichiers utilisateur ; d’autres protègent systèmes d’exploitation, applications, bases de données, fichiers de configuration, certificats, journaux, machines virtuelles, conteneurs et charges de travail cloud.

Un périmètre trop étroit peut réduire le coût de stockage, mais rendre la reprise incomplète. Par exemple, sauvegarder une base de données sans la configuration de l’application peut ne pas suffire à reconstruire le service après une panne serveur.

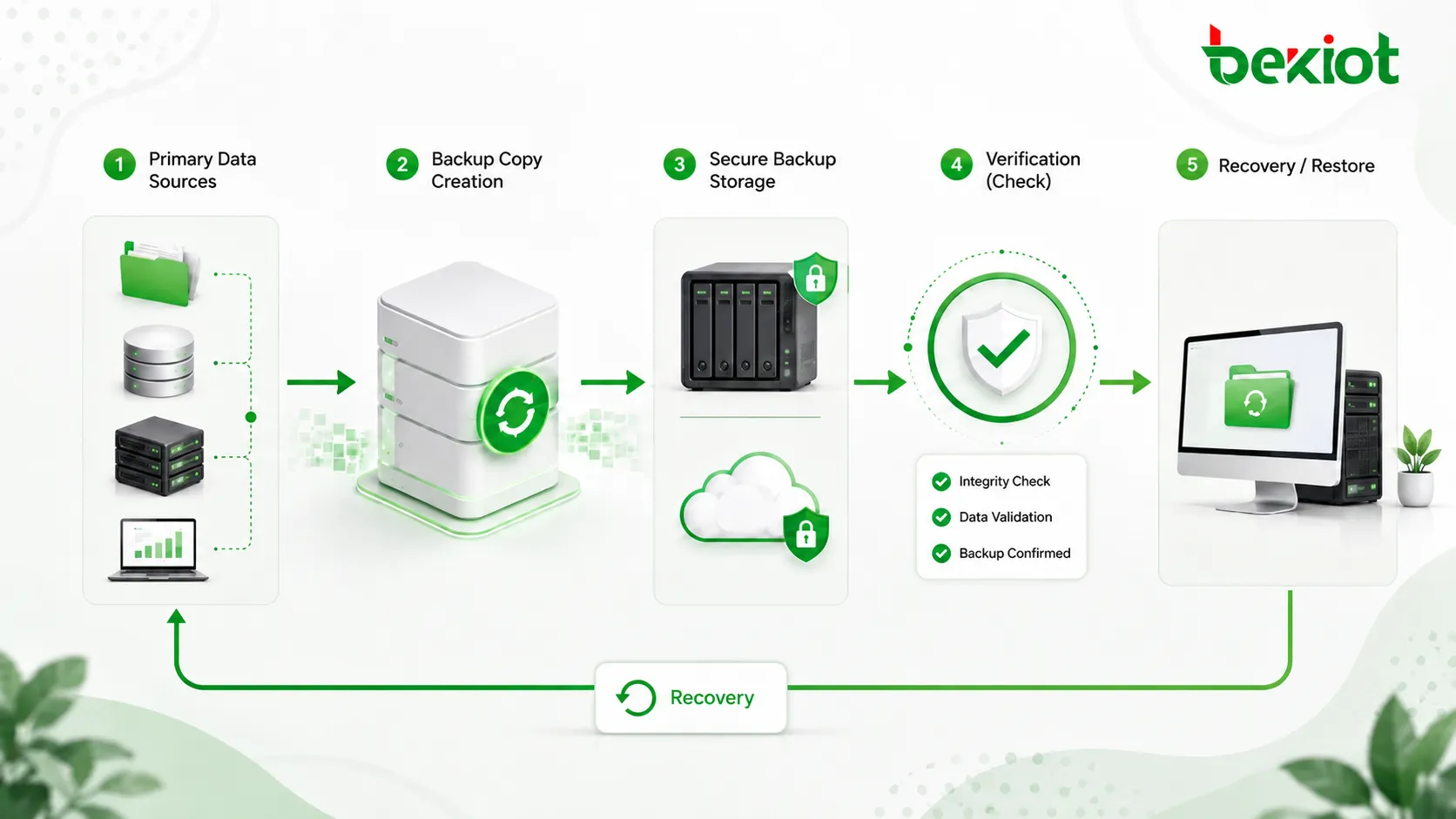

Comment fonctionne le processus de sauvegarde

Un processus de sauvegarde commence généralement par l’identification des données sources. Le système copie ensuite les données sélectionnées vers une destination selon un calendrier ou un déclencheur. Après la création de la copie, il peut vérifier l’intégrité, appliquer compression ou chiffrement, enregistrer des métadonnées et conserver la sauvegarde selon une politique de rétention.

Lorsqu’une récupération est nécessaire, les administrateurs choisissent la version souhaitée et la restaurent vers le système d’origine, un système de remplacement, un environnement de test ou une nouvelle plateforme. Le processus doit être testé avant les incidents réels.

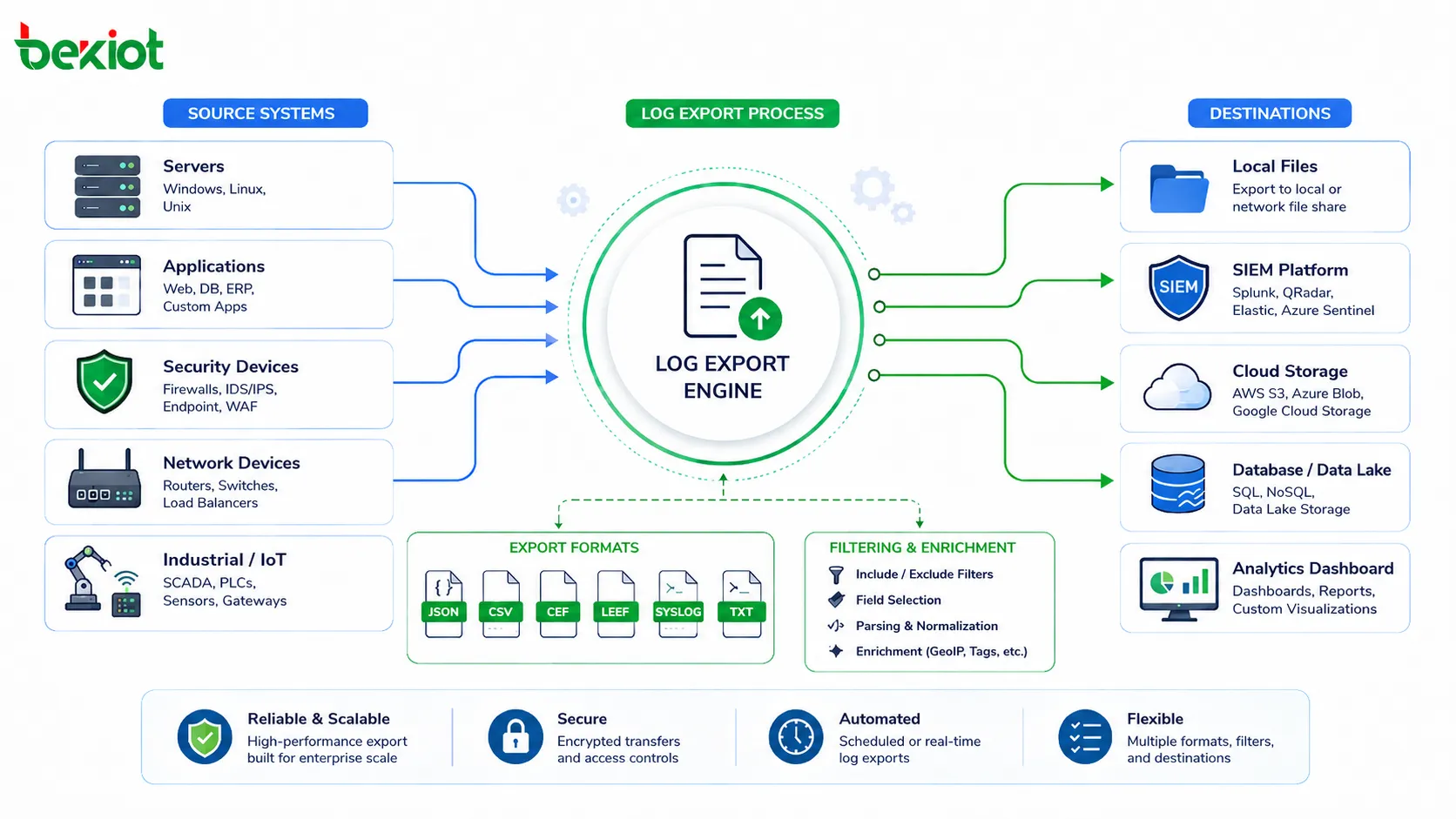

Identification des sources

La première étape consiste à décider quelles données doivent être protégées. Cela peut inclure partages de fichiers, bases de données, postes de travail, serveurs, stockage cloud, comptes SaaS, machines virtuelles, données applicatives, fichiers de configuration et dossiers métiers.

Une bonne identification exige la coopération des équipes IT, métiers, sécurité et responsables applicatifs. Des données importantes peuvent se trouver dans des emplacements inattendus : ordinateurs portables, lecteurs partagés, messagerie, dossiers cloud ou répertoires propres à une application.

Planification des sauvegardes

La planification définit quand et à quelle fréquence les tâches s’exécutent. Certaines données peuvent être sauvegardées une fois par jour, tandis que les bases critiques peuvent nécessiter une protection horaire, quasi temps réel ou continue.

Le calendrier doit correspondre à la fréquence de changement des données et à la perte acceptable. Un système modifié chaque minute exige un plan plus fréquent qu’un dossier d’archives mis à jour une fois par mois.

Transfert et stockage des données

Pendant la sauvegarde, les données sont transférées de la source vers la destination. Celle-ci peut être locale, distante, cloud, hors ligne ou combinée. Beaucoup de systèmes utilisent la compression pour réduire le stockage et le chiffrement pour protéger les informations sensibles.

Le stockage de sauvegarde doit être protégé contre l’accès non autorisé et la suppression accidentelle. Si des attaquants peuvent supprimer ou chiffrer les données de production et les copies de sauvegarde, l’organisation peut rester incapable de récupérer.

Vérification et tests de restauration

La vérification confirme que la tâche de sauvegarde s’est terminée correctement et que les données semblent utilisables. Le test de restauration va plus loin en restaurant réellement des données pour prouver que la sauvegarde fonctionne en pratique.

Cette distinction est essentielle. Une tâche peut afficher un succès, mais le système restauré peut échouer à cause de dépendances manquantes, fichiers corrompus, permissions incorrectes, versions incompatibles ou configuration incomplète.

Types courants de sauvegarde des données

Différents types de sauvegarde équilibrent vitesse, efficacité de stockage, temps de reprise et complexité de gestion. La plupart des organisations combinent plusieurs méthodes plutôt que de dépendre d’un seul type.

| Type de sauvegarde | Fonctionnement | Principal avantage |

|---|---|---|

| Sauvegarde complète | Copie toutes les données sélectionnées à chaque exécution | Restauration simple et jeu de sauvegarde complet |

| Sauvegarde incrémentielle | Copie seulement les données modifiées depuis la dernière sauvegarde | Réduit le stockage et la durée de sauvegarde |

| Sauvegarde différentielle | Copie les données modifiées depuis la dernière sauvegarde complète | Restauration plus rapide que de longues chaînes incrémentielles |

| Sauvegarde par image | Copie une image complète du système ou de l’état disque | Utile pour restaurer un serveur ou poste complet |

| Sauvegarde continue | Capture les changements fréquemment ou presque en temps réel | Réduit la perte potentielle pour les systèmes critiques |

Sauvegarde complète

Une sauvegarde complète copie toutes les données sélectionnées à chaque exécution. Elle est simple à comprendre et facile à restaurer, car le jeu contient tout ce qui est nécessaire pour ce point de sauvegarde.

Son principal inconvénient est la consommation de stockage et la durée. Les grandes bases, serveurs de fichiers, machines virtuelles ou archives multimédias peuvent exiger beaucoup de temps et d’espace.

Sauvegarde incrémentielle

La sauvegarde incrémentielle copie uniquement ce qui a changé depuis la sauvegarde précédente. Les tâches sont donc plus rapides et consomment moins de stockage. Elle est très utilisée en entreprise.

La restauration peut nécessiter la dernière sauvegarde complète plus une chaîne d’incrémentielles. Si la chaîne est longue ou endommagée, la reprise devient plus lente ou complexe. Les plateformes modernes gèrent souvent cette chaîne automatiquement.

Sauvegarde différentielle

La sauvegarde différentielle copie toutes les données modifiées depuis la dernière sauvegarde complète. Elle utilise plus de stockage que l’incrémentielle avec le temps, mais la restauration est généralement plus simple.

Cette méthode convient lorsque l’on recherche un équilibre entre efficacité de sauvegarde et vitesse de restauration.

Sauvegarde par image

La sauvegarde par image capture tout l’état du système, y compris système d’exploitation, applications, fichiers, paramètres et parfois informations de démarrage. Elle est courante pour serveurs, machines virtuelles et postes critiques.

Elle peut prendre en charge la récupération bare-metal, c’est-à-dire restaurer une machine défaillante sur un nouveau matériel ou dans un environnement virtuel. Elle est précieuse lorsque reconstruire manuellement serait trop long.

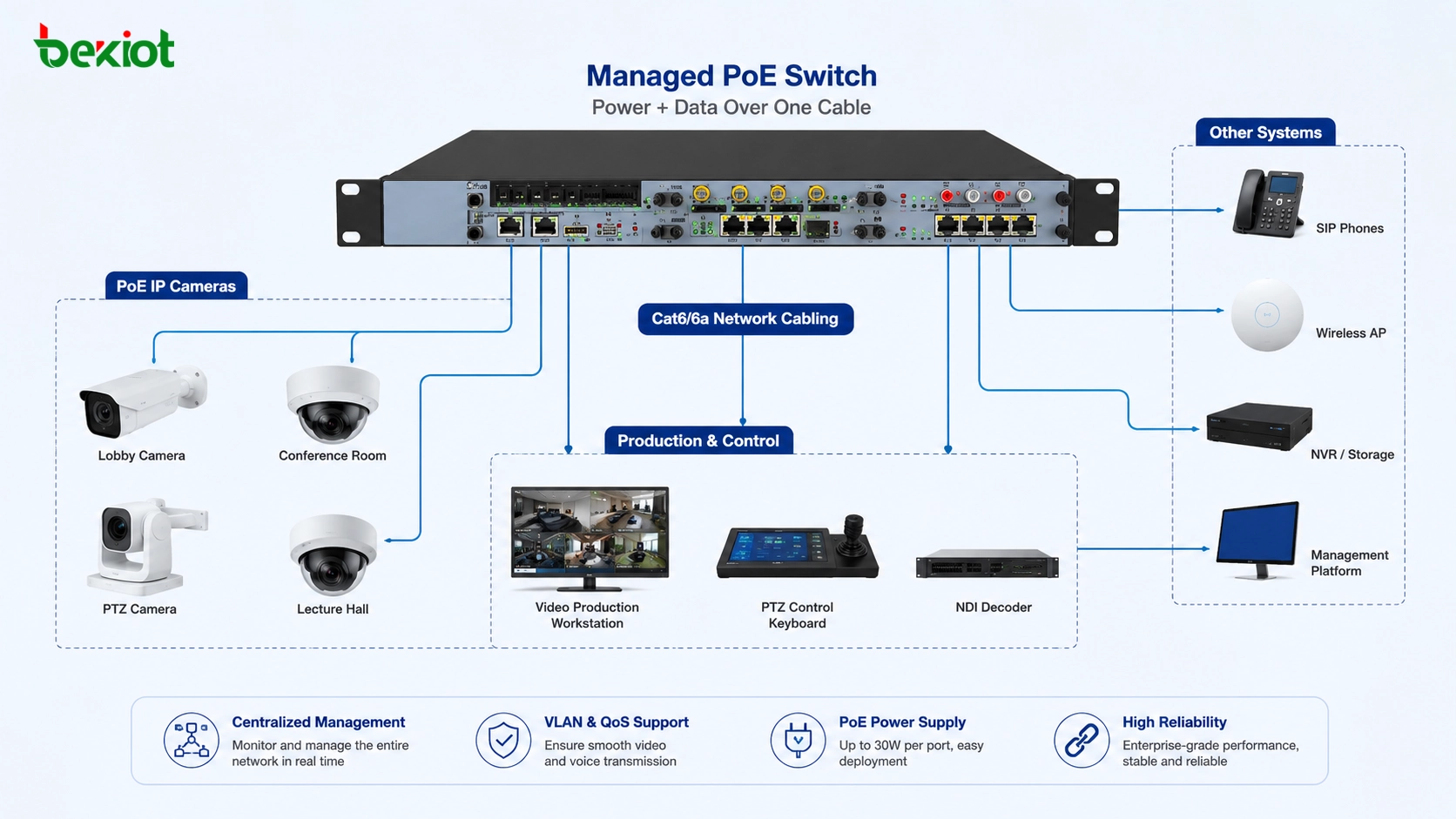

Architecture de sauvegarde et modèles de stockage

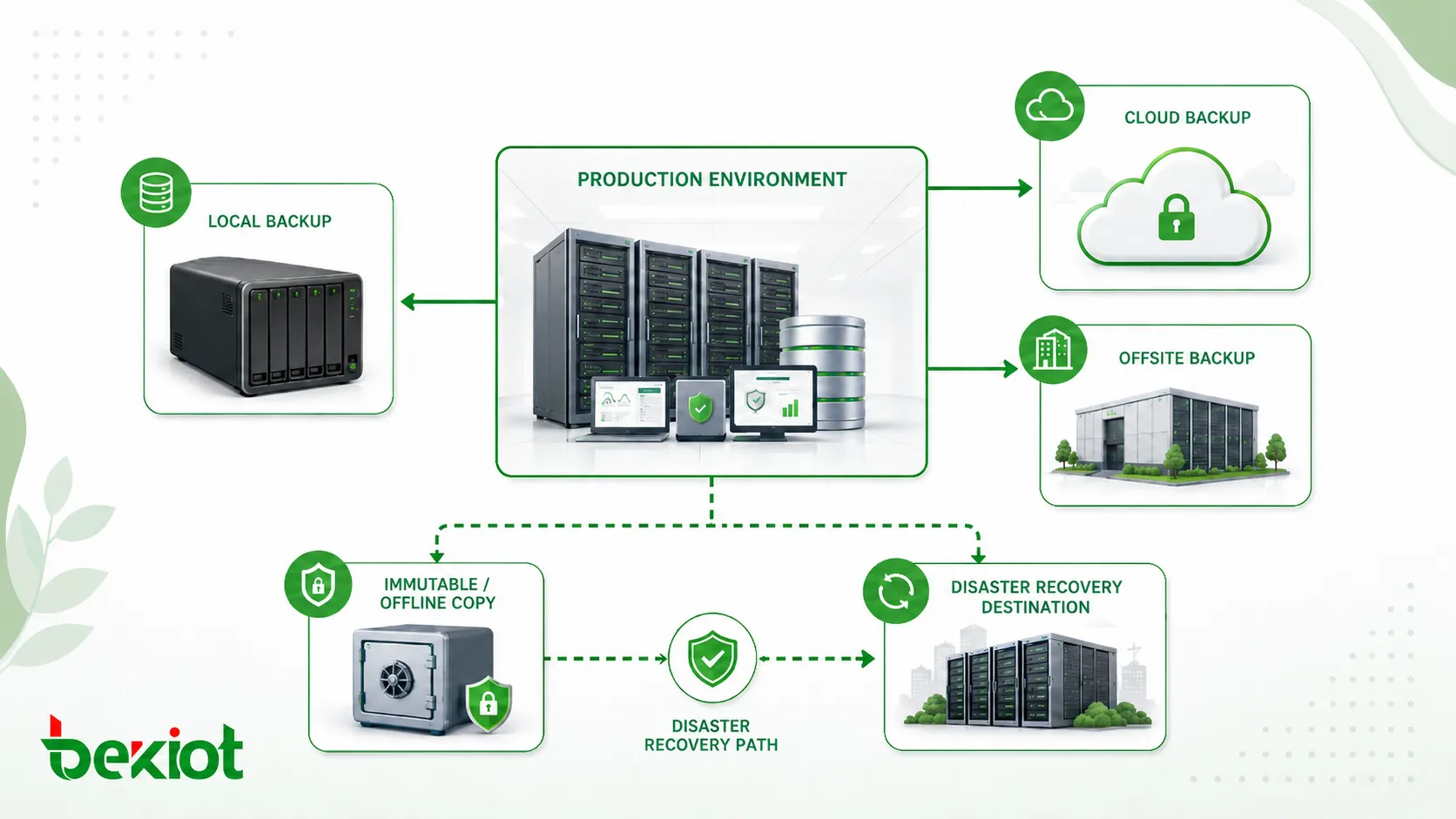

L’architecture de sauvegarde définit où les copies sont stockées, comment elles sont protégées, comment elles sont accessibles et comment elles soutiennent la récupération. Une architecture robuste combine souvent vitesse locale et résilience distante.

Sauvegarde locale

La sauvegarde locale conserve les copies près du système de production, par exemple sur serveur local, NAS, appliance ou stockage attaché. Elle permet des restaurations rapides, notamment pour de gros fichiers ou une reprise complète.

Sa faiblesse est d’être exposée au même incident que le système principal. Incendie, inondation, vol, rançongiciel, panne électrique ou sinistre de site peuvent détruire les données et les copies locales sans protection hors site.

Sauvegarde hors site

La sauvegarde hors site place les copies dans un autre lieu physique : bureau distant, second centre de données, site géré ou stockage cloud. Elle protège les données contre les sinistres locaux.

Elle est importante pour la continuité d’activité. Même si le site principal est indisponible, l’organisation dispose encore d’une copie récupérable ailleurs.

Sauvegarde cloud

La sauvegarde cloud stocke les données dans une infrastructure cloud. Elle offre stockage évolutif, accès distant, redondance géographique et protection hors site simplifiée. Elle est utilisée pour postes, serveurs, SaaS, charges cloud et environnements hybrides.

Elle doit pourtant être planifiée avec soin. Bande passante, temps de restauration, souveraineté des données, contrôle d’accès, chiffrement, coût de rétention et dépendance fournisseur doivent être évalués.

Sauvegarde hors ligne et immuable

Une sauvegarde hors ligne est déconnectée du réseau après création. Une sauvegarde immuable ne peut pas être modifiée ni supprimée pendant une période définie. Les deux protègent les copies contre rançongiciel et modification accidentelle.

Ces stratégies deviennent essentielles car les attaquants ciblent souvent les sauvegardes avant de chiffrer la production. Si les copies restent protégées, la reprise après cyberattaque est beaucoup plus réaliste.

Avantages de la sauvegarde des données

La sauvegarde apporte une valeur technique et métier. Elle réduit l’impact des incidents, soutient la reprise, protège la continuité et donne la certitude que les informations importantes peuvent être restaurées.

Protection contre la perte de données

L’avantage le plus direct est la protection contre la perte de données. Des fichiers peuvent être supprimés, des bases corrompues, des appareils tomber en panne et des utilisateurs écraser des enregistrements importants. La sauvegarde permet de récupérer des versions antérieures.

C’est crucial pour les organisations dépendantes d’enregistrements numériques. La perte d’une base de données ou d’un dossier partagé peut interrompre service, facturation, production, support client ou rapports de conformité.

Soutien à la continuité d’activité

La sauvegarde soutient la continuité en permettant aux systèmes de reprendre après un incident. Combinée à la reprise après sinistre, elle réduit les interruptions et restaure les services essentiels.

La continuité ne dépend pas seulement d’une copie. L’organisation doit savoir où elle se trouve, à quelle vitesse elle peut être restaurée, qui en est responsable et quels systèmes prioriser.

Résilience en cybersécurité

La sauvegarde est une défense importante contre rançongiciel, malware destructeur, abus interne et suppression non autorisée. Si les données de production sont chiffrées ou endommagées, une copie protégée peut permettre de récupérer sans rançon ni reconstruction totale.

Mais la sauvegarde doit elle aussi être protégée. Comptes administrateur faibles, dépôts exposés, identifiants partagés et chemins réseau non protégés rendent le système vulnérable.

Conformité et audit

De nombreux secteurs doivent conserver certaines données pour des raisons légales, financières, médicales, opérationnelles ou contractuelles. Des politiques de sauvegarde et de rétention bien conçues peuvent aider à respecter ces exigences.

L’audit dépend aussi de la traçabilité. Les systèmes doivent enregistrer l’état des tâches, règles de rétention, actions de restauration, activité administrateur et événements d’exception lorsque nécessaire.

Applications dans différents environnements

La sauvegarde des données est utilisée dans presque tous les environnements numériques. Les données protégées et la méthode de récupération varient, mais le besoin de copies récupérables est universel.

Serveurs et bases de données d’entreprise

Les serveurs et bases d’entreprise contiennent souvent des données critiques. La sauvegarde peut protéger ERP, CRM, bases financières, inventaires, RH, dépôts documentaires et applications de production.

La sauvegarde de base de données peut exiger des méthodes spécifiques pour garantir la cohérence. Copier simplement des fichiers pendant l’exécution peut ne pas produire un point restaurable si l’outil n’est pas conscient de l’application.

Terminaux utilisateurs

Ordinateurs portables et postes de travail peuvent contenir projets, documents locaux, données de conception, informations clients ou paramètres personnels. La sauvegarde des terminaux protège ces données en cas de perte, vol, panne ou remplacement.

Elle est particulièrement utile pour les équipes à distance. Les employés peuvent conserver des fichiers importants localement, hors de la structure classique du serveur de fichiers.

Cloud et plateformes SaaS

Beaucoup d’organisations utilisent stockage cloud, messagerie, outils collaboratifs et SaaS. Ces plateformes offrent une résilience d’infrastructure, mais les clients peuvent avoir besoin d’une sauvegarde dédiée pour suppressions, erreurs utilisateur, synchronisation de ransomware ou rétention longue durée.

La sauvegarde SaaS doit être examinée attentivement, car disponibilité de plateforme ne signifie pas récupération contrôlée par le client. Il faut comprendre ce que le fournisseur protège et ce qui reste sous responsabilité client.

Machines virtuelles et conteneurs

Les machines virtuelles sont souvent sauvegardées par snapshots image ou agents. Cela permet de restaurer la machine complète ou certains fichiers. Cette approche est courante dans les centres de données et clouds privés.

Les conteneurs nécessitent une approche différente. L’image applicative peut être redéployée facilement, mais volumes persistants, bases, secrets, configuration et métadonnées d’orchestration doivent aussi être protégés.

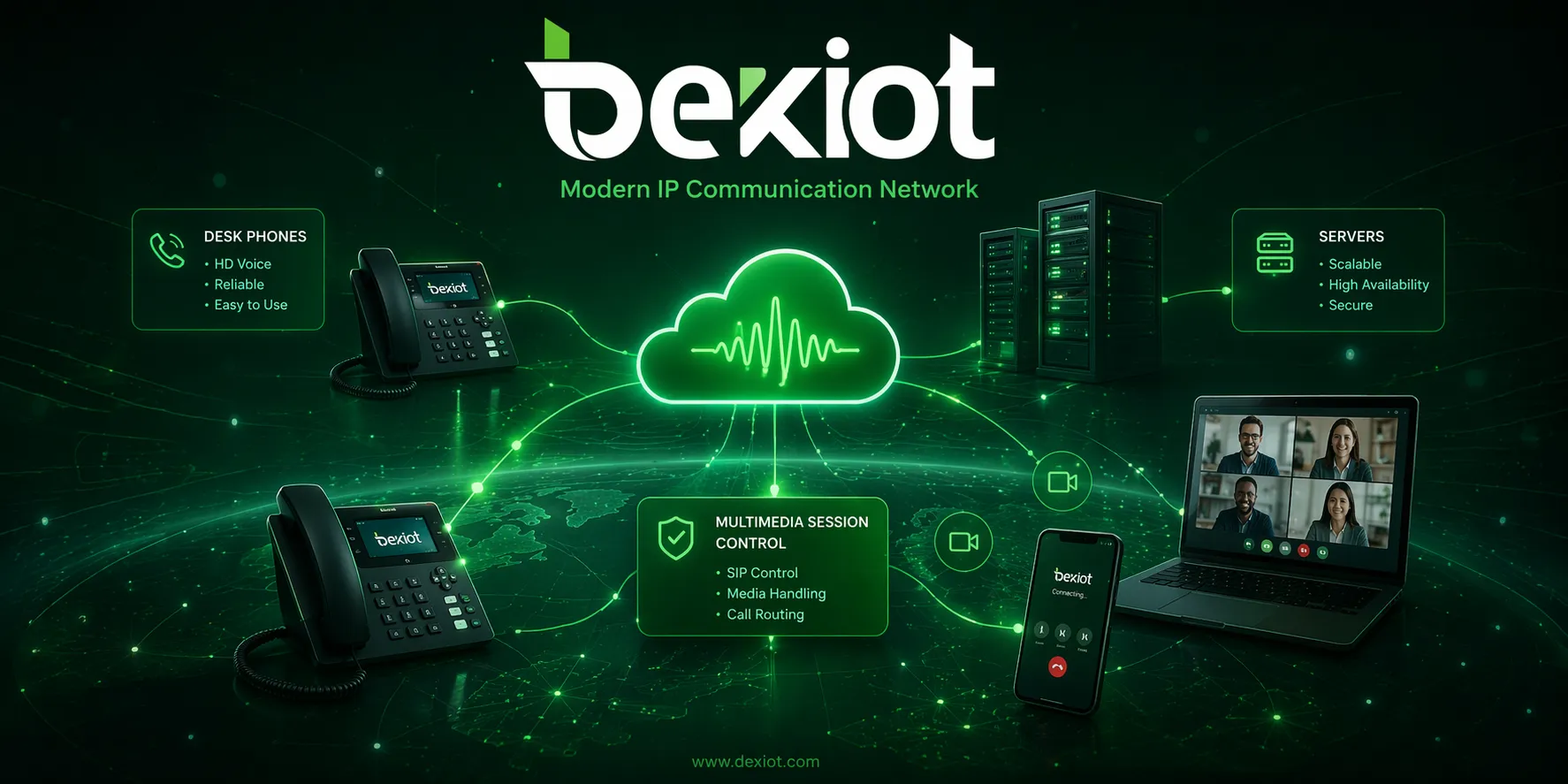

Systèmes industriels, de sécurité et opérationnels

Les systèmes industriels peuvent nécessiter la sauvegarde de serveurs de contrôle, bases SCADA, projets HMI, VMS, bases de contrôle d’accès, configurations d’équipements, fichiers d’ingénierie et journaux d’alarme.

Dans ces environnements, la reprise doit tenir compte des plannings de production, exigences de sécurité, logiciels fournisseurs, licences, compatibilité matérielle et besoins de fonctionnement hors ligne.

Stratégie de sauvegarde et métriques de planification

Une stratégie de sauvegarde doit reposer sur le risque métier, l’importance des données, les attentes de reprise et les dépendances système. Un même calendrier ne convient pas à tous les systèmes.

Objectif de point de reprise

L’objectif de point de reprise, ou RPO, définit la quantité de perte de données acceptable après un incident. Si un système a un RPO d’une heure, les sauvegardes ou la réplication doivent limiter la perte à environ une heure.

Un RPO plus faible exige souvent des sauvegardes plus fréquentes, une protection continue ou une réplication. La bonne cible dépend de la vitesse de changement des données et de la tolérance de l’organisation.

Objectif de temps de reprise

L’objectif de temps de reprise, ou RTO, définit la rapidité avec laquelle un système doit être restauré après une panne. Certains systèmes tolèrent une journée, tandis que des plateformes clients ou opérations critiques exigent beaucoup plus rapide.

Le RTO influence l’architecture. Pour une reprise rapide, il peut falloir une sauvegarde locale, des systèmes de secours, une restauration par image ou une plateforme de reprise après sinistre.

Politique de rétention

La politique de rétention définit la durée de conservation des copies. Une rétention courte économise du stockage, mais protège mal contre les corruptions découvertes tardivement. Une rétention longue soutient conformité et enquête, mais augmente coûts et gestion.

Une approche courante garde des sauvegardes récentes fréquentes et moins de copies anciennes : quotidiennes pendant des semaines, hebdomadaires pendant des mois et mensuelles pour le long terme.

La règle de sauvegarde 3-2-1

La règle 3-2-1 est un principe largement utilisé. Elle recommande de conserver au moins trois copies des données, sur deux types de supports différents, avec une copie hors site.

Beaucoup de stratégies modernes ajoutent des copies immuables ou hors ligne, ce qui renforce la protection contre rançongiciels et attaques destructrices.

Risques et erreurs fréquents

Les échecs de sauvegarde apparaissent souvent seulement lorsqu’une récupération urgente est nécessaire. De nombreuses organisations se croient protégées jusqu’à découvrir que la sauvegarde est incomplète, obsolète, corrompue, inaccessible ou trop lente.

Sauvegarder les mauvaises données

Un système peut exécuter des tâches avec succès tout en manquant des données importantes. Cela arrive lorsque des fichiers sont hors des dossiers protégés, de nouvelles applications ne sont pas ajoutées au périmètre ou des fichiers de configuration sont exclus.

Une revue régulière du périmètre évite ce problème. Les utilisateurs métiers et propriétaires de systèmes doivent confirmer que les informations critiques sont bien incluses.

Ne jamais tester la restauration

Une sauvegarde jamais restaurée est une hypothèse, pas une ressource prouvée. Les tests confirment que les données peuvent être récupérées et que la procédure est comprise.

Les tests doivent couvrir plusieurs scénarios : restaurer un fichier, une boîte mail, une base, une machine virtuelle et, si nécessaire, un environnement applicatif complet.

Sécurité de sauvegarde faible

Les dépôts de sauvegarde contiennent souvent des données sensibles. S’ils ne sont pas sécurisés, des attaquants peuvent voler, supprimer ou chiffrer les copies. Une sécurité faible transforme l’outil de reprise en point de risque.

L’accès doit être contrôlé par authentification forte, permissions minimales, chiffrement, surveillance et séparation des comptes utilisateurs ordinaires.

Ignorer la vitesse de restauration

Certaines organisations surveillent la réussite des tâches sans mesurer la durée de reprise. De grosses sauvegardes cloud, des réseaux lents ou des archives mal indexées peuvent prendre bien plus de temps que prévu.

La vitesse doit être mesurée pendant les tests. Cela montre si le plan répond aux besoins réels de reprise métier.

Bonnes pratiques pour une sauvegarde fiable

Un plan fiable combine automatisation, sécurité, vérification, documentation et tests réguliers. Il doit évoluer avec les systèmes, le volume de données, les menaces et les exigences métier.

Classer les données par importance

Toutes les données n’ont pas la même valeur. Bases critiques, données financières, clients, systèmes opérationnels et dossiers légaux nécessitent souvent plus de protection que des fichiers temporaires.

La classification aide à décider fréquence, rétention, chiffrement, emplacement de stockage et priorité de restauration, tout en évitant les coûts inutiles pour les données de faible valeur.

Automatiser les tâches

La sauvegarde manuelle est peu fiable pour les opérations continues. Les calendriers automatisés assurent l’exécution régulière. Des alertes doivent prévenir en cas d’échec, de stockage plein ou de dépassement de fenêtre.

L’automatisation doit inclure la supervision. Un échec silencieux peut être plus dangereux qu’aucun plan, car les équipes pensent être protégées alors qu’elles ne le sont pas.

Protéger les copies

Les copies doivent être protégées contre suppression, chiffrement, vol et modification non autorisée. Chiffrement, stockage immuable, copies hors ligne, accès par rôle et comptes administrateur séparés renforcent la protection.

Pour résister au rançongiciel, au moins une copie doit être isolée de l’accès de production normal, afin de réduire le risque qu’un malware touche toutes les copies en même temps.

Documenter les procédures

Les procédures de récupération doivent être clairement documentées : emplacements de sauvegarde, étapes de restauration, rôles, dépendances, mots de passe ou clés, ordre applicatif et validations.

En urgence, les équipes n’ont pas toujours le temps de comprendre le système. Une documentation claire accélère la reprise et réduit les erreurs.

FAQ

Les données SaaS doivent-elles être sauvegardées séparément ?

Dans de nombreux cas, oui. Les fournisseurs SaaS protègent souvent la disponibilité de la plateforme, mais la récupération contrôlée par le client pour utilisateurs supprimés, fichiers écrasés, contenu synchronisé par ransomware ou rétention longue durée peut nécessiter un plan dédié.

À quelle fréquence réaliser des exercices de restauration ?

Les systèmes critiques doivent être testés plus souvent que les systèmes à faible risque. Une approche pratique consiste à tester les scénarios clés après de grands changements et selon un calendrier, par exemple chaque trimestre ou semestre.

Qui doit être responsable de la politique de sauvegarde ?

La politique ne doit pas relever uniquement de l’IT. L’IT gère la plateforme, mais les métiers, la conformité, la sécurité et les responsables de service doivent définir importance, rétention et priorités de reprise.

Que se passe-t-il si les clés de chiffrement sont perdues ?

Si les clés sont perdues sans méthode de récupération, les données sauvegardées peuvent devenir illisibles. La gestion des clés doit être documentée, contrôlée, sauvegardée de manière sûre et testée dans le plan de reprise.

Les ordinateurs portables des employés doivent-ils être inclus ?

Oui, si des données métier sont stockées localement. Télétravail, déplacements, vol, panne matérielle et suppression accidentelle peuvent affecter les terminaux. La sauvegarde endpoint ou la synchronisation cloud obligatoire réduit ce risque.

Que faire avant de supprimer d’anciennes sauvegardes ?

Avant suppression, confirmez rétention, contraintes juridiques, besoins d’audit, état des enquêtes et attentes de récupération. La suppression doit être contrôlée, journalisée et alignée sur la politique.