Une alarme de défaut est un signal d’avertissement généré lorsque des équipements, logiciels, systèmes de communication, capteurs, dispositifs d’alimentation, machines industrielles, terminaux de sécurité ou plateformes d’infrastructure détectent une condition anormale. Elle aide les opérateurs à identifier les pannes, répondre rapidement, réduire les arrêts et empêcher de petits problèmes techniques de devenir des risques opérationnels plus importants.

Une alarme de défaut n’est pas seulement un message d’avertissement. C’est le point de départ d’un flux de réponse qui relie détection, notification, vérification, dispatching, maintenance et rétablissement.

Signification de base et rôle dans le système

Une alarme de défaut indique qu’un appareil, un circuit, un service, un capteur ou un composant système ne fonctionne pas comme prévu. Le défaut peut concerner une perte d’alimentation, une déconnexion réseau, une panne d’équipement, une interruption de signal, une température anormale, une batterie faible, une erreur de capteur, un délai de communication dépassé, un dommage matériel, une exception logicielle ou un état de fonctionnement non sûr.

Dans les systèmes modernes, les alarmes de défaut sont généralement envoyées vers une plateforme de supervision, une salle de contrôle, un tableau de maintenance, un centre de dispatching, une application mobile ou un système de notification. L’objectif est de rendre les conditions anormales visibles et exploitables afin que l’équipe responsable puisse intervenir avant que la qualité de service ou la sécurité ne soit gravement touchée.

Alarme de défaut et notification générale

Une notification générale peut fournir des informations courantes, comme des mises à jour d’état, des rappels ou des messages opérationnels. Une alarme de défaut est plus précise, car elle signale une condition anormale nécessitant attention, vérification ou action corrective.

Par exemple, « appareil en ligne » est une notification d’état, tandis que « appareil hors ligne », « panne d’alimentation », « communication perdue » ou « défaut de capteur » sont des alarmes de défaut. Le niveau d’alarme, le temps de réponse et la règle d’escalade doivent correspondre à la gravité du problème.

Pourquoi c’est important au quotidien

Sans alarmes de défaut, les équipes de maintenance ne découvrent parfois les pannes qu’après une plainte utilisateur, l’arrêt d’un équipement, une interruption de production ou l’apparition d’un risque de sécurité. Cette approche réactive augmente les temps d’arrêt et rend le diagnostic plus difficile.

Avec des alarmes correctement configurées, les opérateurs peuvent détecter les problèmes plus tôt. Un équipement réseau peut signaler une rupture de lien, un module d’alimentation une tension anormale, un terminal d’urgence un état hors ligne et un capteur des données invalides avant que tout le système ne devienne indisponible.

Fonctionnement de la détection des alarmes de défaut

La détection commence généralement par une supervision continue. Le système vérifie les paramètres de fonctionnement, l’état de l’appareil, l’état de communication, l’alimentation, les données environnementales, les journaux logiciels ou le retour des capteurs. Lorsqu’une valeur surveillée dépasse un seuil défini ou qu’un signal requis disparaît, une alarme est générée.

La méthode dépend du type de système. Les équipements industriels peuvent utiliser des capteurs et signaux PLC. Les systèmes informatiques peuvent utiliser des journaux et contrôles de santé. Les systèmes de communication peuvent utiliser l’état d’enregistrement, les messages de heartbeat, la perte de paquets et l’interrogation d’appareils. Les dispositifs de sécurité peuvent utiliser des entrées contact sec, des contacts anti-sabotage, l’état de batterie ou la supervision réseau.

Détection basée sur des seuils

La détection par seuils utilise des limites prédéfinies. Si la température dépasse un niveau sûr, si la tension descend sous la plage autorisée, si l’usage du stockage devient trop élevé ou si la puissance du signal devient trop faible, le système déclenche une alarme de défaut.

Cette méthode est simple à comprendre et largement utilisée. Toutefois, les seuils doivent être réglés avec soin. Trop sensibles, ils provoquent des fausses alarmes fréquentes ; trop larges, ils peuvent manquer les premiers signes d’alerte.

Détection basée sur l’état

La détection basée sur l’état vérifie si un appareil ou service se trouve dans l’état attendu : en ligne ou hors ligne, normal ou en défaut, enregistré ou non enregistré, ouvert ou fermé, actif ou inactif, chargé ou batterie faible.

Cette méthode est courante dans les plateformes de communication, le contrôle d’accès, la supervision électrique, l’automatisation du bâtiment et les terminaux d’appel d’urgence. Un appareil qui cesse de signaler son état peut déclencher une alarme hors ligne ou de défaut de communication.

Détection basée sur les événements

La détection événementielle réagit à des événements système précis, comme un échec de redémarrage, une erreur de module, une déconnexion de capteur, un sabotage de porte, une coupure de ligne, un déclenchement par surintensité, un crash logiciel, un échec de connexion ou une modification de configuration anormale.

Les alarmes événementielles sont utiles car elles donnent souvent plus de détails que les simples alarmes de seuil. Elles aident les techniciens à comprendre non seulement qu’un problème existe, mais aussi quel type de défaut s’est produit.

Principales fonctions d’un système d’alarme de défaut

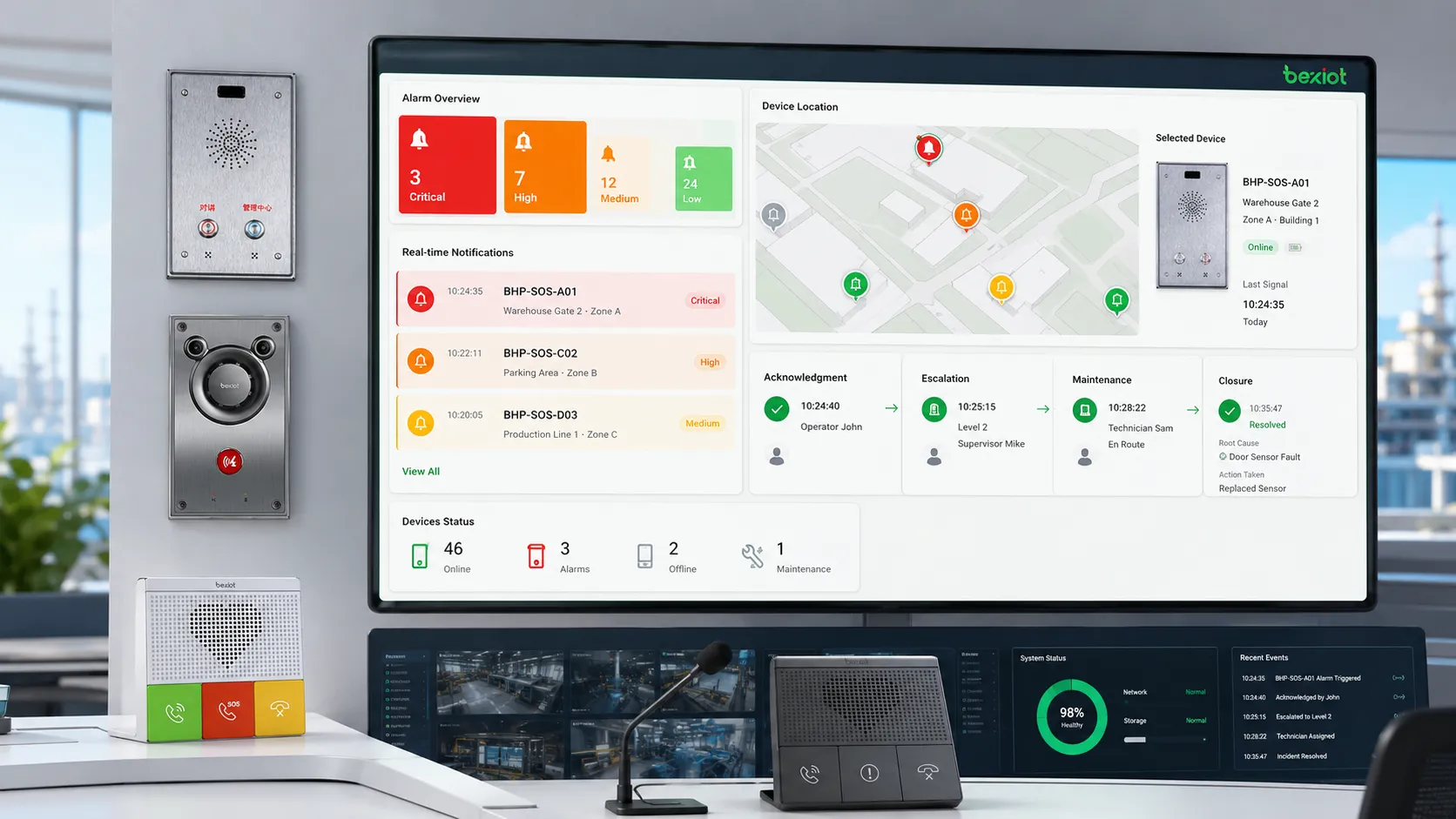

Un système utile ne doit pas seulement afficher des avertissements. Il doit classer les alarmes, identifier les emplacements, filtrer les événements répétés, gérer l’escalade, enregistrer les actions de réponse et aider les équipes à clôturer le défaut après réparation.

Classification des alarmes

Les alarmes sont souvent classées par gravité, type de système, emplacement, appareil source ou catégorie de défaut. Les niveaux courants comprennent information, avertissement, mineur, majeur et critique. La classification aide les opérateurs à décider quelle alarme traiter en priorité.

Par exemple, un rappel de maintenance peu prioritaire ne doit pas recevoir la même réponse qu’une panne critique de communication dans un système d’appel d’urgence. Une classification claire évite la surcharge d’alarmes et améliore l’efficacité de réponse.

Notification en temps réel

La notification en temps réel permet d’envoyer immédiatement les alarmes aux bonnes personnes ou plateformes. Les méthodes peuvent inclure fenêtres sur tableau de bord, e-mails, SMS, alertes mobiles, appels vocaux, liaison avec la sonorisation ou événements du système de dispatching.

Les règles doivent correspondre aux astreintes et responsabilités. Une panne électrique peut aller aux ingénieurs de site, une panne réseau à l’équipe IT et un défaut de terminal d’urgence à la sécurité ou à la salle de contrôle.

Identification de l’emplacement et de l’appareil

Une alarme doit identifier clairement l’endroit du problème. Les informations utiles incluent nom de l’appareil, ID, salle, étage, bâtiment, zone, site, position cartographique, catégorie système et horodatage.

Sans localisation, les techniciens peuvent perdre beaucoup de temps à chercher l’équipement concerné. Dans les grands campus, parcs industriels, tunnels, hôpitaux, gares et sites publics, une localisation précise est indispensable.

Acquittement et clôture des alarmes

L’acquittement confirme qu’un opérateur a vu l’alarme et prend en charge le suivi. La clôture confirme que le défaut a été réparé, vérifié ou résolu d’une autre manière.

Ce flux évite que les alarmes soient ignorées. Il crée aussi une trace indiquant quand le défaut s’est produit, qui l’a traité, quelle action a été menée et quand le système est revenu à la normale.

Escalade et contrôle des alarmes répétées

Si une alarme n’est pas traitée dans le délai prévu, le système peut l’escalader vers un superviseur, une autre équipe ou un centre de commandement supérieur. L’escalade est essentielle pour les systèmes critiques où un retard peut créer des risques de sécurité ou de service.

Le contrôle des alarmes répétées est également important. Si un appareil envoie la même alarme en boucle, la plateforme doit regrouper ou supprimer les doublons lorsque c’est approprié. Cela réduit la fatigue d’alarme et garde les opérateurs concentrés sur les événements significatifs.

Valeur pour la fiabilité et la sécurité

Les alarmes créent de la valeur en rendant visibles les problèmes cachés. Elles aident les équipes à passer d’une réparation passive à une supervision et une réponse actives. Bien gérées, les données d’alarme soutiennent la planification de maintenance, l’amélioration de service, la maîtrise des risques et l’optimisation à long terme.

Détection plus rapide des défauts

Les alarmes réduisent le délai entre l’apparition d’une panne et sa découverte. Au lieu d’attendre une inspection manuelle, le système signale automatiquement les conditions anormales.

Une découverte plus rapide réduit les arrêts. Si un appareil est hors ligne, une batterie faible, un service serveur arrêté ou un terminal de communication non enregistré, l’équipe peut agir avant que les utilisateurs ne soient touchés.

Meilleure efficacité de maintenance

Les alarmes fournissent aux équipes de maintenance des informations plus précises. Au lieu de vérifier chaque appareil manuellement, les techniciens peuvent prioriser selon la gravité, l’emplacement et le type de système.

Les historiques aident aussi à repérer les défauts récurrents. Si le même appareil signale souvent une perte réseau ou une panne d’alimentation, la cause peut être le câblage, l’environnement, la configuration ou le vieillissement matériel.

Meilleure maîtrise des risques

Certains défauts créent des risques de sécurité : appareil d’urgence hors ligne, interface incendie défaillante, contrôle d’accès en panne, alimentation anormale, ligne de communication défectueuse ou capteur en défaut en zone dangereuse.

La détection précoce aide à réduire ces risques. Dans les systèmes liés à la sécurité, les alarmes doivent être testées régulièrement et reliées à des procédures de réponse claires.

Visibilité opérationnelle renforcée

Lorsque les alarmes sont collectées sur une plateforme centrale, les responsables voient la santé système sur plusieurs sites, bâtiments, zones ou services. Cela soutient l’allocation de ressources et l’évaluation de performance.

Cette visibilité est très utile pour les grandes organisations à infrastructure distribuée. Elle montre quels systèmes sont stables, quels appareils tombent souvent en panne et où des investissements ou améliorations de maintenance sont nécessaires.

Scénarios d’application courants

Les alarmes de défaut sont utilisées dans de nombreux systèmes, car presque tout environnement technique doit détecter les conditions anormales. La logique varie, mais l’objectif reste le même : identifier rapidement les défauts et guider la réponse.

Automatisation industrielle et équipements de production

Les systèmes industriels utilisent des alarmes pour moteurs, pompes, convoyeurs, capteurs, PLC, variateurs, armoires de contrôle, alimentations, systèmes de température, air comprimé et équipements de production. Les alarmes peuvent indiquer surcharge, surchauffe, pression anormale, capteur déconnecté, arrêt d’urgence ou perte de communication.

En production, elles réduisent les arrêts non planifiés et soutiennent la planification de maintenance. Elles aident aussi les opérateurs à protéger les équipements et éviter des dommages secondaires.

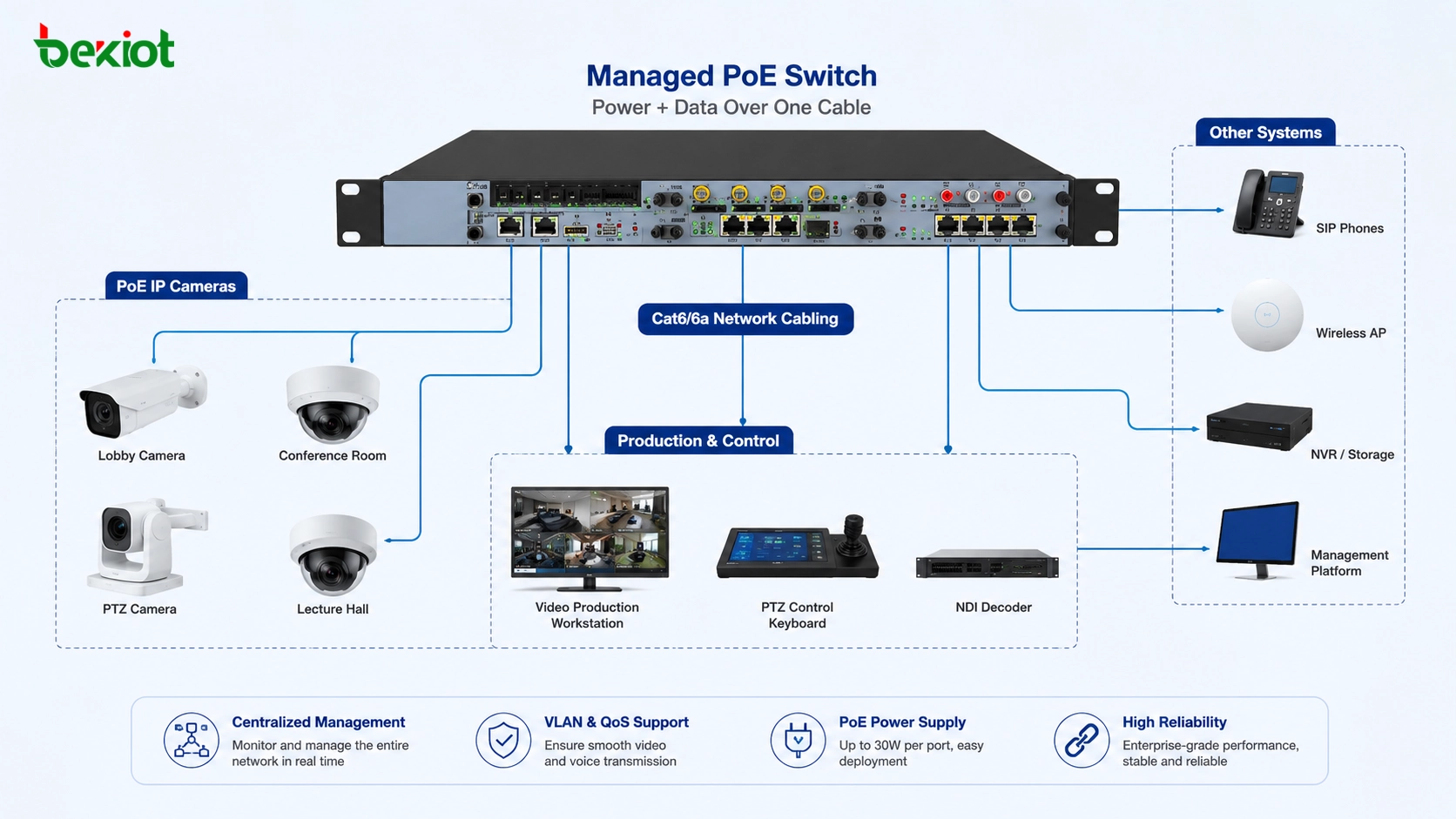

Gestion des bâtiments et installations

Les systèmes de bâtiment utilisent des alarmes pour HVAC, ascenseurs, éclairage, contrôle d’accès, interfaces incendie, détection de fuite d’eau, distribution électrique, UPS, sécurité et plateformes de gestion énergétique.

Les équipes de site s’appuient sur ces alarmes pour garder les bâtiments sûrs et confortables. Une pompe en panne, un contrôleur hors ligne, une température anormale ou une panne électrique peut affecter occupants et continuité si ce n’est pas traité rapidement.

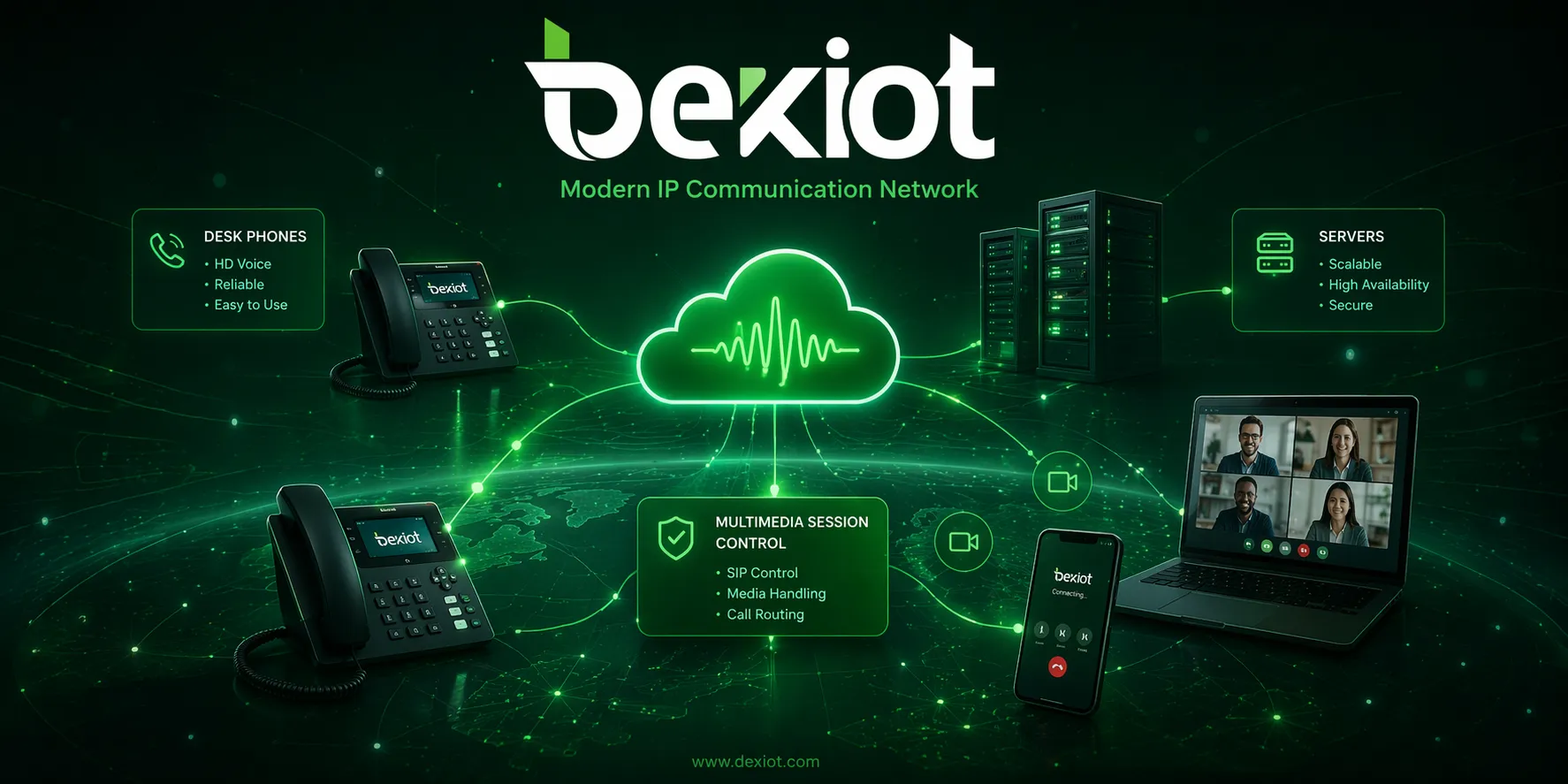

Systèmes de communication et d’urgence

Les systèmes de communication peuvent générer des alarmes pour échec d’enregistrement SIP, coupure réseau, appareil hors ligne, défaut de chemin audio, défaut de trunk, erreur de passerelle, batterie faible ou service serveur anormal.

Pour les points d’appel d’urgence, interphones à bouton d’alarme, terminaux SOS et systèmes publics d’assistance, la santé des appareils est critique. Les solutions Becke Telcom BHP-SOS peuvent être envisagées lorsque déclenchement d’urgence, communication vocale et supervision d’état doivent être intégrés à un flux sécurité ou dispatching.

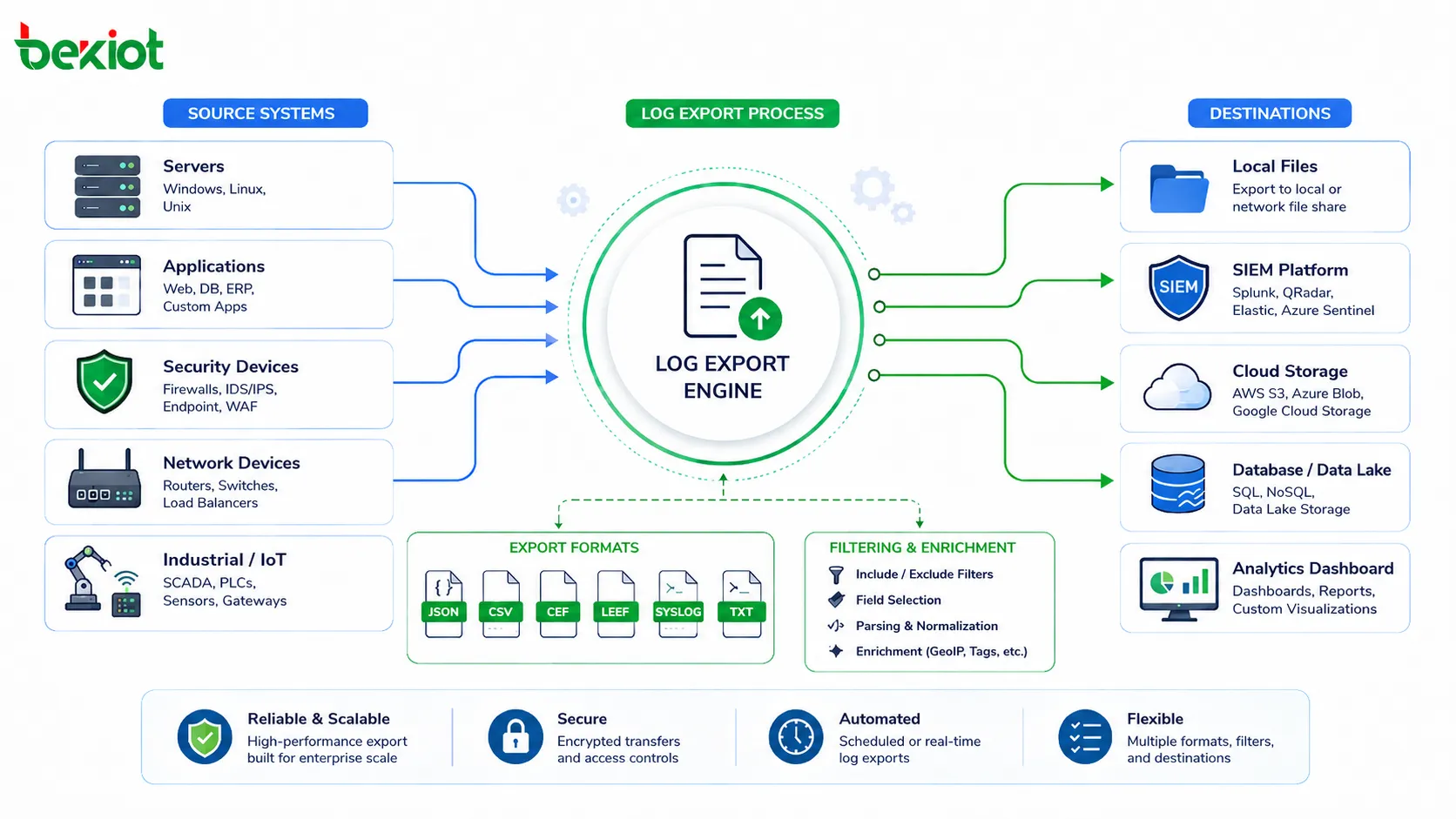

Infrastructure IT et plateformes cloud

Les systèmes IT utilisent des alarmes pour serveurs, stockage, bases de données, machines virtuelles, conteneurs, équipements réseau, pare-feu, applications, API et services cloud. Elles peuvent concerner CPU, mémoire, disque, crash de service, forte latence, perte de paquets ou échec de sauvegarde.

Dans les services numériques, une alarme aide les équipes à répondre avant que les utilisateurs ne rencontrent de graves problèmes. La supervision et l’alerte sont au cœur des opérations IT, du DevOps et de l’ingénierie de fiabilité de site.

Énergie et services publics

Les systèmes d’énergie utilisent des alarmes pour postes électriques, transformateurs, onduleurs, batteries, générateurs, armoires de distribution, compteurs, équipements solaires et stockage d’énergie.

Ces alarmes soutiennent l’exploitation sûre et continue. Tension anormale, surcharge, défaut d’isolation, problème de terre, échec de communication ou alerte batterie peuvent exiger une réponse technique immédiate.

Intégration avec les flux de réponse

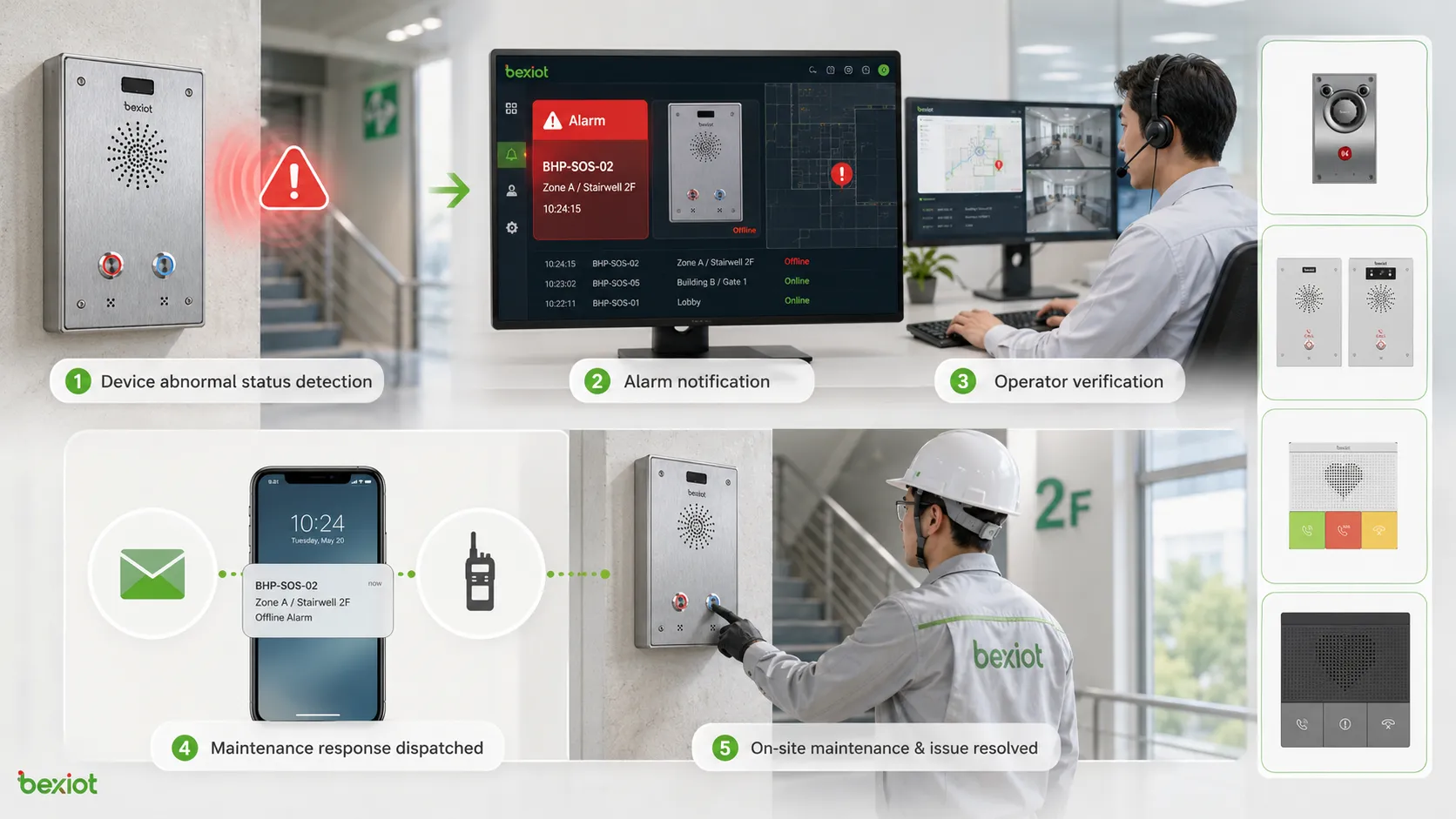

Une alarme devient plus utile lorsqu’elle est connectée à un flux de réponse. Ce flux doit définir qui reçoit l’alarme, comment elle est vérifiée, quelle action est requise, quand l’escalader et comment la clôturer.

Vérification par l’opérateur

Après l’apparition d’une alarme, l’opérateur doit vérifier si elle est réelle, répétée, temporaire ou déjà en maintenance. La vérification peut inclure l’état de l’appareil, les caméras, l’appel du personnel terrain, les journaux ou le test du service affecté.

La vérification évite les interventions inutiles. Elle aide aussi à ne pas ignorer de vrais défauts qui semblent mineurs au départ mais peuvent devenir plus graves.

Dispatching de maintenance

Une fois le défaut confirmé, le système peut créer une tâche de maintenance ou envoyer un technicien. La tâche doit inclure type d’alarme, emplacement, ID d’appareil, heure, gravité et étapes de diagnostic suggérées si disponibles.

Pour les grands sites, le dispatching cartographique et les fiches de localisation réduisent le temps de réponse. Les techniciens doivent trouver rapidement l’équipement concerné et confirmer le résultat de la réparation.

Lien avec les outils de communication

Les alarmes peuvent déclencher des appels vocaux, SMS, notifications mobiles, appels interphone, dispatch radio ou annonces de sonorisation. Le type de notification doit correspondre à la gravité et au public visé.

Par exemple, un défaut non critique peut prévenir uniquement la maintenance, tandis qu’une alarme critique de terminal d’urgence hors ligne peut prévenir à la fois la salle de contrôle et le superviseur d’astreinte.

Critères de choix d’un système d’alarme de défaut

Choisir un système exige de comprendre les appareils, les risques, les équipes de réponse et les besoins d’intégration. Un site simple peut n’avoir besoin que d’indicateurs locaux, alors qu’une grande installation peut nécessiter supervision centralisée et escalade automatique.

| Critère de choix | Pourquoi c’est important | À vérifier |

|---|---|---|

| Source d’alarme | Détermine ce qui peut être surveillé | Appareils, capteurs, systèmes, contacts, état réseau, journaux logiciels |

| Classification de gravité | Aide à prioriser la réponse | Niveaux critique, majeur, mineur, avertissement, information |

| Méthode de notification | Assure que les alarmes atteignent les bonnes personnes | Tableau de bord, SMS, e-mail, push mobile, appel vocal, lien dispatch |

| Précision de localisation | Réduit le temps d’intervention terrain | ID appareil, zone, salle, point carte, étage, nom du site |

| Historique d’événements | Soutient maintenance et revue | Heure, acquittement, action, clôture, récurrence |

| Capacité d’intégration | Relie les alarmes aux vrais flux | API, entrée contact sec, SNMP, Modbus, BACnet, SIP, webhook, liaison plateforme |

Adapter la méthode d’alarme à l’appareil

Les appareils signalent les défauts de différentes façons. Certains utilisent des sorties contact sec, d’autres des protocoles réseau, des API logicielles ou seulement des voyants locaux. Le système de supervision doit prendre en charge le type de signal requis.

Si le système ne lit pas correctement le signal de défaut, l’alarme peut ne pas parvenir aux opérateurs. La compatibilité doit être vérifiée lors de la conception et de la mise en service.

Concevoir selon la capacité réelle de réponse

Le système doit correspondre à la capacité réelle de l’organisation. Trop d’alarmes à faible valeur envoyées à trop de personnes finissent par être ignorées. Des alarmes critiques non escaladées rapidement retardent la réponse.

Le meilleur design sépare les événements urgents des avertissements courants et fournit une règle de réponse adaptée à chaque type.

Prévoir l’expansion future

À mesure que les sites grandissent, davantage d’appareils et systèmes doivent être surveillés. La plateforme doit supporter de nouveaux points, types d’appareils, sites distants, rôles utilisateurs, rapports et intégrations.

L’expansion est plus simple lorsque les noms d’alarmes, ID d’appareils, zones et catégories sont planifiés clairement dès le départ.

Conseils de maintenance pour des alarmes fiables

Les systèmes d’alarme ont aussi besoin de maintenance. Si les règles sont obsolètes, les noms d’appareils incorrects, les liens de communication en panne ou les contacts de notification invalides, le système risque de ne pas soutenir la réponse au moment critique.

Tester régulièrement les chemins d’alarme

Les tests doivent confirmer que l’appareil génère l’alarme, que la plateforme la reçoit, que l’emplacement est correct et que la notification arrive à la bonne personne. Ils doivent couvrir le déclenchement normal et le retour à la normale.

Les alarmes critiques doivent être testées plus souvent. Les enregistrements doivent inclure heure, appareil, type d’alarme, résultat, réponse opérateur et action corrective.

Revoir les seuils d’alarme

Les seuils peuvent devoir être ajustés après vieillissement des équipements, changement d’environnement, extension du système ou expérience opérationnelle. Trop de fausses alarmes indiquent des seuils trop sensibles ; des alertes manquées indiquent des seuils trop larges.

La revue doit reposer sur des données réelles, pas sur des suppositions. Les tendances historiques aident à affiner les réglages.

Maintenir les fiches appareils à jour

Noms, emplacements, contacts, adresses IP, versions firmware et responsables système doivent être mis à jour lorsque l’équipement est déplacé, remplacé ou reconfiguré.

Des fiches obsolètes ralentissent la maintenance. Si une alarme affiche un mauvais emplacement ou un ancien nom, les techniciens peuvent contrôler le mauvais appareil.

Analyser les défauts répétés

Les alarmes répétées ne doivent pas être traitées comme des événements isolés. Si un appareil, câble, alimentation, segment réseau ou capteur signale souvent des défauts, la cause racine doit être recherchée.

Les alarmes récurrentes peuvent indiquer mauvaise installation, alimentation instable, stress environnemental, matériel vieillissant, couverture réseau faible ou configuration incorrecte. L’analyse de cause racine réduit les futures alarmes et améliore la fiabilité.

Erreurs courantes à éviter

Une erreur fréquente consiste à activer trop d’alarmes sans classification. Cela crée une fatigue d’alarme, surcharge les opérateurs et peut faire manquer des événements critiques. Les règles doivent être utiles et priorisées.

Une autre erreur est d’ignorer la clôture. Si les alarmes restent ouvertes après réparation, les opérateurs ne savent pas si le système est encore en défaut ou si l’enregistrement n’a pas été mis à jour. La clôture est nécessaire à la traçabilité.

Une troisième erreur est de considérer les alarmes comme une information de maintenance seulement. Certaines affectent la sûreté, la sécurité, le service client et la continuité d’activité. Leur flux de réponse doit refléter leur impact réel.

FAQ

Qu’est-ce qu’une alarme de défaut ?

Une alarme de défaut est un avertissement généré lorsqu’un appareil, système, capteur, circuit, service logiciel ou lien de communication détecte une condition anormale. Elle aide les opérateurs à identifier et traiter les pannes ou risques.

Quelle différence entre une alarme de défaut et une notification d’événement ?

Une notification d’événement peut signaler une activité normale ou anormale. Une alarme de défaut indique précisément que quelque chose ne va pas ou sort de l’état attendu et peut nécessiter une action corrective.

Où utilise-t-on couramment les alarmes de défaut ?

Elles sont utilisées dans l’automatisation industrielle, la gestion de bâtiments, les systèmes de communication, terminaux d’urgence, infrastructures IT, énergie, plateformes de sécurité, distribution électrique et supervision des installations.

Quelles informations une alarme doit-elle inclure ?

Une alarme utile doit inclure type, gravité, heure, nom d’appareil, emplacement, catégorie système, état actuel, action suggérée si disponible et enregistrement d’acquittement ou de clôture.

Comment réduire les fausses alarmes ?

On peut les réduire par des seuils adaptés, le filtrage des doublons, de meilleurs capteurs, la maintenance des appareils, la vérification des liens de communication, une logique de temporisation lorsque nécessaire et l’analyse des historiques.

Les interphones à bouton d’alarme BHP-SOS peuvent-ils soutenir des flux d’alarme de défaut ?

Oui. Les interphones Becke Telcom BHP-SOS peuvent être envisagés pour les projets nécessitant déclenchement d’urgence, communication vocale, supervision d’état d’appareil et liaison avec des plateformes de sécurité ou dispatching. La configuration finale doit correspondre à la méthode de supervision et à la procédure de réponse du site.