Une politique de mots de passe est un ensemble de règles, de contrôles et de procédures qui définit la façon dont les mots de passe sont créés, utilisés, stockés, modifiés, protégés et surveillés au sein d'une organisation ou d'un système numérique. Elle garantit que les comptes utilisateur, les comptes administrateur, les comptes de service, les applications, les équipements et les plateformes cloud respectent des exigences de sécurité cohérentes.

Les mots de passe restent l'un des moyens d'authentification les plus répandus dans les systèmes métier, les sites web, les services cloud, les messageries, les VPN, les bases de données, les outils de communication et les applications d'entreprise. Parce qu'ils peuvent être devinés, réutilisés, dérobés, hameçonnés, divulgués ou cassés, les organisations ont besoin d'une politique claire pour limiter les compromissions de comptes et renforcer la sécurité des identités.

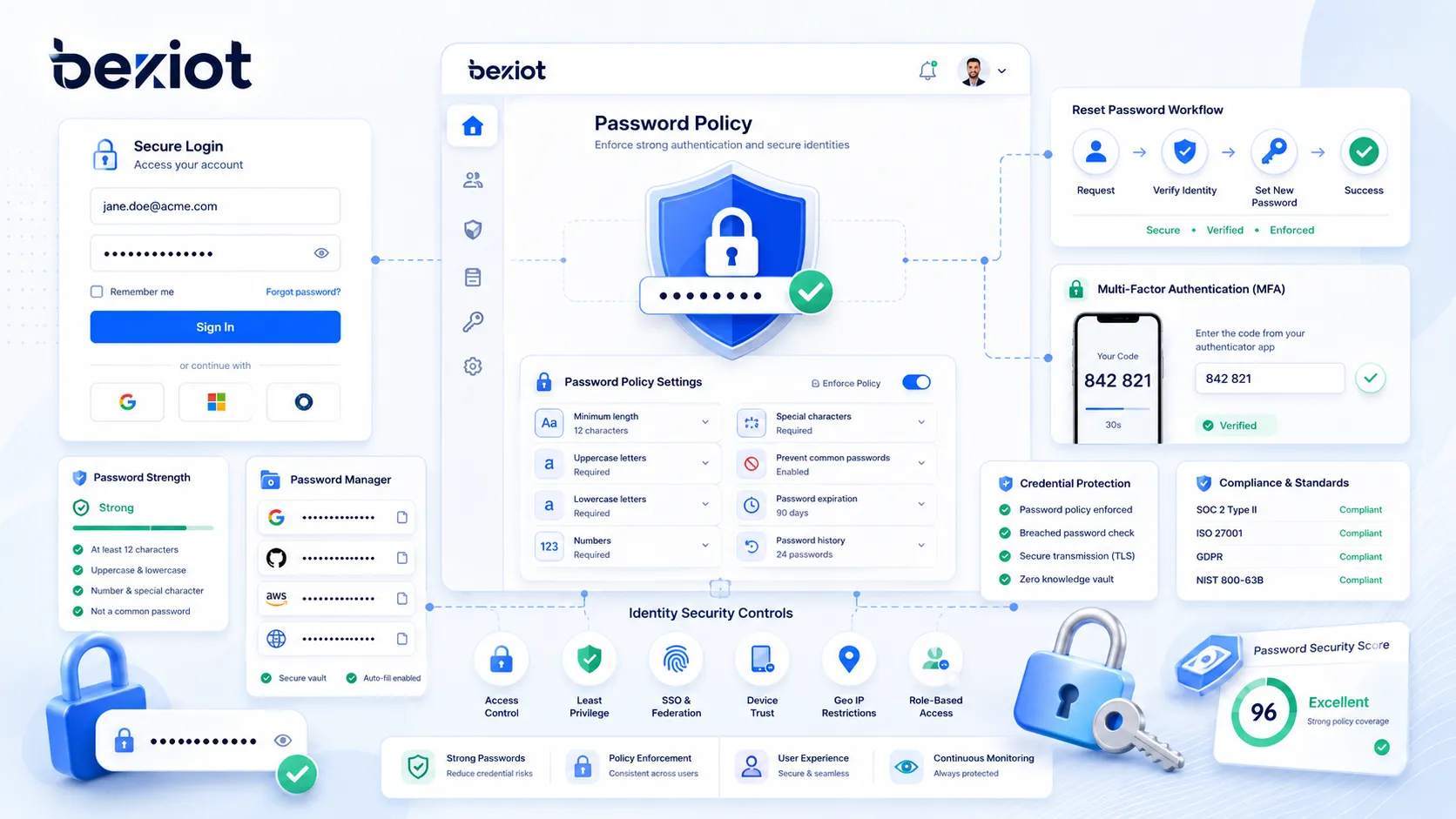

Une politique de mots de passe moderne ne se limite pas à imposer majuscules, chiffres et caractères spéciaux. Elle doit aussi prendre en compte la longueur, le réemploi, les mots de passe compromis connus, l'authentification multifacteur, le verrouillage de compte, la limitation de débit, les gestionnaires de mots de passe, le stockage sécurisé, les procédures de réinitialisation, les comptes à privilèges, les traces d'audit et la sensibilisation des utilisateurs. L'objectif est de trouver un équilibre réaliste entre sécurité, utilisabilité et fiabilité opérationnelle.

Qu'est-ce qu'une politique de mots de passe ?

Définition et sens premier

Une politique de mots de passe est un ensemble documenté de règles appliquées techniquement pour protéger les comptes et les systèmes. Elle peut concerner les employés, les administrateurs, les prestataires, les clients, les partenaires, les comptes de service, les API, les accès distants et les utilisateurs à privilèges. La politique précise ce qui est acceptable lors de la création, la modification, la réinitialisation, le stockage ou l'utilisation d'un mot de passe à des fins d'authentification.

Le sens premier d'une politique de mots de passe est la maîtrise de la sécurité des mots de passe. Plutôt que de laisser chaque utilisateur ou propriétaire de système choisir ses propres pratiques, l'organisation établit un standard commun. Ce standard contribue à réduire les mots de passe faibles, le réemploi de justificatifs, le partage incontrôlé de mots de passe et les pratiques d'accès hétérogènes.

Une politique de mots de passe peut être mise en œuvre via des plateformes d'identité, des services d'annuaire, des systèmes d'exploitation, des outils d'authentification cloud, des portails d'administration SaaS, des gestionnaires de mots de passe, des systèmes de gestion des accès à privilèges et des paramètres de sécurité au niveau des applications.

Une politique de mots de passe fait passer la sécurité des mots de passe du simple réflexe personnel à un standard de contrôle d'accès couvrant toute l'organisation.

Pourquoi les politiques de mots de passe sont essentielles

Les politiques de mots de passe sont capitales parce que les mots de passe compromis constituent une voie d'entrée fréquente vers les systèmes. Les attaquants peuvent recourir à l'hameçonnage, au bourrage de justificatifs, aux attaques par force brute, à la vaporisation de mots de passe, aux logiciels malveillants, à l'ingénierie sociale ou aux bases de mots de passe divulguées pour obtenir un accès. Lorsque les utilisateurs choisissent des mots de passe courts, réutilisés, prévisibles ou trop courants, le risque augmente.

Une politique claire contribue à réduire ce risque en imposant des exigences minimales et en encourageant de meilleurs comportements d'authentification. Elle aide également les administrateurs à gérer la sécurité des comptes à travers une multitude de systèmes, d'utilisateurs et de départements. Sans politique, les pratiques de mots de passe deviennent hétérogènes et difficiles à auditer.

Les politiques de mots de passe soutiennent aussi la conformité, la réponse aux incidents et la gouvernance. Elles aident les organisations à démontrer que la sécurité des comptes est maîtrisée, que les accès sont contrôlés et que les justificatifs compromis peuvent être traités via un processus défini.

Fonctionnement d'une politique de mots de passe

Règles de création des mots de passe

Les règles de création définissent ce que les utilisateurs doivent respecter lors du choix d'un nouveau mot de passe. Elles peuvent inclure une longueur minimale, la prise en charge de grandes longueurs, le blocage des mots de passe trop courants, l'interdiction d'utiliser des informations personnelles et la limitation du réemploi. Les politiques modernes mettent souvent l'accent sur des mots de passe longs ou des phrases de passe plutôt que sur le simple mélange de caractères complexes.

Une bonne règle de création doit aider les utilisateurs à choisir des mots de passe plus robustes sans rendre le processus inutilement frustrant. Si les règles sont trop compliquées, les utilisateurs risquent d'adopter des schémas prévisibles, comme ajouter « 123! » à la fin d'un mot, noter leurs mots de passe sans précaution ou réutiliser des mots de passe similaires d'un système à l'autre.

Les politiques efficaces expliquent clairement les exigences dès l'écran de création du mot de passe. L'utilisateur doit comprendre pourquoi un mot de passe est rejeté et comment en choisir un meilleur.

Vérification du mot de passe

Lorsqu'un utilisateur se connecte, le système vérifie le mot de passe soumis par rapport à l'enregistrement stocké. Un système sécurisé ne doit jamais conserver le mot de passe en clair. À la place, il stocke une empreinte protégée du mot de passe, obtenue par une fonction de hachage robuste avec un salage approprié et un coût de calcul suffisant.

Au moment de la connexion, le système applique le même calcul protégé au mot de passe saisi et compare le résultat avec la valeur stockée. Si les deux correspondent, l'utilisateur peut poursuivre, sous réserve d'autres contrôles comme l'authentification multifacteur ou des règles d'accès conditionnel.

La vérification doit également intégrer des protections contre les tentatives de devinette répétées. La limitation de débit, les règles de verrouillage, les délais progressifs, la détection de robots et la surveillance contribuent à réduire les attaques automatisées.

Changement et réinitialisation du mot de passe

Les processus de changement et de réinitialisation définissent la façon dont les utilisateurs mettent à jour leur mot de passe. Un utilisateur peut changer son mot de passe volontairement, ou l'organisation peut l'exiger lorsqu'il existe des preuves de compromission, une activité suspecte, une prise de contrôle du compte, une action administrative ou une demande de l'utilisateur.

Le processus de réinitialisation doit être sûr car les attaquants ciblent souvent ces mécanismes. Si un lien de réinitialisation, une procédure d'assistance ou une question de récupération est faible, l'attaquant peut contourner le mot de passe lui-même. Des processus de réinitialisation robustes peuvent inclure une vérification par e-mail, l'authentification multifacteur, un contrôle d'identité, des liens à durée limitée, une approbation du support ou une récupération en libre-service sécurisée.

Les changements de mot de passe doivent, lorsque cela est pertinent, invalider les sessions existantes, notamment après une compromission. Cela empêche un attaquant de rester connecté une fois le mot de passe modifié.

Surveillance et application

Une politique de mots de passe donne les meilleurs résultats lorsqu'elle est appliquée techniquement et surveillée en continu. Les paramètres de la politique peuvent bloquer les mots de passe faibles, empêcher le réemploi, exiger l'authentification multifacteur, journaliser les échecs, alerter en cas de comportement suspect et empêcher les utilisateurs de choisir des justificatifs compromis.

La surveillance peut porter sur les tendances d'échecs de connexion, les indicateurs de vaporisation de mots de passe, les déplacements impossibles, les emplacements de connexion inhabituels, les pics de réinitialisation, les modifications de comptes à privilèges et la détection de justificatifs compromis. Ces signaux aident les équipes de sécurité à identifier les attaques avant qu'elles ne deviennent des incidents graves.

L'application doit être cohérente sur tous les systèmes majeurs. Une politique de mots de passe stricte pour une application ne protège pas l'organisation si un autre système critique autorise des mots de passe faibles ou réutilisés.

Principales caractéristiques d'une politique de mots de passe

Longueur minimale du mot de passe

La longueur minimale est l'un des réglages les plus importants d'une politique de mots de passe. Les mots de passe longs sont généralement plus difficiles à deviner ou à casser que les mots de passe courts, surtout lorsqu'ils sont uniques et ne reposent pas sur des mots courants ou des motifs prévisibles.

De nombreux référentiels de sécurité modernes encouragent les mots de passe longs ou les phrases de passe, car ils peuvent être à la fois plus robustes et plus faciles à retenir. Une phrase de passe composée de plusieurs mots sans lien est souvent plus simple à saisir et à mémoriser qu'un mot de passe court truffé de symboles imposés.

La longueur minimale retenue doit tenir compte du niveau de risque du système, de la nécessité ou non de l'authentification multifacteur, du type d'utilisateurs et de la sensibilité du compte.

Prise en charge des mots de passe longs et des phrases de passe

Une bonne politique de mots de passe doit autoriser les mots de passe longs. Si un système impose une longueur maximale trop courte, il empêche les utilisateurs de choisir des phrases de passe robustes. La prise en charge des mots de passe longs est particulièrement utile lorsque les utilisateurs s'appuient sur un gestionnaire de mots de passe pour générer des justificatifs uniques.

Les phrases de passe améliorent l'utilisabilité car les utilisateurs retiennent plus facilement une phrase construite avec des mots qu'une chaîne aléatoire courte. En revanche, les phrases de passe ne doivent pas être des citations célèbres, des expressions courantes, des paroles de chanson, des slogans d'entreprise ou des informations personnelles prévisibles.

Les systèmes devraient accepter les espaces et un large éventail de caractères lorsque c'est possible, tout en garantissant une gestion cohérente des mots de passe entre la connexion, la réinitialisation, les interfaces mobiles, web et API.

Blocage des mots de passe courants et compromis

Une politique de mots de passe robuste doit bloquer les mots de passe connus pour être faibles, trop répandus, divulgués ou compromis. Sont notamment visés les séquences simples, les caractères répétés, les motifs de clavier, les mots du dictionnaire, les noms d'entreprise, les noms de produits, les identifiants et les mots de passe présents dans des jeux de données de violations.

Bloquer les mauvais mots de passe connus est souvent plus efficace que d'imposer l'ajout d'un symbole ou d'un chiffre. Un mot de passe comme « Password2026! » peut satisfaire certaines anciennes règles de complexité tout en restant prévisible et peu sûr.

Le filtrage des mots de passe compromis aide à empêcher les utilisateurs de choisir des justificatifs que les attaquants possèdent déjà dans leurs listes.

Prévention du réemploi des mots de passe

La prévention du réemploi empêche les utilisateurs d'utiliser toujours le même mot de passe ou de se contenter d'une rotation entre quelques mots de passe. C'est important car un mot de passe compromis sur un système peut servir à attaquer un autre système.

Les contrôles de réemploi peuvent s'appliquer au sein d'un même système, de manière transverse via les services d'identité d'entreprise, ou à travers les politiques du gestionnaire de mots de passe. Pour les comptes professionnels, les utilisateurs ne doivent pas réutiliser des mots de passe personnels, des mots de passe partagés en équipe ou d'anciens mots de passe issus de services sans lien.

Empêcher le réemploi est particulièrement important pour les comptes à privilèges, les comptes administrateur, les accès distants et les systèmes qui hébergent des informations sensibles.

Exigence d'authentification multifacteur

Une politique de mots de passe moderne doit être associée à l'authentification multifacteur (MFA). La MFA ajoute une étape de vérification supplémentaire au-delà du mot de passe, comme une application d'authentification, une clé de sécurité physique, une passkey, un facteur biométrique, une approbation push ou un code à usage unique.

La MFA réduit le risque de compromission du compte lorsque le mot de passe est dérobé, hameçonné, deviné ou divulgué. Elle est particulièrement importante pour les accès distants, les comptes administrateur, les services cloud, les systèmes financiers, les messageries et les plateformes de données clients.

Le mot de passe ne doit jamais être considéré comme l'unique rempart. La MFA, l'accès conditionnel, la confiance dans le terminal et les contrôles de connexion basés sur le risque renforcent le processus d'authentification.

Verrouillage de compte et limitation de débit

Le verrouillage de compte et la limitation de débit aident à contrer les tentatives répétées de devinette. La limitation de débit ralentit les tentatives après des échecs successifs. Le verrouillage de compte bloque temporairement l'accès après un nombre trop élevé d'échecs. Les délais progressifs freinent les attaquants tout en réduisant le risque de blocage par déni de service pour les utilisateurs légitimes.

Ces mécanismes doivent être conçus avec soin. Des règles de verrouillage trop agressives peuvent pousser les attaquants à verrouiller délibérément de nombreux comptes. Des règles trop laxistes permettent aux attaquants de tester un grand nombre de mots de passe sans être arrêtés.

Une politique équilibrée associe limitation de débit, surveillance, alertes et détection des connexions suspectes plutôt que de se reposer uniquement sur un verrouillage strict.

Compatibilité avec les gestionnaires de mots de passe

Les gestionnaires de mots de passe aident les utilisateurs à créer et à stocker des mots de passe longs et uniques pour chaque compte. Une politique de mots de passe doit favoriser leur usage en autorisant les mots de passe longs, en évitant les restrictions inutiles et en encourageant les utilisateurs à ne pas mémoriser des dizaines de justificatifs différents.

Les gestionnaires de mots de passe réduisent la tentation de réemployer les mêmes mots de passe. Ils peuvent également générer des mots de passe aléatoires bien plus difficiles à deviner que ceux créés par un humain.

Dans un contexte professionnel, les organisations peuvent opter pour des gestionnaires de mots de passe d'entreprise offrant des contrôles de partage, des journaux d'accès, des politiques de coffre-fort, des accès d'urgence et une prise en charge des départs.

Composantes d'une politique de mots de passe

Exigences pour les mots de passe des utilisateurs

Les exigences pour les utilisateurs définissent la façon dont les utilisateurs standards créent et gèrent leurs mots de passe. Ces exigences doivent être claires, pratiques et adaptées à la population utilisatrice. Elles doivent encourager des mots de passe robustes et uniques sans créer de frustration inutile.

Elles peuvent comprendre une longueur minimale, la prise en charge des mots de passe longs, l'interdiction de réemploi, l'interdiction des mots de passe courants ou compromis, l'interdiction des mots de passe basés sur le nom d'utilisateur et le recours à la MFA pour les systèmes sensibles. Il faut également conseiller aux utilisateurs de ne pas partager leurs mots de passe ni les conserver dans des notes non protégées.

Une bonne politique utilisateur est facile à comprendre et facile à suivre lorsqu'on dispose des bons outils.

Exigences pour les comptes à privilèges

Les comptes à privilèges exigent une protection renforcée car ils peuvent modifier les systèmes, accéder à des données sensibles, créer des utilisateurs, changer les permissions, désactiver des contrôles de sécurité et impacter les opérations métier. Les mots de passe administrateur doivent être plus longs, uniques, protégés par MFA et gérés via des contrôles d'accès stricts.

L'accès à privilèges peut également nécessiter un enregistrement des sessions, des circuits d'approbation, un accès juste-à-temps, un stockage en coffre-fort, une rotation automatique et une surveillance. Les mots de passe administrateur partagés doivent être évités autant que possible car ils diluent la responsabilité.

Une politique de mots de passe doit considérer les comptes à privilèges comme présentant un risque plus élevé que les comptes utilisateur ordinaires.

Mots de passe des comptes de service

Les comptes de service sont utilisés par les applications, les scripts, les intégrations, les bases de données et les processus automatisés. Leurs mots de passe ou secrets peuvent être stockés dans des fichiers de configuration, des variables d'environnement, des coffres-forts ou des plateformes d'automatisation. Mal gérés, ils peuvent devenir des risques de sécurité cachés.

Les justificatifs des comptes de service doivent être uniques, longs, générés aléatoirement, stockés de manière sécurisée, renouvelés lorsque c'est nécessaire et limités aux permissions strictement indispensables. Ils ne doivent pas être réutilisés sur plusieurs systèmes.

Les organisations doivent tenir un inventaire des comptes de service afin que les anciens justificatifs ou ceux qui ne sont plus utilisés ne restent pas actifs indéfiniment.

Mots de passe partagés et accès en équipe

Les mots de passe partagés posent des problèmes de responsabilité et de sécurité. Lorsque plusieurs personnes utilisent le même mot de passe, il devient difficile de savoir qui a effectué une action. Les mots de passe partagés peuvent aussi être copiés, stockés de manière non sécurisée ou conservés par d'anciens employés.

Pour l'accès en équipe, il est préférable de s'appuyer sur des comptes individuels avec des permissions basées sur les rôles. Si un justificatif partagé est inévitable, il doit être conservé dans un coffre-fort de mots de passe approuvé, avec un journal des accès, une visibilité limitée et une rotation maîtrisée.

Les justificatifs partagés doivent rester l'exception, et non la manière normale de gérer les accès.

Exigences de stockage des mots de passe

Une politique de mots de passe doit inclure des exigences pour le stockage sécurisé. Les systèmes ne doivent pas conserver les mots de passe en clair ou sous un format réversible, sauf raison très spécifique et contrôlée. Les mots de passe doivent être protégés par des fonctions de hachage robustes, avec un salage unique et un coût de calcul approprié.

Le stockage sécurisé est critique car les attaquants ciblent souvent les bases de mots de passe. Si une base de mots de passe est dérobée et que les mots de passe sont mal stockés, les attaquants peuvent rapidement récupérer des justificatifs exploitables.

Ces exigences de stockage doivent s'appliquer aux applications sur mesure, aux systèmes hérités, aux plateformes SaaS, aux outils internes et à tout système qui gère des données d'authentification.

Avantages d'une politique de mots de passe

Réduction du risque de compromission des comptes

L'avantage le plus direct d'une politique de mots de passe est la diminution du risque de compromission des comptes. Des mots de passe plus robustes et uniques rendent plus difficiles les attaques par devinette, par bourrage de justificatifs et par réemploi. La MFA réduit encore le risque lorsque les mots de passe sont dérobés.

Une politique qui bloque les mots de passe faibles et compromis empêche les utilisateurs de choisir des justificatifs que les attaquants connaissent déjà. La limitation de débit et la surveillance rendent les attaques automatisées moins efficaces.

La politique de mots de passe ne peut éliminer tous les risques liés aux comptes, mais elle améliore significativement la première couche de sécurité de l'authentification.

Amélioration de la gouvernance des identités

La politique de mots de passe soutient la gouvernance des identités en créant des règles cohérentes pour les utilisateurs, les administrateurs, les comptes de service, les réinitialisations, les départs et les revues d'accès. Elle aide les organisations à gérer l'authentification dans le cadre d'un programme de gestion des identités plus large.

Sans politique, chaque système peut appliquer des règles différentes, ce qui sème la confusion chez les utilisateurs et rend la sécurité plus difficile à auditer. Une politique unifiée contribue à uniformiser les pratiques d'accès dans toute l'organisation.

Une meilleure gouvernance améliore à la fois la sécurité et la maîtrise opérationnelle.

Meilleur soutien à la conformité

De nombreuses organisations doivent démontrer que l'accès des utilisateurs est protégé par des contrôles raisonnables. Une politique de mots de passe fournit la preuve que les exigences d'authentification sont définies, appliquées, révisées et maintenues.

Les audits de conformité peuvent vérifier si les mots de passe sont protégés, si les accès à privilèges sont maîtrisés, si les échecs de connexion sont surveillés, si les comptes sont examinés et si les justificatifs compromis sont traités.

Une politique de mots de passe documentée et appliquée peut rendre les audits de conformité plus efficaces.

Expérience utilisateur améliorée

Une politique de mots de passe bien conçue peut améliorer l'expérience utilisateur. Les anciennes politiques imposaient souvent des changements fréquents et des règles de complexité que les utilisateurs trouvaient frustrantes. Les politiques modernes peuvent privilégier des phrases de passe plus longues, les gestionnaires de mots de passe, la MFA et le blocage des mots de passe compromis.

Cela réduit la nécessité pour les utilisateurs d'inventer des mots de passe artificiels, difficiles à retenir et faciles à mal saisir. Cela peut aussi faire baisser le nombre de demandes au support pour des mots de passe oubliés ou des verrouillages de compte.

Une bonne sécurité doit être suffisamment pratique pour être appliquée de manière constante par les utilisateurs.

Réponse aux incidents renforcée

La politique de mots de passe soutient la réponse aux incidents en définissant ce qu'il advient lorsque des justificatifs sont suspectés ou confirmés comme étant compromis. La politique peut exiger la réinitialisation du mot de passe, l'invalidation des sessions, une revue de la MFA, une surveillance du compte, l'examen des journaux d'accès et la notification de l'utilisateur.

En cours d'incident, des règles claires réduisent la confusion. Les équipes de sécurité savent quand les mots de passe doivent être changés, quels comptes sont prioritaires et comment vérifier que l'accès a bien été sécurisé.

Une politique transforme les incidents liés aux justificatifs en un processus de réponse maîtrisé.

Cas d'usage d'une politique de mots de passe

Comptes utilisateur d'entreprise

Les comptes utilisateur d'entreprise sont l'un des principaux terrains d'application de la politique de mots de passe. Les employés utilisent des mots de passe pour accéder à la messagerie, aux outils collaboratifs, aux SIRH, aux CRM, aux ERP, au stockage de fichiers, aux VPN et aux applications internes.

Une politique de mots de passe garantit que les comptes employés suivent des pratiques d'authentification robustes. Elle accompagne également l'arrivée, les changements de poste, la réinitialisation, le départ et les revues d'accès.

Pour les comptes d'entreprise, la politique de mots de passe doit être associée à la MFA, à l'authentification unique (SSO), à l'accès conditionnel et à la gestion du cycle de vie des identités.

Plateformes cloud et SaaS

Les plateformes cloud et SaaS contiennent souvent des données métier sensibles et sont accessibles depuis de nombreux réseaux et terminaux. La politique de mots de passe est importante pour protéger les comptes utilisateur, les consoles d'administration, les accès API et les données clients.

De nombreuses solutions SaaS permettent aux administrateurs de configurer la longueur du mot de passe, la MFA, le délai d'expiration de session, le SSO, les règles de réinitialisation et le verrouillage de compte. Ces paramètres doivent s'aligner sur la politique globale de sécurité des identités de l'organisation.

Les systèmes cloud ne doivent pas être laissés avec des paramètres d'authentification par défaut ou trop faibles.

Accès distant et VPN

Les comptes d'accès distant sont à haut risque car ils permettent aux utilisateurs de se connecter depuis l'extérieur du réseau de confiance de l'organisation. Les VPN, les bureaux distants, les portails d'administration cloud et les outils de gestion à distance doivent appliquer une politique de mots de passe stricte.

L'accès distant devrait généralement exiger la MFA. Un accès distant basé uniquement sur un mot de passe est risqué, car des justificatifs dérobés peuvent offrir aux attaquants une voie directe vers les systèmes internes.

Il est également important de surveiller l'activité de connexion à distance, car des emplacements sources inhabituels ou des échecs répétés peuvent indiquer une attaque.

Gestion des accès à privilèges

La gestion des accès à privilèges s'appuie sur la politique de mots de passe pour protéger les comptes administrateur, les comptes root, les administrateurs de bases de données, les administrateurs de domaine, les administrateurs d'équipements réseau et les comptes d'accès d'urgence.

Les mots de passe à privilèges doivent être longs, uniques, protégés par MFA, stockés dans des coffres-forts sécurisés quand cela est approprié, renouvelés régulièrement et surveillés via des traces d'audit. L'accès ne doit être accordé qu'en cas de besoin et doit être révoqué sitôt qu'il n'est plus nécessaire.

La compromission d'un compte à privilèges peut avoir un impact sévère, la politique de mots de passe doit donc être plus stricte pour ces comptes.

Portails clients et services en ligne

Les portails clients et les services en ligne utilisent la politique de mots de passe pour protéger les comptes clients, les données personnelles, les informations de facturation, les commandes, les abonnements et l'historique de service. La politique doit trouver un équilibre entre sécurité et utilisabilité, car les clients peuvent délaisser un service dont la connexion est trop laborieuse.

Les politiques de mots de passe orientées clients doivent prendre en charge les mots de passe longs, les gestionnaires de mots de passe, les options de MFA, une réinitialisation sécurisée et des messages d'erreur explicites. Elles doivent éviter les restrictions superflues qui empêchent de créer des mots de passe robustes.

Pour les comptes clients à haut risque, l'authentification basée sur le risque et la vérification des mots de passe compromis peuvent améliorer la protection.

Bases de données, applications et API

Les bases de données, les applications internes et les API utilisent souvent des mots de passe ou des secrets pour l'authentification. Ces justificatifs peuvent appartenir à des utilisateurs, des applications, des comptes de service, des outils d'intégration ou des traitements automatisés.

Dans ces environnements, la politique de mots de passe doit inclure le stockage sécurisé, des procédures de rotation, le moindre privilège, la mise en coffre-fort des secrets, des traces d'audit et la suppression des justificatifs inutilisés. Il faut absolument éviter les mots de passe en dur dans le code source ou les scripts.

Les justificatifs des applications et des API sont souvent négligés, alors qu'ils peuvent créer une exposition de sécurité significative.

Concevoir une politique de mots de passe moderne

Mettre l'accent sur la longueur et l'unicité

Une politique de mots de passe moderne doit mettre l'accent sur la longueur et l'unicité. Les mots de passe longs et uniques sont généralement plus solides que les mots de passe courts qui se contentent de satisfaire des règles de complexité. Il faut encourager les utilisateurs à recourir à des phrases de passe ou à des gestionnaires de mots de passe.

L'unicité est capitale car le réemploi des mots de passe crée un risque majeur. Si un mot de passe issu d'un service compromis est réutilisé pour un compte professionnel, les attaquants peuvent tester le même justificatif ailleurs.

La politique doit clairement indiquer que chaque compte sensible nécessite un mot de passe différent.

Éviter les règles de complexité superflues

Les règles de complexité traditionnelles exigent souvent des majuscules, des minuscules, des chiffres et des symboles. Elles peuvent sembler robustes, mais les utilisateurs réagissent souvent par des schémas prévisibles – par exemple en mettant la première lettre en majuscule et en ajoutant un chiffre ou un symbole à la fin.

Une approche plus pragmatique consiste à bloquer les mots de passe faibles et compromis, à autoriser des phrases de passe plus longues et à fournir un retour sur la force du mot de passe. La complexité peut apparaître naturellement lorsque les utilisateurs ou les gestionnaires de mots de passe créent des mots de passe forts, mais la complexité imposée ne doit pas être la défense principale.

Les règles de mot de passe doivent réduire le risque réel d'attaque, pas seulement donner une apparence de sécurité.

Imposer la MFA pour les comptes sensibles

La politique de mots de passe doit être couplée à une politique MFA. Les comptes sensibles tels que la messagerie, les accès distants, l'administration cloud, la finance, les RH, les données clients et les comptes à privilèges doivent utiliser la MFA chaque fois que c'est possible.

La MFA aide à protéger les comptes même lorsqu'un mot de passe a été hameçonné ou divulgué. Des méthodes MFA fortes comme les applications d'authentification, les clés de sécurité physiques ou les passkeys peuvent offrir une meilleure protection que les codes SMS dans les environnements à risque élevé.

Les organisations doivent choisir les méthodes MFA en fonction du risque, de l'utilisabilité, de la disponibilité des terminaux et des besoins de support.

Vérifier par rapport aux listes de mots de passe compromis

Le filtrage des mots de passe doit vérifier si le mot de passe proposé figure dans des listes de mots de passe compromis connus ou des dictionnaires de mots de passe courants. Si un utilisateur choisit un mot de passe notoirement faible, le système doit le rejeter en expliquant qu'un autre mot de passe est requis.

Ce contrôle empêche les utilisateurs de choisir des mots de passe que les attaquants connaissent déjà. C'est particulièrement utile car beaucoup d'utilisateurs choisissent des mots familiers, des noms, des années, des motifs de clavier ou des justificatifs réemployés.

Le filtrage des mots de passe compromis doit être réalisé de manière sécurisée, sans exposer le mot de passe lui-même à des tiers inutiles.

Définir quand les mots de passe doivent être changés

Une politique de mots de passe moderne doit définir des conditions claires pour le changement. Les mots de passe doivent être changés en cas de preuve de compromission, de suspicion de prise de contrôle du compte, de demande de l'utilisateur, de changement de poste, de perte de terminal, d'exposition d'un secret ou de réinitialisation administrative.

Les changements périodiques imposés sans preuve de compromission peuvent frustrer les utilisateurs et conduire à des choix de mots de passe plus faibles. Si l'on force les utilisateurs à changer trop souvent, ils peuvent adopter des variantes prévisibles.

Les exigences de changement de mot de passe doivent être fondées sur le risque et étayées par la surveillance.

Inclure la sécurité de la réinitialisation du mot de passe

La sécurité de la réinitialisation est aussi importante que celle de la création du mot de passe. Les attaquants peuvent cibler les liens de réinitialisation, le service d'assistance, les questions de récupération ou des boîtes mail compromises pour prendre le contrôle d'un compte.

Un processus de réinitialisation sécurisé peut inclure la MFA, des liens de réinitialisation à durée limitée, une vérification d'identité, une notification à l'utilisateur, l'invalidation des sessions et une trace d'audit. Les questions de sécurité basées sur des informations personnelles sont à éviter, car les réponses peuvent être devinées ou trouvées en ligne.

Un processus de réinitialisation défaillant peut anéantir une politique de mots de passe pourtant solide.

Considérations de déploiement

Cartographier tous les systèmes utilisant des mots de passe

Avant d'appliquer une politique de mots de passe, les organisations doivent identifier tous les systèmes qui en utilisent. Cela inclut les services d'annuaire, les applications cloud, les VPN, les bases de données, les équipements réseau, les applications métier, les comptes de service, les systèmes hérités et les plateformes tierces.

La cartographie des systèmes révèle les endroits où les règles de mots de passe ne sont pas cohérentes. Une politique de fournisseur d'identité robuste peut ne pas protéger une application héritée qui utilise sa propre base de mots de passe faible.

Un inventaire complet constitue la première étape vers une application cohérente.

Aligner la politique selon les groupes d'utilisateurs

Différents groupes d'utilisateurs peuvent nécessiter différents contrôles de mots de passe. Les employés ordinaires, les administrateurs, les comptes de service, les prestataires, les clients et les comptes d'urgence peuvent présenter des niveaux de risque et des besoins opérationnels différents.

Les comptes à haut risque doivent avoir des exigences plus strictes. Par exemple, les comptes administrateur peuvent exiger des mots de passe plus longs, la MFA, le stockage en coffre-fort, une surveillance de session et des procédures de réinitialisation renforcées.

Une politique unique pour tous risque d'être trop faible pour les utilisateurs à privilèges ou trop contraignante pour les comptes à faible risque.

Préparer la communication auprès des utilisateurs

Les changements de politique de mots de passe peuvent frustrer les utilisateurs s'ils ne sont pas expliqués clairement. Les organisations doivent communiquer sur ce qui change, pourquoi c'est important, comment créer des mots de passe robustes, comment utiliser un gestionnaire de mots de passe et où obtenir de l'aide.

Les utilisateurs doivent recevoir des exemples concrets. On peut par exemple les encourager à utiliser de longues phrases de passe ou un gestionnaire de mots de passe plutôt que des mots de passe courts et compliqués.

Une communication limpide améliore l'adoption et réduit la charge du support.

Tester avant l'application généralisée

L'application de la politique de mots de passe doit être testée avant un déploiement complet. Les tests peuvent révéler des problèmes avec les systèmes hérités, les applications mobiles, les intégrations, les flux de réinitialisation, les connexions SSO et les comptes de service.

Un changement soudain de politique peut casser des applications ou verrouiller des utilisateurs si les dépendances ne sont pas comprises. Des groupes pilotes et un déploiement par étapes peuvent limiter les perturbations.

Les tests sont particulièrement importants lorsque l'on modifie la longueur minimale, les exigences MFA, les règles d'expiration de mot de passe ou le comportement de verrouillage.

Surveiller après le déploiement

Après le déploiement, les administrateurs doivent suivre les échecs de connexion, les verrouillages, le volume de réinitialisations, les plaintes des utilisateurs, les tickets de support, les alertes de mots de passe compromis et les tentatives de connexion suspectes. Cela permet de déterminer si la politique fonctionne comme prévu.

La surveillance peut montrer que les utilisateurs ont besoin d'un meilleur guidage, qu'un système est mal configuré ou que des attaquants testent des comptes. La politique doit être ajustée en fonction des données opérationnelles réelles.

La politique de mots de passe n'est pas une configuration figée : elle exige une révision et une amélioration continues.

Une politique de mots de passe réussie combine application technique, sensibilisation des utilisateurs, MFA, surveillance, processus de réinitialisation sécurisés et révision régulière.

Défis courants

Frustration des utilisateurs

La frustration des utilisateurs est l'un des défis les plus fréquents. Si les utilisateurs sont contraints de créer des mots de passe difficiles à retenir, d'en changer trop souvent ou de suivre des règles déroutantes, ils risquent de chercher des raccourcis.

Ces raccourcis peuvent consister à noter les mots de passe sur papier, à réutiliser d'anciens mots de passe, à adopter des schémas prévisibles ou à stocker les mots de passe dans des documents non protégés. Ces comportements peuvent affaiblir la sécurité au lieu de l'améliorer.

Une bonne politique doit être suffisamment stricte pour réduire le risque, mais assez pragmatique pour être suivie par les utilisateurs ordinaires.

Réemploi des mots de passe

Le réemploi des mots de passe reste un problème sérieux. Les utilisateurs peuvent réutiliser le même mot de passe entre les systèmes professionnels, la messagerie personnelle, les sites de shopping, les réseaux sociaux et les services cloud. Si un site est compromis, les attaquants peuvent tester le même mot de passe ailleurs.

Les gestionnaires de mots de passe et la sensibilisation des utilisateurs peuvent réduire le réemploi. Des contrôles techniques comme le filtrage des mots de passe compromis et le SSO aident également.

La prévention du réemploi est essentielle pour réduire le risque de bourrage de justificatifs.

Limitations des systèmes hérités

Les systèmes hérités peuvent ne pas prendre en charge les mots de passe longs, les fonctions de hachage modernes, la MFA, le SSO, les caractères Unicode, les processus de réinitialisation sécurisés ou les traces d'audit détaillées. Ces limitations peuvent rendre l'application de la politique difficile.

Les organisations doivent identifier les contraintes des systèmes hérités et décider de les mettre à niveau, de les isoler, de les remplacer ou d'ajouter des contrôles compensatoires. Par exemple, un système hérité peut être protégé par VPN, segmentation réseau ou proxy d'identité lorsque l'application directe de la politique est limitée.

Les exceptions liées aux systèmes hérités doivent être documentées et révisées régulièrement.

Mots de passe partagés et codés en dur

Les mots de passe partagés et codés en dur sont des risques opérationnels courants. Un mot de passe partagé peut être utilisé par une équipe, un fournisseur, une application, un script ou un équipement. Un mot de passe codé en dur peut être intégré dans le code source, les fichiers de configuration ou les travaux d'automatisation.

Ces justificatifs sont difficiles à renouveler et faciles à oublier. Ils peuvent rester actifs bien après que les personnes ou les systèmes n'en ont plus besoin.

Les organisations doivent transférer les secrets partagés et codés en dur dans des coffres-forts contrôlés et remplacer l'accès partagé par de l'authentification individuelle chaque fois que c'est possible.

Règles de verrouillage trop agressives

Les règles de verrouillage peuvent aider à bloquer les attaques par devinette, mais des paramètres trop agressifs peuvent créer des problèmes opérationnels. Les attaquants peuvent délibérément déclencher des verrouillages, provoquant un déni de service pour les utilisateurs légitimes.

Une meilleure approche peut combiner des délais progressifs, une détection basée sur le risque, des alertes, la MFA et une surveillance des connexions suspectes. Le verrouillage doit être utilisé avec prudence et ajusté en fonction du risque.

L'objectif est de ralentir les attaquants sans rendre le travail normal peu fiable.

Conseils de maintenance et d'exploitation

Réviser régulièrement la politique

La politique de mots de passe doit être révisée régulièrement car les technologies, les menaces, les réglementations et les comportements des utilisateurs évoluent avec le temps. Une politique rédigée il y a plusieurs années peut reposer sur des hypothèses dépassées.

Les révisions doivent prendre en compte la longueur des mots de passe, la couverture MFA, le blocage des mots de passe compromis, les processus de réinitialisation, les comptes de service, l'accès à privilèges et les retours des utilisateurs.

Une révision régulière garde la politique pragmatique et alignée sur le risque actuel.

Auditer les événements liés aux mots de passe

Les événements liés aux mots de passe doivent être journalisés et examinés. Parmi les événements importants figurent les échecs de connexion, les changements de mots de passe, les réinitialisations, les verrouillages de compte, les échecs MFA, la connexion d'un compte à privilèges, les changements de politique de mots de passe et la création de nouveaux comptes administrateur.

Les traces d'audit aident à détecter les comportements suspects et facilitent l'investigation des incidents. Elles fournissent également des éléments de preuve pour les audits de conformité.

Les journaux doivent être protégés contre toute modification non autorisée et conservés conformément à la politique.

Supprimer les comptes inutilisés

Les comptes inutilisés créent un risque inutile. Les anciens employés, les ex-prestataires, les comptes de test, les comptes de service abandonnés et les comptes administrateur inactifs doivent être désactivés ou supprimés.

Même une politique de mots de passe forte ne peut protéger un compte que personne ne surveille et dont personne n'est responsable. Les attaquants recherchent souvent les comptes oubliés, car ils peuvent avoir des mots de passe faibles ou d'anciennes permissions.

La gestion du cycle de vie des comptes doit fonctionner de concert avec la politique de mots de passe.

Former les utilisateurs à la sécurité pratique des mots de passe

La formation des utilisateurs doit se concentrer sur les comportements pratiques. Les utilisateurs doivent savoir créer des phrases de passe robustes, utiliser un gestionnaire de mots de passe, éviter le réemploi, reconnaître l'hameçonnage, protéger les sollicitations MFA et signaler toute suspicion de compromission.

La formation doit éviter les consignes floues comme « faites un mot de passe complexe » et privilégier des exemples clairs et l'explication des méthodes d'attaque courantes.

Une meilleure compréhension de la part des utilisateurs rend la politique de mots de passe plus efficace au quotidien.

Mettre à jour les contrôles techniques

La politique de mots de passe doit s'appuyer sur des contrôles techniques modernes. Ceux-ci peuvent inclure le SSO, la MFA, l'intégration avec un gestionnaire de mots de passe, le filtrage des mots de passe compromis, le hachage sécurisé, la détection des menaces sur l'identité, l'accès conditionnel et la gestion des accès à privilèges.

Les contrôles techniques réduisent la dépendance à la mémoire des utilisateurs et à la discipline manuelle. Ils rendent également l'application plus cohérente d'un système à l'autre.

À mesure que les systèmes se modernisent, la politique de mots de passe doit être mise à jour pour utiliser des contrôles plus robustes.

Politique de mots de passe et concepts de sécurité voisins

Politique de mots de passe vs politique MFA

La politique de mots de passe définit la façon dont les mots de passe sont créés, utilisés, modifiés et protégés. La politique MFA définit quand et comment les utilisateurs doivent fournir un facteur d'authentification supplémentaire. Les deux politiques sont liées mais distinctes.

La politique de mots de passe réduit le risque lié aux justificatifs faibles. La politique MFA réduit le risque qu'un mot de passe dérobé suffise à accéder au compte. Ensemble, elles offrent une sécurité d'authentification renforcée.

Les comptes importants doivent généralement être protégés à la fois par des règles de mot de passe strictes et par la MFA.

Politique de mots de passe vs politique de contrôle d'accès

La politique de mots de passe se concentre sur les justificatifs d'authentification. La politique de contrôle d'accès se concentre sur ce que les utilisateurs sont autorisés à faire une fois authentifiés. Un utilisateur peut avoir un mot de passe robuste tout en disposant de permissions excessives.

Les deux politiques sont nécessaires. La politique de mots de passe aide à vérifier l'utilisateur, tandis que la politique de contrôle d'accès limite ses actions en fonction de son rôle et du besoin métier.

Une authentification forte doit s'accompagner d'un accès au moindre privilège.

Politique de mots de passe vs stratégie de passkeys

Les passkeys sont une méthode d'authentification plus récente destinée à réduire la dépendance aux mots de passe traditionnels. Une stratégie de passkeys pourrait à terme diminuer l'importance de la politique de mots de passe dans certains systèmes. Cependant, de nombreuses organisations exploitent encore des systèmes qui dépendent des mots de passe.

Pendant la transition, la politique de mots de passe conserve toute son importance. Les organisations peuvent utiliser des passkeys pour les applications qui les prennent en charge, tout en maintenant des contrôles de mots de passe pour les systèmes hérités, les comptes de service, les accès de secours et les applications qui ne gèrent pas encore l'authentification sans mot de passe.

Politique de mots de passe et stratégie sans mot de passe peuvent coexister durant la modernisation.

Politique de mots de passe vs gestion des accès à privilèges

La gestion des accès à privilèges (PAM) contrôle les comptes à haut risque et les accès administratifs. Elle peut inclure le stockage en coffre-fort des mots de passe, la surveillance de session, l'accès juste-à-temps, des circuits d'approbation et la rotation automatique des justificatifs.

La politique de mots de passe est plus large et s'applique à de nombreux types de comptes. La PAM applique des contrôles plus stricts aux comptes qui peuvent causer le plus de dégâts en cas de compromission.

Les organisations doivent recourir à la PAM pour les comptes à privilèges et à une politique de mots de passe plus large pour la sécurité globale des identités.

Conclusion

Une politique de mots de passe définit la façon dont les mots de passe sont créés, utilisés, stockés, modifiés, réinitialisés, surveillés et protégés. Elle aide les organisations à réduire les mots de passe faibles, à empêcher le réemploi des justificatifs, à protéger les comptes contre les attaques par devinette et à instaurer des pratiques d'authentification cohérentes sur l'ensemble des systèmes.

Une politique de mots de passe moderne doit mettre l'accent sur la longueur, l'unicité, le blocage des mots de passe compromis, le stockage sécurisé des mots de passe, la MFA, la compatibilité avec les gestionnaires de mots de passe, la limitation de débit, des processus de réinitialisation sécurisés, la protection des comptes à privilèges, le contrôle des comptes de service et l'audit. Elle doit éviter les règles obsolètes qui créent de la frustration sans améliorer la sécurité réelle.

La politique de mots de passe s'applique aux systèmes d'entreprise, aux plateformes cloud, aux portails clients, aux VPN, aux services d'accès distant, à la gestion des accès à privilèges, aux bases de données, aux applications et aux API. Associée à la sensibilisation des utilisateurs, à l'application technique, à la surveillance et à une révision régulière, elle constitue un socle essentiel pour la sécurité des identités et la gouvernance des accès.

FAQ

Qu'est-ce qu'une politique de mots de passe en termes simples ?

Une politique de mots de passe est un ensemble de règles qui explique comment les mots de passe doivent être créés, protégés, modifiés, stockés et surveillés.

Elle aide les organisations à réduire les mots de passe faibles, à prévenir les compromissions de comptes et à gérer l'authentification de manière plus cohérente.

Que doit contenir une politique de mots de passe ?

Une politique de mots de passe doit inclure une longueur minimale, la prise en charge des mots de passe longs, le blocage des mots de passe compromis, la prévention du réemploi, des exigences MFA, un verrouillage de compte ou une limitation de débit, des règles de réinitialisation sécurisées, des exigences de stockage et des traces d'audit.

Elle doit également définir des contrôles distincts pour les utilisateurs ordinaires, les administrateurs, les comptes de service et les systèmes à haut risque.

Faut-il changer les mots de passe régulièrement ?

Les mots de passe doivent être changés en cas de preuve de compromission, de suspicion de prise de contrôle du compte, de demande de l'utilisateur, de perte de terminal, d'exposition d'un secret ou de réinitialisation administrative.

Les changements périodiques imposés sans preuve de compromission peuvent frustrer les utilisateurs et encourager des schémas de mots de passe prévisibles.

Pourquoi la longueur du mot de passe est-elle importante ?

Les mots de passe plus longs sont généralement plus difficiles à deviner ou à casser que les mots de passe courts, surtout lorsqu'ils sont uniques et ne reposent pas sur des mots courants ou des motifs prévisibles.

Les longues phrases de passe et les mots de passe générés par un gestionnaire de mots de passe améliorent à la fois la sécurité et l'utilisabilité.

Un mot de passe fort suffit-il sans MFA ?

Un mot de passe fort est important, mais il n'est pas suffisant pour les comptes à haut risque. Les mots de passe peuvent toujours être dérobés par hameçonnage, logiciel malveillant, violation de données ou ingénierie sociale.

La MFA ajoute une couche de protection supplémentaire et elle est vivement recommandée pour les accès distants, les comptes administrateur, la messagerie, les services cloud, les systèmes financiers et les plateformes de données sensibles.

Comment les organisations peuvent-elles réduire le réemploi des mots de passe ?

Les organisations peuvent réduire le réemploi en encourageant les gestionnaires de mots de passe, en bloquant les mots de passe compromis connus, en utilisant le SSO lorsque c'est approprié, en formant les utilisateurs et en empêchant la réutilisation de mots de passe récents au sein des systèmes d'entreprise.

Chaque compte important doit utiliser un mot de passe unique.