SSH, abréviation de Secure Shell, est un protocole réseau sécurisé utilisé pour accéder, gérer et administrer des systèmes distants via des réseaux potentiellement non fiables. Il permet aux administrateurs, développeurs, ingénieurs et systèmes automatisés de se connecter à des serveurs distants, d’exécuter des commandes, de transférer des fichiers, de créer des tunnels chiffrés et de piloter des infrastructures sans jamais transmettre d’informations sensibles en clair.

Avant la généralisation de SSH, l’administration à distance reposait souvent sur des outils anciens qui véhiculaient les noms d’utilisateur, les mots de passe et les données de session avec un chiffrement faible, voire inexistant. Cela créait de graves risques de sécurité, en particulier lorsque les systèmes étaient accessibles depuis des réseaux partagés, des réseaux publics ou Internet. SSH a été conçu pour résoudre ce problème en apportant chiffrement, authentification et protection de l’intégrité aux communications distantes.

Aujourd’hui, SSH est massivement employé dans l’administration de serveurs Linux et Unix, l’informatique en nuage, la gestion d’équipements réseau, le développement logiciel, l’automatisation DevOps, l’accès à Git, le transfert sécurisé de fichiers, le dépannage à distance, les tunnels de bases de données, les systèmes embarqués, les passerelles industrielles et les opérations de cybersécurité. C’est l’un des outils les plus importants pour une gestion d’infrastructure en toute sécurité.

Qu’est-ce que SSH ?

Définition et sens profond

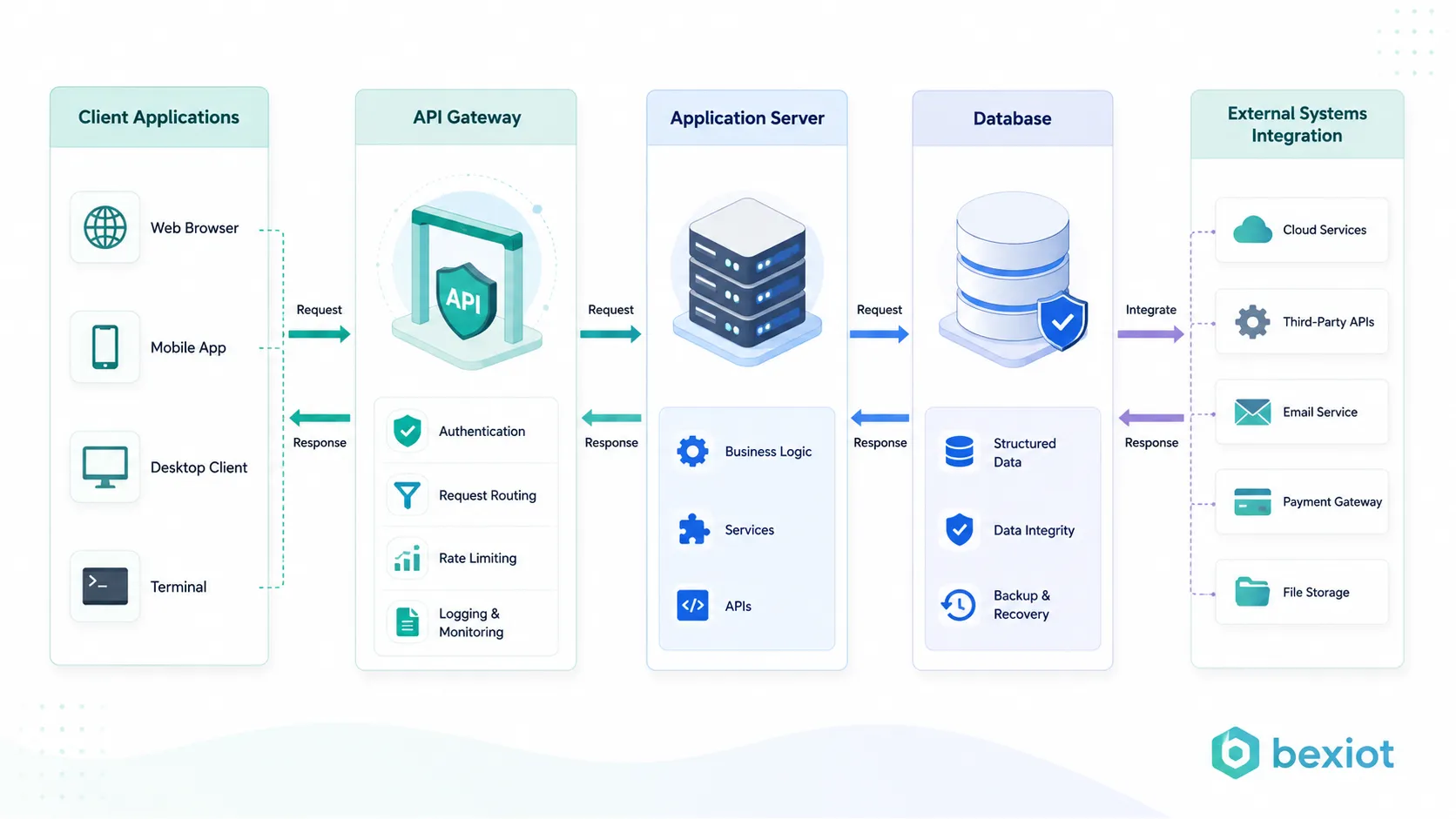

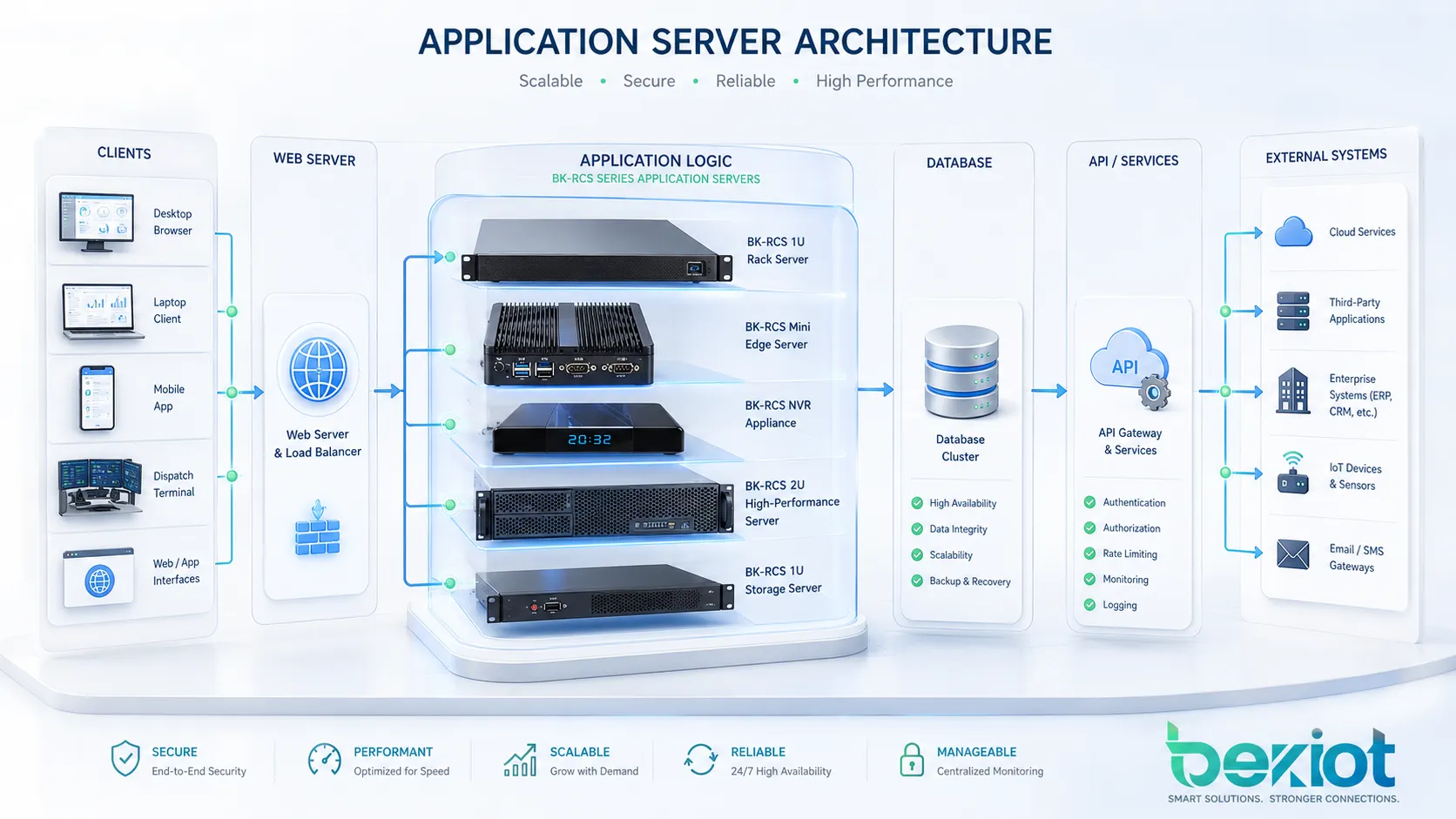

SSH est un protocole réseau cryptographique qui établit un canal sécurisé entre un client et un serveur. Le client est généralement l’ordinateur d’un utilisateur, un terminal, un outil d’automatisation ou un poste de travail d’administration. Le serveur est la machine distante, qu’il s’agisse d’un équipement physique, d’une machine virtuelle, d’une instance cloud, d’un routeur, d’un pare-feu, d’une passerelle ou d’un système embarqué.

La finalité première de SSH est l’accès sécurisé à distance. Il protège la communication en chiffrant la session, en vérifiant l’identité du serveur, en authentifiant l’utilisateur et en contrôlant que les données transmises n’ont pas été altérées en cours de transit. Cela rend SSH adapté aux tâches d’administration qui exigent confidentialité et confiance.

Concrètement, SSH permet à un utilisateur d’ouvrir une session de terminal sécurisée sur un système distant. Une fois connecté, l’utilisateur peut exécuter des commandes, modifier des fichiers, redémarrer des services, consulter des journaux, déployer des logiciels, gérer les permissions et réaliser des opérations de maintenance comme s’il se trouvait directement devant la machine.

SSH offre un moyen sécurisé de contrôler des systèmes distants en protégeant les identifiants, les commandes, les fichiers et les données de session contre toute exposition sur le réseau.

Pourquoi SSH est-il important

SSH est important parce que la gestion à distance fait partie intégrante des opérations informatiques modernes. Les serveurs, les plateformes cloud, les routeurs, les machines virtuelles, les conteneurs, les pare-feux, les bases de données et les environnements applicatifs doivent souvent être administrés à distance. Sans protocole sécurisé, chaque session à distance pourrait exposer des identifiants sensibles ou des données opérationnelles.

SSH réduit ce risque en chiffrant le canal de communication. Même si le trafic transite par un réseau partagé, un réseau sans fil, une route Internet publique ou un segment non fiable, le contenu de la session reste protégé contre une interception fortuite. Des attaquants pourraient constater qu’une connexion existe, mais ils ne devraient pas pouvoir lire les commandes ou les identifiants si SSH est configuré de manière sûre.

SSH prend également en charge l’automatisation. Des scripts de déploiement, des outils de sauvegarde, des systèmes de gestion de configuration, des tâches de supervision et des pipelines CI/CD peuvent se connecter aux systèmes de façon sécurisée sans nécessiter une intervention humaine à chaque fois. Cela rend SSH aussi bien utile aux administrateurs humains qu’aux processus automatisés.

Comment fonctionne SSH

Modèle client et serveur

SSH repose sur un modèle client et serveur. Le serveur SSH s’exécute sur la machine distante et attend les demandes de connexion SSH entrantes. Le client SSH s’exécute sur le poste de l’utilisateur ou sur le système d’automatisation. Lorsque l’utilisateur lance une session SSH, le client contacte le serveur et entame un processus de négociation sécurisé.

Durant ce processus, le client et le serveur conviennent des algorithmes pris en charge, établissent des clés de chiffrement, vérifient l’identité du serveur et authentifient l’utilisateur. Une fois la session sécurisée établie, l’utilisateur peut accéder à un shell, exécuter une commande, transférer des fichiers ou créer un tunnel, en fonction de ses droits et de la configuration.

Ce modèle est simple mais puissant. La même structure SSH de base peut être utilisée pour de l’administration interactive, du déploiement automatisé, des opérations Git, de la copie sécurisée de fichiers, de la redirection de ports et de nombreuses autres opérations distantes sécurisées.

Sécurité de la couche de transport

La couche de transport SSH met en place le canal de communication protégé. Elle gère la négociation des algorithmes, l’échange de clés, l’authentification du serveur, le chiffrement, le contrôle d’intégrité et parfois la compression. Cette couche est chargée de garantir que les données circulant entre le client et le serveur sont à l’abri des écoutes et des falsifications.

L’échange de clés permet aux deux parties de générer des clés de session partagées sans jamais les faire transiter en clair sur le réseau. Ces clés de session sont ensuite utilisées pour chiffrer les communications. La protection d’intégrité aide à détecter si des paquets ont été modifiés pendant leur transmission.

L’authentification du serveur est tout aussi capitale. Le client vérifie la clé d’hôte du serveur pour réduire le risque de se connecter à un serveur imposteur. Si la clé du serveur change de manière inattendue, le client SSH peut alerter l’utilisateur, car cela peut indiquer un remplacement légitime du serveur ou une possible attaque de type « homme du milieu ».

Authentification de l’utilisateur

Une fois la couche de transport établie, SSH procède à l’authentification de l’utilisateur. Les méthodes d’authentification courantes incluent l’authentification par mot de passe et l’authentification par clé publique. L’authentification par clé publique est largement privilégiée pour l’accès administratif, car elle est plus robuste et plus facile à gérer qu’un accès uniquement par mot de passe, à condition d’être mise en œuvre correctement. Elle peut également être associée à des phrases de passe, des contrôles d’accès et des politiques de gestion des clés.

Avec l’authentification par clé publique, l’utilisateur conserve une clé privée sur le poste client et place la clé publique correspondante sur le serveur. Lors de la connexion, le serveur vérifie que le client possède la clé privée adéquate sans que celle-ci ne soit jamais transmise. Cela constitue un mécanisme d’authentification fort lorsque les clés sont générées, stockées et protégées correctement.

Certains environnements utilisent aussi l’authentification multifacteur, des certificats, des clés de sécurité matérielles, des systèmes d’identité centralisés ou l’authentification basée sur l’hôte. La méthode appropriée dépend des exigences de sécurité, du nombre d’utilisateurs, des flux de travail opérationnels et des besoins de conformité.

Couche de connexion et canaux

La couche de connexion SSH permet à plusieurs canaux sécurisés de coexister au sein d’une même session SSH. Un canal peut fournir un shell interactif, exécuter une commande, transférer des fichiers, rediriger des ports ou prendre en charge un autre service. Cette conception en couches confère à SSH toute sa flexibilité.

Par exemple, un utilisateur peut ouvrir une session de terminal, exécuter une commande à distance et rediriger un port local, le tout en s’appuyant sur la même conception générale du protocole SSH. Des outils tels que SCP, SFTP, Git sur SSH et les tunnels SSH utilisent cette base sécurisée pour fournir des services spécifiques.

C’est l’une des raisons pour lesquelles SSH reste aussi répandu. Il ne s’agit pas seulement d’un outil de connexion à distance, mais d’un cadre de transport sécurisé adapté à de multiples tâches d’administration et de développement.

Principales fonctionnalités de SSH

Connexion distante chiffrée

La connexion distante chiffrée est la fonctionnalité SSH la plus emblématique. Elle permet aux utilisateurs d’accéder à un shell distant de manière sécurisée et d’effectuer des tâches d’administration. Tout le contenu de la session, y compris les commandes et les sorties, est protégé par le chiffrement.

Cette fonctionnalité est essentielle pour l’administration des serveurs. Les administrateurs peuvent gérer les systèmes depuis des emplacements distants sans exposer les identifiants ni le contenu des commandes sur le réseau. Elle est particulièrement importante pour les serveurs cloud, les centres de données distants, l’hébergement managé et les infrastructures distribuées.

La connexion distante chiffrée facilite également le dépannage d’urgence. Lorsqu’un service tombe en panne, les administrateurs peuvent se connecter en toute sécurité, examiner les journaux, redémarrer les processus, modifier la configuration et rétablir le service.

Authentification par clé publique

L’authentification par clé publique améliore la sécurité et le confort par rapport à une authentification reposant uniquement sur un mot de passe. Les utilisateurs peuvent s’authentifier à l’aide de paires de clés cryptographiques sans avoir à taper un mot de passe à chaque session. La clé privée reste sur le poste client, tandis que la clé publique est installée sur le serveur.

Cette méthode est utile aussi bien pour les personnes que pour l’automatisation. Les outils de déploiement, les scripts de sauvegarde, les systèmes de gestion de configuration et les pipelines CI/CD peuvent s’authentifier de manière sécurisée en utilisant des clés dédiées. L’accès peut également être limité par compte utilisateur, par restriction de commande, par adresse source ou par politique de clé.

L’authentification par clé publique doit être administrée avec soin. Les clés privées doivent être protégées par des permissions de fichiers strictes, des phrases de passe lorsque cela est possible, un stockage sécurisé, des politiques de rotation et une révocation lorsque l’utilisateur quitte l’organisation.

Transfert de fichiers sécurisé

SSH prend en charge le transfert de fichiers sécurisé via des outils et protocoles tels que SCP et SFTP. Ces méthodes permettent aux utilisateurs de télécharger, d’envoyer et de gérer des fichiers via une connexion chiffrée. Cela est utile pour transférer des fichiers de configuration, des journaux, des scripts, des sauvegardes, des paquets logiciels et des rapports.

SFTP est couramment utilisé car il offre des capacités de gestion de fichiers telles que lister des répertoires, modifier les permissions, renommer des fichiers et les transférer de façon sécurisée. Contrairement aux anciennes méthodes de transfert qui pouvaient exposer identifiants ou données, SFTP s’appuie sur la couche de sécurité SSH.

Le transfert de fichiers sécurisé est fondamental en administration système, pour le déploiement logiciel, l’échange de données, les flux de sauvegarde et les opérations de services managés.

Redirection de ports et tunnels

La redirection de ports SSH permet aux utilisateurs de créer des tunnels chiffrés pour d’autres trafics réseau. On peut ainsi accéder de manière sécurisée à des services internes, protéger des connexions à des bases de données, atteindre un service de développement situé derrière un pare-feu ou faire passer du trafic au travers d’un bastion.

La redirection locale envoie le trafic d’un port local vers une destination distante en passant par la connexion SSH. La redirection distante expose un port du côté serveur et le renvoie à travers la session SSH. La redirection dynamique peut agir comme un proxy SOCKS pour un trafic déterminé.

Les tunnels SSH sont puissants mais doivent être maîtrisés. Des tunnels non gouvernés peuvent contourner les contrôles de sécurité réseau ou créer des chemins d’accès cachés. Les organisations doivent définir des politiques claires concernant les usages autorisés de la redirection de ports.

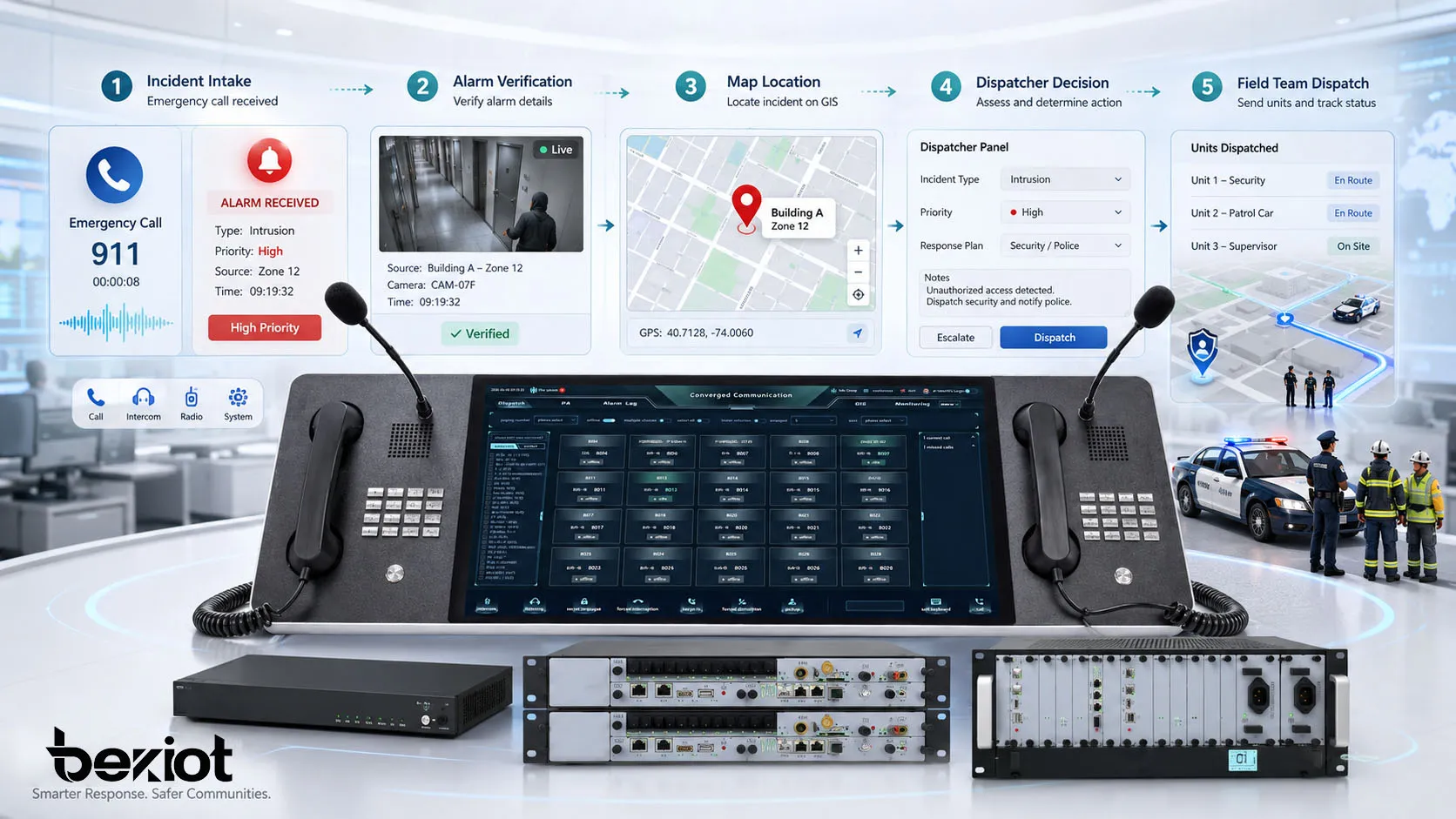

Exécution de commandes à distance

SSH peut exécuter une commande sur un système distant sans ouvrir de shell interactif complet. C’est très utile pour l’automatisation, la supervision, la maintenance, le déploiement et les traitements par lots. Par exemple, un administrateur peut effectuer une vérification d’état, redémarrer un service, collecter des journaux ou exécuter un script à distance.

L’exécution de commandes à distance est largement employée dans le DevOps et l’automatisation d’infrastructure. Des outils peuvent se connecter à de nombreux serveurs, appliquer des mises à jour, recueillir des informations ou exécuter des tâches de maintenance de manière sécurisée.

Comme l’exécution de commandes à distance peut s’avérer très puissante, il convient de limiter rigoureusement les permissions. Les comptes de service ne doivent posséder que les accès strictement nécessaires à leurs missions.

Usages courants de SSH

Administration de serveurs

L’administration de serveurs est le cas d’usage le plus courant de SSH. Les administrateurs utilisent SSH pour se connecter à des systèmes Linux, Unix et autres systèmes compatibles afin de gérer les services, les utilisateurs, les paquets, les journaux, le stockage, les règles de pare-feu et la configuration des applications.

SSH est particulièrement important pour les serveurs sans écran ni interface graphique locale (serveurs « headless »). Les instances cloud, les machines virtuelles, les serveurs d’hébergement, les hôtes de conteneurs et les appliances distantes sont souvent gérés quasi exclusivement via SSH.

Une bonne conception de l’accès SSH doit inclure une authentification forte, des privilèges utilisateur limités, une journalisation, une gestion des clés et un accès administratif restreint.

Gestion d’infrastructures cloud

Les infrastructures cloud dépendent souvent de SSH pour l’accès initial, la maintenance, la reprise d’activité et l’automatisation. Les ingénieurs utilisent SSH pour gérer des machines virtuelles, dépanner des charges de travail cloud, configurer des services et inspecter le comportement du système.

Dans les environnements cloud, l’accès SSH doit être rigoureusement maîtrisé. L’exposition publique des ports SSH, les mots de passe faibles, la réutilisation de clés ou les comptes administrateur non gérés peuvent créer des risques sérieux. De nombreuses organisations utilisent des bastions, des réseaux privés, des accès juste-à-temps, des groupes de sécurité ou des contrôles d’accès basés sur l’identité pour réduire l’exposition.

SSH reste précieux dans les opérations cloud, mais il doit s’accompagner d’une gouvernance d’accès rigoureuse.

Développement logiciel et accès à Git

Les développeurs emploient SSH pour accéder à des dépôts Git, déployer du code, gérer des serveurs de développement, se connecter à des systèmes de build et exécuter des tâches à distance. Git sur SSH permet aux développeurs de s’authentifier par clés et d’interagir avec les dépôts de manière sécurisée.

SSH est aussi utile dans les flux de développement à distance. Un développeur peut se connecter à une machine distante, éditer du code, exécuter des tests, consulter des journaux ou accéder à un environnement de développement situé sur un serveur cloud ou en réseau interne.

Au sein des équipes de développement, les clés SSH doivent être attribuées à des individus plutôt que d’être partagées à grande échelle. Cela améliore la responsabilisation et facilite la révocation des accès lorsque cela est nécessaire.

Transfert de fichiers et sauvegarde sécurisés

Le transfert de fichiers basé sur SSH est mis en œuvre pour les sauvegardes, la collecte de journaux, l’export de configuration, la distribution de logiciels et les échanges de données sécurisés. Des outils comme SFTP, SCP et rsync sur SSH peuvent déplacer des fichiers entre systèmes tout en protégeant les données en transit.

Les scripts de sauvegarde utilisent souvent des clés SSH pour une authentification automatisée. Cela permet aux tâches planifiées de copier des fichiers en toute sécurité sans saisie manuelle de mot de passe. Cependant, les clés d’automatisation doivent être limitées aux répertoires et commandes strictement nécessaires.

Le transfert de sauvegarde sécurisé est important car les données de sauvegarde peuvent contenir des configurations sensibles, des informations utilisateur, des données applicatives ou des journaux de sécurité.

Gestion d’équipements réseau

De nombreux routeurs, commutateurs, pare-feux, contrôleurs sans fil, passerelles industrielles et appliances de sécurité prennent en charge SSH pour une gestion en ligne de commande. SSH offre une alternative plus sûre aux protocoles de gestion non chiffrés.

Les ingénieurs réseau utilisent SSH pour inspecter des interfaces, modifier la configuration, visualiser les tables de routage, mettre à jour les firmwares, consulter les journaux et résoudre des problèmes de connectivité. Les équipements réseau constituant une infrastructure critique, l’accès SSH doit être restreint à des réseaux de gestion de confiance ou à des bastions autorisés.

L’accès SSH aux équipements réseau doit également employer des mots de passe robustes ou des clés, des permissions basées sur les rôles, une journalisation et des sauvegardes de configuration.

Applications de SSH

Opérations informatiques d’entreprise

Les équipes informatiques d’entreprise utilisent SSH pour gérer les serveurs, les instances cloud, les outils internes, les systèmes de sauvegarde, les serveurs de supervision, les environnements de développement et les équipements réseau. Il fournit une méthode d’accès sécurisé standard à travers de nombreux systèmes techniques.

Dans les environnements d’entreprise, l’accès SSH doit être intégré dans une politique d’identité et de sécurité plus large. Cela peut inclure la gestion centralisée des utilisateurs, la gestion des accès à privilèges, l’authentification multifacteur, la journalisation des accès, l’enregistrement des sessions et des workflows d’approbation pour les systèmes sensibles.

Un environnement SSH bien administré améliore l’efficacité opérationnelle tout en réduisant le risque d’accès non autorisé.

DevOps et automatisation

Les flux de travail DevOps s’appuient souvent sur SSH pour le déploiement automatisé, la gestion de configuration, l’exécution de scripts à distance et la maintenance d’infrastructure. Les plateformes d’automatisation peuvent utiliser SSH pour se connecter aux serveurs, appliquer des configurations, redémarrer des services, distribuer des fichiers et collecter l’état des systèmes.

SSH est précieux car il est largement supporté et fonctionne sur de nombreux environnements serveurs. Cependant, l’accès pour l’automatisation doit être conçu avec soin. Chaque clé d’automatisation doit avoir un but clair, des privilèges limités et une propriété documentée.

Une automatisation sécurisée repose sur la rotation des clés, la revue des accès, la restriction des commandes et la journalisation.

Cybersécurité et réponse aux incidents

Les équipes de sécurité utilisent SSH durant la réponse aux incidents et les investigations forensiques. Elles peuvent se connecter aux systèmes affectés pour collecter des journaux, isoler des services, examiner des processus, préserver des preuves ou appliquer des correctifs d’urgence.

Les journaux SSH peuvent aussi aider à détecter une activité suspecte. Des tentatives de connexion échouées, des adresses source inhabituelles, une utilisation inattendue de clés, de nouvelles clés autorisées ou des accès en dehors des heures normales peuvent indiquer une tentative de compromission.

Durant la réponse à incident, SSH doit être utilisé avec précaution pour ne pas altérer les preuves par inadvertance. L’accès doit être journalisé et coordonné avec le plan d’investigation.

Systèmes embarqués et équipements industriels

SSH est employé dans les systèmes embarqués, les passerelles IoT, les contrôleurs industriels, les appliances basées sur Linux, les équipements télécoms et les nœuds d’informatique en périphérie (edge computing). Les ingénieurs peuvent utiliser SSH pour configurer des appareils, vérifier des journaux, mettre à jour des logiciels ou dépanner des problèmes sur site.

Ces environnements ont souvent des ressources limitées et peuvent être déployés dans des lieux distants ou hostiles. L’accès SSH peut faciliter grandement la maintenance, mais des services SSH exposés ou mal sécurisés peuvent engendrer de graves risques de sécurité.

L’accès SSH aux systèmes embarqués et industriels doit utiliser une authentification forte, une restriction réseau, des pratiques de firmware sécurisées et une gestion attentive des comptes.

Accès sécurisé au travers de bastions

Un bastion, également appelé serveur de rebond, est un système contrôlé servant de point d’entrée pour atteindre des serveurs internes. Plutôt que d’exposer chaque serveur directement aux administrateurs ou à Internet, les organisations font transiter l’accès SSH par un bastion renforcé.

Cette approche améliore le contrôle et la visibilité. Le bastion peut imposer l’authentification, enregistrer les sessions, restreindre les destinations autorisées et centraliser la journalisation des accès. Les serveurs internes peuvent être placés sur des réseaux privés et n’autoriser SSH que depuis le bastion.

L’accès SSH via bastion est courant dans les infrastructures cloud, les environnements régulés et les grands réseaux d’entreprise.

Avantages de SSH

Confidentialité robuste

SSH chiffre la communication entre le client et le serveur, ce qui contribue à empêcher que les noms d’utilisateur, les commandes, les sorties, les transferts de fichiers et le trafic des tunnels ne soient lus par des tiers non autorisés. C’est essentiel lorsque l’accès à distance s’effectue via des réseaux non fiables.

La confidentialité ne concerne pas seulement les mots de passe. Les commandes, les fichiers de configuration, les exports de bases de données, les fichiers journaux et les sorties système peuvent également contenir des informations sensibles. SSH aide à protéger ces données opérationnelles pendant leur transmission.

Une confidentialité forte rend SSH approprié pour l’administration à distance et le transfert de fichiers sécurisé.

Authentification et confiance

SSH prend en charge à la fois l’authentification du serveur et l’authentification de l’utilisateur. L’authentification du serveur aide le client à vérifier qu’il se connecte bien au serveur attendu. L’authentification de l’utilisateur aide le serveur à vérifier que la personne est autorisée à accéder au système.

Ce modèle de confiance bilatérale réduit le risque de vol d’identifiants et d’accès non autorisé. L’authentification par clé publique, la vérification de la clé d’hôte et les contrôles multifacteurs peuvent encore renforcer cette relation de confiance.

L’authentification est l’une des raisons pour lesquelles SSH est préféré pour l’accès administratif aux anciens protocoles non chiffrés.

Flexibilité opérationnelle

SSH est flexible car il prend en charge la connexion interactive, l’exécution de commandes à distance, le transfert de fichiers sécurisé, la redirection de ports, les tunnels, l’accès Git, l’automatisation et la gestion d’équipements. Un seul protocole peut couvrir de nombreuses tâches opérationnelles.

Cette flexibilité réduit le besoin d’outils disparates et crée une méthode d’accès cohérente à travers différents systèmes. Les administrateurs et les développeurs peuvent utiliser des commandes et des flux de travail familiers sur les serveurs, les instances cloud et les équipements réseau.

Cette même flexibilité exige une gouvernance. Les organisations doivent maîtriser quelles fonctionnalités SSH sont autorisées pour quels utilisateurs et systèmes.

Support de l’automatisation

SSH fonctionne bien avec l’automatisation car il prend en charge l’authentification non interactive par clés et l’exécution de commandes à distance. Les scripts et les outils peuvent utiliser SSH pour réaliser des tâches répétables sur de nombreux systèmes.

L’automatisation réduit l’effort manuel et aide à maintenir la cohérence. Cependant, l’accès SSH automatisé doit être strictement limité, car une clé d’automatisation compromise pourrait donner un accès très étendu.

Une bonne conception de l’automatisation applique le principe du moindre privilège, des comptes dédiés, la rotation des clés, des restrictions de commandes et une journalisation.

Bonnes pratiques de sécurité pour SSH

Utiliser l’authentification par clé publique

L’authentification par clé publique est généralement privilégiée pour l’accès SSH à caractère administratif, car elle est plus forte et plus gérable qu’un accès par simple mot de passe lorsqu’elle est bien employée. Les utilisateurs doivent générer des paires de clés robustes et protéger les clés privées contre tout accès non autorisé.

Les clés privées ne doivent pas être partagées entre utilisateurs. Chaque administrateur ou processus d’automatisation doit posséder sa propre clé. Cela rend le suivi et la révocation des accès plus aisés en cas de besoin.

Pour les systèmes à haut risque, l’authentification par clé publique peut être combinée avec des phrases de passe, des clés de sécurité matérielles, des certificats ou une authentification multifacteur.

Réduire l’exposition directe

Les services SSH ne doivent pas être exposés plus que nécessaire. L’exposition sur l’Internet public augmente le risque de tentatives de force brute, d’attaques sur les identifiants, de scans de vulnérabilités et d’accès non autorisés.

Les organisations peuvent réduire l’exposition en utilisant des pare-feux, des VPN, des réseaux privés, des bastions, des listes blanches, des groupes de sécurité ou des passerelles d’accès « Zero Trust ». L’accès administratif doit être limité à des utilisateurs de confiance et à des chemins réseau de confiance.

Réduire l’exposition est l’un des moyens les plus simples de diminuer la surface d’attaque de SSH.

Désactiver les comptes inutilisés et les méthodes d’authentification faibles

Les comptes inutilisés, les comptes partagés, les comptes par défaut et les mots de passe faibles créent du risque. L’accès SSH doit être revu régulièrement. Les comptes qui ne sont plus nécessaires doivent être désactivés ou supprimés.

De nombreuses organisations désactivent l’authentification par mot de passe pour les comptes d’administration et imposent l’authentification par clé. La connexion directe en tant que « root » peut également être désactivée, obligeant les administrateurs à se connecter avec leur compte individuel puis à élever les privilèges si nécessaire.

Ces contrôles améliorent la traçabilité et réduisent les chances de connexion non autorisée.

Protéger et renouveler les clés SSH

Les clés SSH sont des identifiants puissants. Si une clé privée est dérobée, un attaquant peut obtenir l’accès aux systèmes qui font confiance à la clé publique correspondante. Les clés doivent être stockées de manière sécurisée et supprimées dès qu’elles ne sont plus utiles.

Les organisations doivent tenir un inventaire des clés autorisées, vérifier leur propriété, les renouveler lors des changements de poste et supprimer les clés appartenant à d’anciens employés ou à des outils d’automatisation obsolètes.

La gestion des clés est l’un des piliers les plus importants de la sécurité SSH.

Surveiller l’activité SSH

L’activité SSH doit être journalisée et supervisée. Les événements importants comprennent les échecs de connexion, les connexions réussies, l’ajout de nouvelles clés autorisées, l’usage de comptes à privilèges, les connexions depuis des emplacements inhabituels et les accès en dehors des heures ouvrées normales.

La surveillance peut aider à détecter des tentatives de force brute, des identifiants compromis, des modifications non autorisées de clés et une activité administrateur suspecte. Les journaux doivent être protégés contre toute falsification et intégrés à la supervision de sécurité lorsque cela est possible.

La surveillance SSH est particulièrement importante pour les serveurs critiques, les instances cloud, les bastions et les environnements de production.

Idées reçues sur SSH

SSH n’est pas automatiquement sûr quelle que soit sa configuration

SSH est un protocole sécurisé, mais un déploiement SSH peut rester peu sûr s’il est mal configuré. Des mots de passe faibles, des services exposés, des clés partagées, des algorithmes obsolètes, des comptes non gérés et des accès administrateur trop larges peuvent tous créer un risque.

La sécurité dépend de la configuration, de la politique d’authentification, du comportement des utilisateurs, de l’application des correctifs, de la surveillance et du contrôle d’accès. Le simple fait d’utiliser SSH ne garantit pas que l’accès à distance soit sûr.

Un environnement SSH sécurisé exige une gestion continue.

SSH et SSL/TLS ne sont pas la même chose

SSH et SSL/TLS utilisent tous deux la cryptographie, mais ils sont employés différemment. SSH est couramment utilisé pour la connexion à distance, l’exécution de commandes, les tunnels et le transfert de fichiers sécurisé. TLS est lui généralement utilisé pour sécuriser le trafic web, les API, le transport d’emails et de nombreux services de couche applicative.

Ils résolvent des problèmes de sécurité apparentés mais ne sont pas interchangeables. Un serveur web utilise normalement HTTPS avec TLS, tandis qu’un administrateur Linux utilise normalement SSH pour accéder à un shell distant.

Comprendre la différence permet d’éviter des décisions architecturales incorrectes.

Changer le port SSH n’est pas une stratégie de sécurité complète

Certains administrateurs modifient le port d’écoute SSH par défaut pour réduire le bruit des scans automatisés. Cela peut diminuer les tentatives de connexion à faible effort, mais ce n’est pas une mesure de sécurité à part entière.

L’authentification forte, l’exposition limitée, les règles de pare-feu, la gestion des clés, la journalisation, l’application des correctifs et l’accès au moindre privilège sont bien plus importants. Un attaquant déterminé pourra toujours découvrir un service SSH sur un port non standard.

Le changement de port peut faire partie de l’hygiène opérationnelle, mais il ne doit pas remplacer une véritable sécurité d’accès.

Conseils de maintenance et d’exploitation

Réviser régulièrement la configuration SSH

La configuration SSH doit être revue régulièrement afin de s’assurer que les politiques de connexion, les méthodes d’authentification, les utilisateurs autorisés, les paramètres de clés, les règles de transfert et les choix d’algorithmes correspondent aux exigences de sécurité actuelles.

Les fichiers de configuration peuvent dériver avec le temps lorsque des administrateurs apportent des modifications temporaires, ajoutent de l’automatisation ou résolvent des problèmes d’accès. Une revue régulière aide à éviter que des exceptions provisoires ne deviennent des faiblesses permanentes.

La revue de configuration devrait être documentée, en particulier pour les systèmes de production et ceux soumis à des obligations de conformité.

Maintenir les logiciels SSH à jour

Les logiciels serveur et client SSH doivent être maintenus à jour. Les mises à jour peuvent corriger des vulnérabilités, retirer des algorithmes faibles, améliorer la compatibilité et renforcer le comportement sécuritaire.

Les systèmes qui restent non corrigés pendant de longues durées peuvent exposer des faiblesses connues. Cela est particulièrement risqué pour les serveurs exposés sur Internet, les bastions et les systèmes de gestion d’infrastructure.

La gestion des correctifs doit inclure les services SSH dans le cadre du processus normal de mise à jour du système d’exploitation et de la sécurité.

Documenter les chemins d’accès

Les organisations doivent documenter quels utilisateurs, systèmes d’automatisation et équipes de support disposent d’un accès SSH vers quels systèmes. La documentation doit inclure les noms de compte, la propriété des clés, les chemins de bastion, les règles de pare-feu et les procédures d’élévation de privilèges.

Une bonne documentation est utile lors des audits, des réponses aux incidents, des changements de personnel et des migrations système. Elle réduit aussi la dépendance à la connaissance informelle détenue par quelques administrateurs.

L’accès SSH est puissant, il doit donc être visible et maîtrisé.

Tester l’accès de secours

SSH est souvent sollicité lors des reprises d’urgence. Les administrateurs doivent tester s’ils peuvent toujours accéder aux systèmes via les chemins approuvés lorsque les services normaux sont défaillants. Cela peut inclure le test des bastions, des comptes de secours, des procédures « de bris de glace » et de l’accès via la console cloud.

L’accès de secours doit être sécurisé mais praticable. Si les contrôles d’accès sont trop fragiles, les administrateurs risquent d’être bloqués en cas d’incident. S’ils sont trop laxistes, des attaquants pourraient les exploiter.

Un plan de reprise équilibré permet à SSH de rester utile durant les interruptions sans affaiblir la sécurité au quotidien.

Conclusion

SSH, ou Secure Shell, est un protocole réseau sécurisé pour la connexion chiffrée à distance, l’exécution de commandes, le transfert de fichiers, la création de tunnels et l’administration des systèmes. Il protège les communications par le chiffrement, l’authentification du serveur, l’authentification de l’utilisateur et le contrôle d’intégrité.

SSH fonctionne selon une architecture en couches comprenant une couche de transport, une couche d’authentification utilisateur et une couche de connexion. Cette conception lui permet de prendre en charge les shells interactifs, les commandes à distance, le transfert de fichiers sécurisé, la redirection de ports, l’accès à Git, l’automatisation et la gestion sécurisée d’équipements.

Ses principaux avantages sont la confidentialité, l’authentification, la flexibilité opérationnelle, le support de l’automatisation, le transfert de fichiers sécurisé et une administration à distance plus sûre. SSH est amplement employé dans l’informatique d’entreprise, les opérations cloud, le DevOps, la cybersécurité, la gestion de réseau, les systèmes embarqués et la maintenance d’infrastructures distantes. Lorsqu’il est configuré avec une authentification forte, une exposition limitée, une bonne gestion des clés, une supervision active et des mises à jour régulières, SSH devient un socle fiable pour des opérations distantes sécurisées.

Foire aux questions

Qu’est-ce que SSH en termes simples ?

SSH est un moyen sécurisé de se connecter à un ordinateur ou un serveur distant. Il chiffre la connexion afin que les commandes, les informations de connexion et les données transférées soient protégées lorsqu’elles circulent sur le réseau.

Il est couramment employé par les administrateurs et les développeurs pour gérer des serveurs à distance.

À quoi sert SSH ?

SSH sert à la connexion à distance, à l’administration de serveurs, au transfert sécurisé de fichiers, à l’accès à Git, à l’exécution de commandes à distance, à la redirection de ports, aux tunnels, à la gestion cloud et à l’administration d’équipements réseau.

Il est particulièrement utile lorsque des systèmes doivent être administrés de manière sécurisée sur un réseau non fiable.

Comment fonctionne l’authentification SSH ?

L’authentification SSH vérifie que l’utilisateur est autorisé à accéder au système distant. Les méthodes courantes incluent l’authentification par mot de passe et l’authentification par clé publique.

L’authentification par clé publique utilise une clé privée sur le client et une clé publique correspondante sur le serveur, ce qui permet au serveur de vérifier l’utilisateur sans jamais faire transiter la clé privée sur le réseau.

SSH est-il sécurisé ?

SSH peut être très sûr s’il est configuré correctement. Il fournit chiffrement, authentification du serveur, authentification de l’utilisateur et protection de l’intégrité.

Cependant, des mots de passe faibles, des services exposés, des clés non gérées, des logiciels obsolètes et un mauvais contrôle d’accès peuvent rendre un déploiement SSH peu sûr.

Quelle est la différence entre SSH et SFTP ?

SSH est le protocole sécurisé utilisé pour l’accès à distance et d’autres services sécurisés. SFTP est un protocole de transfert de fichiers sécurisé qui s’exécute au-dessus de SSH.

En termes simples, SSH fournit le canal sécurisé, tandis que SFTP utilise ce canal pour transférer et gérer des fichiers de manière sûre.